Что такое hips в comodo

Что такое HIPS

Подробно о системе HIPS

Что означает HIPS в общем смысле?

Это означает «Хост-система предотвращения вторжений» (Host Intrusion Prevention System). В сущности, это программа, которая выдает оповещения пользователю, когда вредоносная программа, такая как вирус, возможно пытается запуститься на компьютере пользователя, или когда неавторизованный пользователь, такой как хакер, возможно получил доступ к компьютеру пользователя.

Происхождение и предыстория

Несколько лет назад классифицировать вредоносные программы было относительно просто. Вирус был вирусом, были и другие виды, но они прекрасно различались! В наше время «жучки» изменились, и определяющие границы между ними стали более размытыми. Мало того, что стало больше угроз в виде троянских коней, червей и руткитов, теперь различные вредоносные продукты часто скомбинированы. Это и есть причина, почему вредоносные программы теперь часто упоминаются собирательно как «вредоносное ПО», а приложения, созданные для борьбы с ними, как программы «широкого спектра действия».

В прошлом программы обнаружения при выявлении вредоносного ПО опирались прежде всего на его сигнатуры. Этот метод, несмотря на то, что он надежен, хорош лишь настолько, насколько часто производятся обновления. Существует дополнительная сложность в том, что большая часть сегодняшних вредоносных программ постоянно видоизменяется. В процессе этого изменяются и их сигнатуры. Для борьбы с этим были разработаны HIPS-программы, способные «узнавать» вредоносное программное обеспечение скорее по его поведению, чем по сигнатурам. Это «поведение» может быть попыткой управлять другим приложением, запустить службу Windows или изменить ключ реестра.

Иллюстрация сайта EUobserver.com

Это слегка напоминает поимку преступника по его поведению, а не по отпечаткам пальцев. Если он действует как вор, он, вероятнее всего, вор. Так же и с компьютерной программой: если она действует как вредоносная, значит, вероятнее всего, она является вредоносной программой.

Проблема здесь состоит в том, что иногда совершенно легальные программы могут действовать немного подозрительно, и это может привести к тому, что HIPS ошибочно обозначит законную программу как вредоносное ПО. Эти так называемые ложные тревоги являются настоящей проблемой для HIPS-программ. Вот почему лучшие HIPS-программы это те, которые используют комбинированный сигнатурно-поведенческий метод. Но об этом позже.

Что в действительности делает HIPS-программа?

В общих чертах HIPS-программа стремится сохранить целостность системы, в которой она установлена, предотвращая произведение изменений в этой системе неодобренными источниками. Обычно она делает это, показывая всплывающее окно-предупреждение безопасности, спрашивая пользователя, должно ли быть разрешено то или иное изменение.

Comodo: Всплывающее окно-предупреждение HIPS

Эта система хороша настолько, насколько хороши ответы пользователя на всплывающие запросы. Даже если HIPS-программа правильно идентифицирует угрозу, пользователь может непреднамеренно одобрить неправильное действие, и ПК все же может подвергнуться заражению.

Правильное поведение также может быть неверно истолковано как вредоносное. Эти так называемые «ложные тревоги» являются настоящей проблемой для HIPS-продуктов, хотя, к счастью, они стали менее распространены, поскольку HIPS-программы становятся все более проработанными.

Положительная сторона здесь это то, что вы можете использовать некоторые HIPS-программы, чтобы управлять правами доступа легальных приложений, хотя это было бы желательно лишь для опытных пользователей. Позже я более подробно разъясню и это, и почему вам стоило бы использовать их. Другой взгляд на HIPS состоит в том, чтобы использовать ее в качестве фаервола, управляющего приложениями и службами, а не просто доступом в интернет.

Тип продукта

Современное вредоносное ПО стало настолько совершенным, что программы обеспечения безопасности больше не могут опираться лишь на один только сигнатурный метод обнаружения. Теперь для того, чтобы выявлять и блокировать угрозы вредоносного ПО, многие приложения используют комбинацию различных методов. В результате, в нескольких различных видах защитных продуктов теперь используют HIPS. Сегодня совсем не редкость увидеть HIPS в составе антивирусной или антишпионской программы, хотя, безусловно, наиболее распространена HIPS как составная часть фаервола. В самом деле, в наиболее современных фаерволах к их возможностям фильтрации IP теперь добавлены защитные HIPS-элементы.

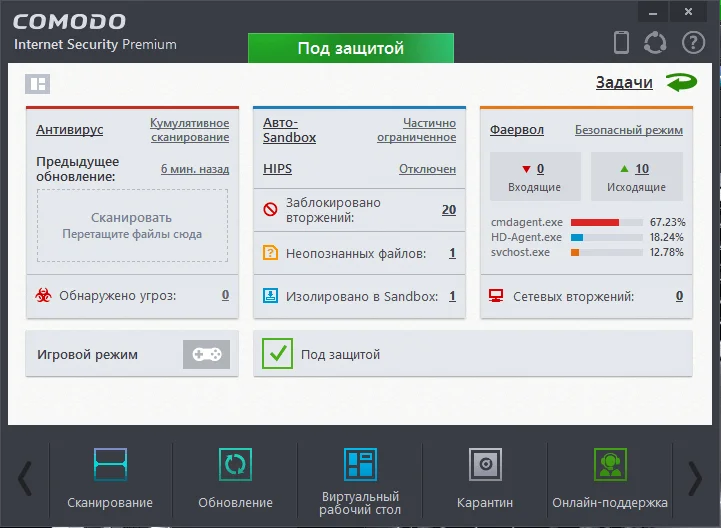

Комплексный антивирус Comodo Internet Security

В целях повышения эффективности в HIPS-программах используют множество методов обнаружения. В дополнение к распознаванию по сигнатурам HIPS-программы также наблюдают за поведением, соответствующим действиям вредоносного ПО. Это значит, что они стремятся выявлять действия или события, которые, как известно, типичны для поведения вредоносного ПО.

Некоторые программы поведенческого анализа более автоматизированы, чем другие, и несмотря на то, что это может показаться хорошей идеей, на практике это может приводить к осложнениям. Иногда сложившиеся обстоятельства могут выглядеть так, что вполне легальное действие приложения окажется подозрительным, что вызовет его завершение. Вы можете даже не узнать об этом, пока что-нибудь не перестанет работать! Это довольно безопасно и просто раздражает, пока процесс обратим, но иногда это может приводить к нестабильности в системе. Несмотря на то, что такие события редки, их влияние может быть серьезным, поэтому желательно учитывать это во время принятия решения.

Установка и настройка

HIPS-программа должна устанавливаться с ее настройками по умолчанию и так же использоваться до тех пор, пока либо у нее не закончится некий требуемый период обучения, либо пока ее функциональность не станет для вас привычной. Позже вы всегда сможете отрегулировать уровни чувствительности и добавить дополнительные правила, если вы почувствуете, что это необходимо. Приложения, имеющие по умолчанию «период обучения», разработаны таким образом неспроста. Может появиться соблазн сократить срок обучения, но этим вы можете также понизить эффективность. Обычно производители прилагают PDF-руководство, и никогда не бывает лишним прочитать его перед установкой.

ESET NOD32 Антивирус: Настройка HIPS

Ранее я упоминал о возможности использования HIPS-программы с целью контроля над использованием еще и легальных приложений. Мы уже делаем это в наших фаерволах, ограничивая использование портов. Вы можете использовать HIPS-программу подобным образом, чтобы блокировать или ограничивать доступ к системным компонентам и службам. В общих словах, чем сильнее вы ограничиваете Windows, тем безопаснее в ней будет работать. Я где-то читал, что самая безопасная Windows-система называется Linux! Но это уже другая проблема. Иногда легальные программы при инсталляции устанавливают такой уровень доступа к системе, который сильно превышает то, что они фактически должны выполнять в рамках своих обычных функций. Ограничение работы приложений до уровня «разрешено считывать» (с жесткого диска), если они при этом по умолчанию не нуждаются в «разрешении на запись», является одним из способов снижения риска. Для этого вы можете, к примеру, использовать настройку модуля «Защита+» в составе Comodo Internet Security.

Когда потенциальная угроза выявлена

Большинство HIPS-программ, когда что-либо происходит, оповещают пользователей о потенциальных угозах с помощью интерактивного всплывающего окна. Некоторые программы автоматизируют этот процесс и сообщают об этом (может быть!) уже позже. Важно то, чтобы самому не стать «автоматизированным» при ответах. Ни от каких приложений безопасности не будет толку, если вы вслепую будете щелкать по кнопке «Да», отвечая на любые вопросы. Всего несколько секунд размышления перед принятием решения может сохранить часы работы в дальнейшем (если не упоминать о потере данных). Если уведомление оказывается ложной тревогой, вы можете иногда сохранять его как «исключение», чтобы предотвратить такое уведомление в будущем. Также, о ложных тревогах рекомендуется уведомлять производителей, чтобы они могли устранять их в последующих версиях.

Что, если вы не уверены?

Насколько надежны рекомендации сообщества?

Это привлекательная идея в теории, но на практике результаты могут быть неутешительными. Например, если 10 человек ранее видели определенное уведомление, и девять из них сделали неправильный выбор, то когда вы видите рекомендацию с 90%-м рейтингом о блокировании программы, вы следуете их примеру! Я называю это «синдром стада». С увеличением количества пользователей должна увеличиваться и надежность рекомендаций, но так бывает не всегда, поэтому необходима некоторая осторожность. Вы всегда можете поискать в Google другое мнение.

Несколько средств защиты или «многоуровневый подход»?

Несколько лет назад использование единых комплектов безопасности не давало уровня производительности, сопоставимого с использованием нескольких отдельных приложений безопасности для достижения «многоуровневой» защиты. Хотя, недавно производители инвестировали значительные средства на разработку комплектов, и это теперь отразилось на их продуктах. Впрочем, некоторые все еще содержат по крайней мере один слабый компонент, и если это фаервол, то вам следовало бы сделать выбор в пользу чего-то другого. Общее мнение таково, что комбинация отдельных элементов все еще будет давать высокую производительность и лучшую общую надежность. Что они делают по большому счету, это конечно предлагают больше выбора и большую гибкость. Comodo был первым серьезным комплектом, который действительно бесплатен, но теперь Outpost (примечание Comss.ru: к сожалению, данный продукт не развивается в последнее время) и ZoneAlarm также выпускают бесплатные комплекты. Все они предлагают серьезную альтернативу платному программному обеспечению.

Бесплатный ZoneAlarm Free Antivirus + Firewall

Рекомендации

Автомобиль хорош настолько, насколько хорош его водитель, то же применимо и к программному обеспечению. Нет такой вещи, как программа безопасности разряда «установил и забыл». Постарайтесь выбрать то, что вы можете понять и что вам нравится использовать. Это все равно, что сравнивать фаерволы Sunbelt-Kerio и Comodo. Да, если вы хотите твердо стоять на земле, Comodo может дать лучшую защиту, но он еще и более труден для понимания. Если вы полагаете, что с Kerio проще работать, вы скорее всего будете использовать его эффективно, и в конечном счете это было бы лучшим выбором (только вплоть до Windows XP. Пользователи Windows 7 и выше могут попробовать TinyWall). В качестве ориентира используйте результаты различных тестов, но только для этого. Никакой тест никогда не сможет подменить ваш компьютер, вашу программу и привычки вашего серфинга.

Критерии выбора

Приложения для себя я всегда выбирал следующим образом. Вы, конечно, можете думать по-другому!

Нужно ли оно мне?

Многие люди оспаривают целесообразность использования некоторого программного обеспечения, когда возражают против того, чего оно позволяет достичь. Если в вашем фаерволе уже есть хороший компонент HIPS (как, например, в Comodo, Privatefirewall или Online Armor) то, возможно, этого достаточно. Однако, такие программы, как Malware Defender, используют различные методы, которые позволяют предоставить дополнительную защиту при некоторых обстоятельствах. Только вы можете решить, необходимо ли вам это. Эксперты по прежнему не советуют запускать более чем одно защитное ПО одного и того же вида.

Смогу ли я им пользоваться?

Установка любой HIPS-программы создает немало работы в смысле необходимости настройки и управления оповещениями. В целом, то, что находят HIPS-программы, может быть несколько неоднозначным, поэтому вы должны быть готовы к проверке их результатов. Только со средними познаниями вы можете посчитать это проблемой при интерпретации результатов.

Поможет ли оно?

Методы на основе HIPS эффективны лишь там, где пользователь правильно отвечает на всплывающие оповещения, которые показывает HIPS. Новички и равнодушные пользователи вряд ли будут способны давать такие ответы.

У старательных и опытных пользователей для HIPS-программ есть место в сфете безопасности ПК, поскольку HIPS адаптирует иной подход к традиционному сигнатурному ПО. Используемый отдельно или вместе с фаерволом, HIPS добавит вам возможностей для обнаружения.

Не испортит ли оно мою систему?

Программы обеспечения безопасности по самой своей природе, чтобы быть эффективными, должны вторгаться в святая святых вашего ПК. Если у вас реестр уже похож на тарелку со спагетти, если у вас в программных файлах «папки-призраки», если у вас появляются «синий экран», сообщения Windows об ошибках и не запрашиваемые страницы в Internet Explorer, то установка HIPS-программы приведет лишь к неприятностям. Даже на чистой машине принятие неверного решения может привести к необратимой нестабильности. Хотя, в принципе вы можете нанести такой же ущерб и при работе в программе очистки реестра.

Могу ли я использовать более чем одно приложение?

Я не вижу преимущества в использовании совместно двух HIPS-программ. Эксперты все еще не советуют запускать более одного активного защитного приложения одного и того же вида. Опасность возникновения конфликта перевешивает любые возможные преимущества.

Заключение

Данный вариант настроек Comodo Internet Security 7 для работы на автомате (без оповещений) был разработан и протестирован пользователем Диссидент. Вы можете попробовать данные настройки бесплатного комплексного антивируса Comodo и обсудить их с другими пользователями.

Содержание

Установка

Установка COMODO Internet Security Premium на чистую, вновь установленную систему Windows является лучшим вариантом. Если Вас не устраивает перспектива переустановки Windows, убедитесь, что вы удалили любые другие антивирусы и брандмауэры, установленные на Вашем компьютере. По ссылке Как удалить антивирус? можно ознакомиться с методом стандартного удаления антивируса и полной очистки следов.

В процессе установки CIS лучше отключить установку следующих настроек и приложений.

Для поиска оптимального DNS можете воспользоваться программой DNS Jumper. Это лучше сделать после полной установки Comodo.

Если Ваш компьютер подключен к домашней или рабочей сети, то Вам будет предложено выбрать тип сети. Выберите Ваше местоположение на основе трех вариантов.

Рекомендуется провести рейтинговое сканирование. При выявлении неизвестных файлов следует проверить файл на сайте Virustotal.com. При принятии решения о степени доверия к файлу, ориентируйтесь на дату первого представления файла для проверки. Если проверка проводилась более года назад и зловредности не обнаружено, то можете доверять этому файлу. После чего в меню рейтингового сканирования выберите действие «Доверять» файлу.

Общие настройки

Общие настройки позволяют настроить внешний вид и общее поведение Comodo Internet Security. Вы можете настроить общие параметры, такие как Язык интерфейса, Уведомлений, Сообщений, функция автоматического обновления, ведения журнала и многое другое.

Рассмотрим только параметры уведомлений. Так как наша цель не отвлекаться на уведомления, делаем следующие изменения:

Выбор текущей конфигурации

Примечание: Описанный метод будет работать при любой выбранной Вами конфигурации и любом наборе настроек HIPS, Поведенческого анализа и Фаервола. Единственное условие для конфигурации Proactive Security, присвоение Проводнику (explorer) правила HIPS как Системное приложение Windows.

Нажмите, чтобы увеличить изображение

Антивирус

HIPS постоянно контролирует работу системы и позволяет выполнять процессы и запуск файлов, соответствующих правилам безопасности, либо правилам созданных пользователем. HIPS автоматически защищает критические системные файлы, папки и ключи реестра для предотвращения несанкционированных модификаций вредоносными программами.

Защищенные Файлы

Защищенные файлы вкладка отображает список файлов и групп файлов, которые защищены от доступа других программ, особенно вредоносных программ, таких как вирусы, трояны и шпионские программы.

Добавим правило защищающее систему от шифровальщиков и вредоносных bat-файлов.

Поведенческий анализ

Фаервол

Фаервол – компонент Comodo Internet Security, обеспечивающий уровень защиты от угроз входящего и исходящего трафика, невидимости портов Вашего компьютера для борьбы против хакеров и вредоносных программ, передающих Вашу конфиденциальную информацию через интернет.

Разработчик рекомендует использовать настройки Фаервола в Безопасном режиме. Включим опцию «Не показывать оповещения» с Блокировкой запросов.

Включать опцию «Создать правила для безопасных приложений» не требуется. Это позволяет экономить потребление ресурсов.

Расширенные настройки Фаервола

Comodo Firewall включает расширенные настройки обнаружения для защиты компьютера от DoS атак.

Управление видимостью компьютера в сети

Виртуальный рабочий стол

Виртуальный рабочий стол – изолированное рабочее окружение для запуска неизвестных, ненадежных и подозрительных приложений. Приложения, запускаемые внутри Виртуального стола, не влияют на другие процессы, данных или программ на Вашем компьютере.

Контент-фильтр

Comodo Internet Security позволяет Вам настраивать правила, чтобы разрешить или запретить доступ к определенным веб-сайтам. Правила могут быть созданы для определенных пользователей Вашего компьютера, что делает эту функцию очень полезной как для дома, так и на работе. Например, родители могут заблокировать доступ от нежелательных веб-сайтов. Компании могут ограничить посещение сотрудниками сайтов социальных сетей в рабочее время.

С настройками Контент-фильтра вы можете ознакомиться в следующей статьей Как настроить Контент-фильтр?

Принцип работы настроек без оповещений

На первый взгляд может показаться, что работать с такими настройками будет невозможно. Ведь в них отключены все уведомления, в настройках HIPS и Фаервола включена опция «Не показывать оповещения» с Блокировкой запросов. К тому же Поведенческий анализ настроен обрабатывать неизвестное приложение как Заблокированные.

Все намного проще, чем кажется. Программы и процессы доверенных поставщиков работают без ограничений от Защиты+ и Фаервола. Облако функционирует.

При запуске неопознанного, недоверенного файла Вы увидите следующее сообщение:

Назревает вопрос, как быть с не доверенными поставщиками и программами? Ничего сложного. Вам даже не придется каждый раз заходить в настройки Comodo и создавать правила для программ. Вся работа производиться через Проводник или Рабочий стол.

В принципе этот метод добавления неопознанных файлов в список доверенных работает при любых настройках HIPS, Поведенческого анализа и Фаервола.

1. На рабочем столе или на жестком диске создадим папку DANGER (опасность). Символы должны быть на латинице, кириллицу Комодо не воспринимает. Так же возможно использование цифр.

Для проверки неопознанных файлов на зловредность Вам в помощь следующие сканеры:

Так же можно временно установить/запустить программу в Виртуальном столе, после чего сделать полное сканирование сканером HitmanPro в самом же Виртуальном столе.

Далее убедившись в безопасности файлов, можете либо продолжать работать из под Виртуального стола, либо установить программу на жесткий диск.

2. В настройках HIPS создадим Группу файлов под названием «Доверенные файлы».

4. Создаем правило HIPS

Вот и все. Теперь когда Вам нужно установить ПРОВЕРЕННУЮ программу, помещайте ее в папку DANGER и без запросов устанавливаете. Comodo сам сделает записи для созданных файлов в списке доверенных файлов.

Если Вы не единственный пользователь за компьютером, то после установки папку DANGER лучше удалить. Позже ее можно восстановить в том же месте. При этом не требуется заново создавать правила HIPS и Поведенческого анализа.

И не забываем пользоваться Памяткой.

Результаты тестов

Импорт конфигурации

ВАЖНО! Импорт настроек приведет к сбросу уже сделанных настроек.

Для этого скачайте файл конфигурации для Windows XP/Vista/7 или для Windows 8/8.1 в архиве, разархивируйте и импортируйте конфигурацию.

Проактивная защита в COMODO Internet Security 10-12: общие параметры

Общие функции и параметры проактивной защиты

Рассмотрим опции, которые влияют на работу проактивной защиты в целом, включая и HIPS, и Auto-Containment.

Различные параметры проактивной защиты

Опция «Адаптировать режим работы при низких ресурсах системы» на вкладке «Настройка HIPS» нужна только при недостатке оперативной памяти. Когда она включена, CIS использует приемы экономии памяти, чтобы избежать сбоя при выполнении своих задач. Однако тем самым снижается производительность.

Опция «Блокировать неизвестные запросы, если приложение не запущено» предназначена только для зараженных систем и не рекомендуется к постоянному использованию, так как она мешает корректному автозапуску безопасных приложений. Если эта опция включена, то до тех пор, пока не загрузится графический интерфейс CIS, всем программам, независимо от их рейтинга, будет заблокирована любая активность, кроме явно разрешенной в правилах HIPS. Иначе говоря, до загрузки GUI поведение HIPS будет подобно «Параноидальному режиму» с опцией «Не показывать оповещения: Блокировать запросы». Блокировки не будет, если HIPS отключен или включен с опцией «Не показывать оповещения: Разрешать запросы».

К объектам, входящим в список HIPS → Защищенные объекты → Заблокированные файлы, запрещается любой доступ, включая и запись, и чтение. В данный список вносятся пути и шаблоны путей к файлам. Блокировка работает только при включенном HIPS.

Остальные параметры, задаваемые в разделе HIPS → Защищенные объекты имеют значение не только для HIPS, но и для Auto-Containment. Так, приложению, которое выполняется в реальной среде с ограничениями Auto-Containment, будет запрещен доступ именно к ресурсам, указанным на соответствующих вкладках этого раздела. Для приложений, выполняющихся в виртуальной среде, этот раздел тоже имеет значение: от них будет скрываться содержимое каталогов, перечисленных на вкладке «Папки с защищенными данными».

Особенности защиты файлов

Отмечу, что CIS воспринимает в качестве «файлов» не только физические файлы, но и различные системные объекты, например, сокеты Windows или устройства, физические или виртуальные. Поскольку в виртуальной среде COMODO отсутствует защита файлов, подобные объекты не защищаются от виртуально запущенных программ.

Защита данных от чтения

Можно защищать данные не только от изменений, но и, в какой-то мере, от чтения определенными приложениями. Для этого предназначена вкладка HIPS → Защищенные объекты → Защищенные данные. Каталоги, добавленные в список на этой вкладке, защищаются следующим образом:

Подчеркну, что именно при использовании виртуализации защищенные папки будут восприниматься изолированными приложениями как пустые, а их файлы — как несуществующие. Если программа ограничена только посредством HIPS, то она сможет открывать файлы, «зная» их пути.

Через интерфейс CIS можно добавить в список «Папок с защищенными данными» лишь те каталоги, которые видны в проводнике. Если необходимо защитить данные в каком-либо скрытом каталоге, следует временно разрешить показ скрытых файлов и папок в проводнике (например, через «Панель управления»).

В список «Папок с защищенными данными» следует добавлять каталоги, расположенные только на локальных дисках. Формально можно добавить в этот список съемные носители или виртуальные шифрованные диски, но для них защита, как правило, не работает.

Начиная с CIS 11, защищать от чтения можно делать не только каталоги, но и произвольные файлы, шаблоны их путей и группы — соответствующие файлы становятся невидимыми в виртуальной среде (но не в реальной). Также в какой-то мере стало работать сокрытие данных, размещенных на виртуальных шифрованных дисках. Однако, например, данные на томе VeraCrypt, смонтированном в режиме съемного устройства, по-прежнему не скрываются.

Специализированные приложения, имея права администратора, способны обойти данную защиту, даже если им заблокирован доступ к диску, даже если они выполняются в виртуальной среде, и даже если они изолированы в Auto-Containment как «Частично ограниченное» или «Подозрительное». Рекомендую держать включенным UAC.

Защита памяти процессов

CIS способен запрещать одним процессам изменять память других. Так, программам, которые запущены виртуально и/или с ограничениями Auto-Containment, запрещено менять память процессов, выполняющихся в реальной среде. Дополнительные ограничения на межпроцессное изменение памяти задаются в правилах HIPS.

Правила HIPS какой-либо программы или группы программ содержат две вкладки: «Права доступа» и «Настройка защиты». На вкладке «Права доступа» пункт «Межпроцессный доступ к памяти» указывает, чью память может изменять данная программа (см. порядок работы HIPS). На вкладке «Настройка защиты» пункт с аналогичным названием означает защиту памяти самой этой программы от изменения: если включить эту защиту, то всем приложениям, кроме указанных в списке исключений, будет запрещено менять память данной программы, независимо от их собственных правил HIPS (см. защиту процессов).

HIPS, Auto-Containment и виртуальная среда защищают память процессов от изменений, но не от чтения. Даже если заблокировать вредоносной программе «Межпроцессный доступ к памяти» и даже если запустить ее виртуально с ограничениями, она сможет прочитать конфиденциальные данные из памяти процессов, выполняющихся в реальной среде.

В то же время защита от межпроцессного изменения памяти препятствует созданию дампа памяти. По-видимому, запрещается именно приостановка процесса, необходимая для создания дампа, но не само чтение памяти.

Защиту памяти процессов от чтения предоставляет среда «Безопасного шоппинга»: память запущенных в этой среде программ запрещено читать программам, которые выполняются в обычной среде.

Защита конфигурации браузеров

В CIS есть дополнительная функция, защищающая конфигурацию браузеров, независимо от того, включен ли HIPS или Auto-Containment. Эта защита включается опцией «Показывать оповещения при попытках других программ изменять текущую настройку браузеров» на вкладке «Усиленная защита → Разное». Когда она активна, сторонним программам будет запрещено менять конфигурацию браузера без разрешения пользователя.

Ответ пользователя относительно той или иной программы запоминается лишь на время ее работы, а каких-либо правил, списков исключений и т.п. здесь нет. Также нет явного указания, какие именно браузеры подлежат защите и в чем эта защита заключается.

Отмечу, что путь указанного вида имеет только профиль обычного браузера Firefox, установленного в системе. Портативный вариант браузера не попадает под эту защиту.

Судя по экспериментам, CIS отличает браузеры от сторонних программ на основании подписи. Даже если сторонняя программа является доверенной, даже если она имеет привилегии установщика — попытка изменить конфигурацию браузера вызовет оповещение.

Анализ командной строки

Данное поведение CIS задается опцией Анализировать скрипты в разделе Усиленная защита (название до CIS 12 — «Выполнять эвристический анализ в командной строке»), по умолчанию она включена. Если ее отключить, то скрипты и подобные им приложения станут идентифицироваться как интерпретаторы, т.е. станет невозможным контролировать запуск неопознанных скриптов или назначать разным скриптам разные права.

В параметрах указанной опции задается таблица приложений, чья командная строка подлежит анализу. При необходимости можно для отдельных приложений отключить опцию в столбце «Анализ в командной строке» — тогда CIS не будет распознавать, исполнением каких файлов они занимаются. Также можно добавлять новые приложения в таблицу или редактировать имеющиеся записи.

Интерфейс настройки анализа командной строки позволяет лишь указать расположение нового приложения-интерпретатора, но не способ разбора его командной строки. Судя по экспериментам, аргументы командной строки проверяются последовательно, пока среди них не встретится путь (абсолютный или относительный) какого-либо существующего файла — за этот файл и будет принято запускаемое приложение.

Описанный выше порядок идентификации интерпретаторов и разбора их командной строки относится именно к записям, добавленным пользователем. Предустановленные записи работают более тонко.

Хотя предустановленные записи выглядят, будто приложения-интерпретаторы идентифицируются лишь по именам, в действительности проверяется также рейтинг этих приложений. Судя по экспериментам, приложение с именем интерпретатора принимается за файл, указанный в командной строке, только если оно является доверенным.

Требование к рейтингу интерпретаторов защищает от атаки, которой был подвержен CIS старых версий: вредоносная программа, названная именем интерпретатора, при запуске получала права приложения, указанного в ее командной строке. К сожалению, такая атака остается возможной, если использовать имя не стандартного интерпретатора, а добавленного пользователем. В качестве защиты предлагаю указывать в пользовательских записях полные пути к интерпретаторам ( c:\Program Files\AutoHotkey\AutoHotkey.exe ), а не шаблоны ( *\AutoHotkey.exe ).

Опять же, анализ командной строки опирается на File Version Info только для предустановленных записей, но не для пользовательских. Поэтому, даже если добавить AutoHotkey-интерпретатор в таблицу приложениий, чья командная строка подлежит анализу, останется возможность запустить вредоносный скрипт переименованным интерпретатором.

Еще одна особенность предустановленных записей: от свойств файла, указанного в командной строке, может зависеть, будет ли принято за него запускаемое приложение. Как правило, приложения-интерпретаторы принимаются только за файлы, которые не являются исполняемыми (Portable Executable). Эта особенность дополнительно препятствует некоторым способам обхода защиты.

Однако любое доверенное приложение с именем rundll32.exe принимается за любой файл, указанный в командной строке. Также и приложения, добавленные пользователем, принимаются за файлы любого типа.

Обнаружение внедренного кода

При запуске некоторых приложений-интерпретаторов можно передать в командной строке весь код, предназначенный для выполнения. Таким образом, в роли скрипта выступает сама командная строка, а не отдельный файл.

Контроль бесфайловых скриптов настраивается аналогично контролю обычных скриптов в таблице на вкладке «Усиленная защита → Анализ скриптов». За него отвечает столбец «Обнаружение внедренного кода».

Опция защиты от внедрения shell-кода

На вкладке «Усиленная защита → Разное» расположена опция «Не обнаруживать внедрение shell-кода». Как следует из названия, она регулирует предотвращение атак, основанных на переполнении буфера.

Однако в действительности сообщения пользователей и эксперименты говорят о несостоятельности этой защиты в CIS. Возможно, ее наличие фиктивно.

Тем не менее список, заданный в опции «Не обнаруживать внедрение shell-кода», все же влияет на работу CIS. В работе приложения, исключенного из «защиты от shell-кода», наблюдаются следующие особенности:

В то же время HIPS контролирует приложения, исключенные из «защиты от shell-кода», на предмет запуска программ, изменения файлов и реестра, межпроцессного доступа к памяти, доступа к диску, к некоторым COM-интерфейсам.

По-видимому, именно внедрение библиотеки guard(32|64).dll отвечает за функции CIS, которые не работают для приложений, исключенных из «защиты от shell-кода».

Иногда внедрение в процесс библиотеки guard32.dll или guard64.dll приводит к конфликтам. Поэтому, если какая-либо программа работает некорректно, имеет смысл добавить ее в исключения опции «Не обнаруживать внедрение shell-кода».

Контроль автозапуска

Начиная с версии CIS 12, имеются дополнительные средства для контроля за автоматическим запуском приложений. Анализируются различные виды автозапуска, включая реестр, задачи планировщика, службы и др.

За контроль над состоянием автозапуска в реальном времени отвечает опция Применять выбранное действие к неопознанным элементам автозапуска в разделе Усиленная защита → Разное. По умолчанию в ней выбран режим Игнорировать, т.е. не предпринимать никаких действий.

Если выставить режим Изолировать в карантине и отключить, то, как только в системе появится новый автозапуск какой-либо неопознанной программы, CIS удалит эту программу и отключит элемент автозапуска.

Чтобы избежать автоматического отключения автозапуска и удаления программы, понадобится либо сделать ее доверенной, либо добавить в исключения: Усиленная защита → Исключения сканирования → Исключенные пути.

Действия, выполняемые CIS’ом, обратимы: программу можно будет восстановить из карантина, а элемент автозапуска вернуть в прежнее состояние. Эти элементом может оказаться отключенная задача в планировщике, или перемещенный в папке COMODO DISABLED ярлык, или перемещенная в раздел Run.COMODO_DISABLED запись в реестре и т.д.

Важно учесть, что при очистке автозапуске нет ни оповещений для выбора действия пользователем, ни даже уведомлений. Информация о произошедшем лишь молча заносится в журналы События автозапуска и События антивируса, причем даже в них нет дается достаточно подробностей, какой именно элемент и каким образом был отключен.

Таким образом, режим Изолировать в карантине и отключить выглядит рискованным. Однако в режиме Прервать вообще никакого эффекта от защиты автозапуска замечено не было. Поэтому сомнительной представляется вся функция постоянного контроля за автозапуском.

Кроме постоянного контроля, есть возможность проверки автозапуска по требованию или по расписанию. Для этого необходимо создать в разделе Антивирус → Виды сканирования новое сканирование и задать в нем опцию Применять это действие к подозрительным процессам автозапуска (можно отключить остальные опции этого сканирования, а в качестве его «объекта» добавить пустую папку).

Если теперь запустить это сканирование, выполнится очистка автозапуска, причем выведется отчет об удаленных элементах.

Дополнительно можно настраивать, как должна анализироваться командная строка для атозапускаемых программ. Эти параметры задаются на вкладке Усиленная защита → Анализ скриптов → Сканирование элементов автозапуска. Здесь можно указать, для каких интерпретаторов следует контролировать автозапускаемые скрипты, с том числе бесфайловые.

VirusScope

Оповещения VirusScope

Кроме основных средств проактивной защиты — HIPS и Auto-Containment — имеется компонент VirusScope, предназначенный для динамического обнаружения подозрительной активности процессов. Он должен выявлять опасное поведение неопознанных программ и выдавать оповещение с предложением откатить изменения, произведенные определенной программой и ее дочерними процессами, а саму программу удалить.

Если включена опция «Не показывать оповещения» на вкладке «Усиленная защита → VirusScope», то удаление программ и откат изменений произойдет автоматически (аналогично, если не отвечать на оповещение в течение 2 минут).

Откат изменений вручную

Завершение программ с откатом произведенных ими изменений можно производить не только при обнаружении подозрительной активности, но и вручную. Для этого следует запустить менеджер задач KillSwitch, вызвать контекстное меню на нужном процессе и выбрать пункт «Завершить дерево процесса и вернуть произведенные изменения». Файл программы при этом не удаляется. Данный пункт контекстного меню KillSwitch имеется только при включенном VirusScope.

Другой путь ручного завершения программ с откатом произведенных ими изменений — оповещения HIPS и фаервола. Когда включен VirusScope, в этих оповещениях появляется дополнительный пункт: «Заблокировать, завершить выполнение и отменить изменения». При выборе этого пункта завершится указанная в оповещении программа и все ее дочерние процессы, а также будут отменены произведенные ими изменения; файл программы удален не будет.

Отчет об активности

При включенном VirusScope в контекстном меню списка активных процессов, вызываемом из главного окна CIS, появляется новый пункт: «Показать активность». Нажатием на него откроется окно с отчетом об активности выбранной программы и ее дочерних процессов.

Также при включенном VirusScope в оповещениях разных компонентов CIS появляется кнопка «Показать активность». По нажатию на нее тоже открывается отчет об активности программы, указанной в оповещении.

Следует сказать, что представление отчета об активности в окне CIS далеко от удобного. Однако можно через контекстное меню экспортировать этот отчет в XML-файл и изучать отдельно.

Также отчет об активности можно просмотреть через менеджер задач KillSwitch: в окне свойств процесса, вызываемом через контекстное меню, есть вкладка «Активность процесса». Однако в KillSwitch этот отчет представлен еще хуже, чем в CIS, причем отсутствует функция экспорта в файл.

Ограничение контроля VirusScope только изолированными программами

По умолчанию в конфигурации «Proactive Security» на вкладке «Усиленная защита → VirusScope» включена опция «Использовать VirusScope» и отключена опция «Отслеживать только приложения, запущенные в Контейнере». В такой конфигурации происходит слежение за всеми процессами в реальной и в виртуальной среде. Выше описана работа VirusScope именно для такого режима.

Если отметить опцию «Отслеживать только приложения, запущенные в Контейнере», то будет отслеживаться активность только тех программ, которые запущены в виртуальной среде или ограничены посредством Auto-Containment. Для программ же, выполняющихся в реальной среде без ограничений Auto-Containment, не будет вестись запись активности и, соответственно, не будет даваться отчет о ней.

Однако после включения данной опции оповещения HIPS и фаервола по-прежнему будут содержать пункт «Заблокировать, завершить выполнение и отменить изменения», а также в контекстном меню KillSwitch будет пункт «Завершить дерево процесса и вернуть произведенные изменения». В действительности, выбор этих пунктов приведет не к откату изменений, а лишь к завершению выбранной программы и ее дочерних процессов.

Управление распознавателями

На вкладке «VirusScope» указан файл, на основании данных которого определенная активность приложений считается подозрительной. В этом файле заданы образцы поведения, которые должны вызывать оповещения VirusScope. Если перевести статус такого файла в отключенное положение, то соответствующее поведение приложений не приведет к оповещениям и блокировкам VirusScope; слежение за активностью программ при этом сохранится.

Ограниченность применения и проблемы VirusScope

В VirusScope невозможен откат таких действий, как удаление файлов с диска. Также не подлежат откату изменения, выполненные за предыдущие циклы работы подозрительного процесса. Откат же действий процесса, ошибочно признанного опасным, может привести к потере данных (этот риск возникает в режиме «Не показывать оповещения»).

В версии CIS 7 наблюдалась серьезная проблема — при включенном VirusScope происходили непредсказуемые сбои в работе безопасных приложений. Эти сбои происходили в отсутствие каких-либо уведомлений и записей в журналах CIS, что затрудняло поиск их причины. По-видимому, сбои провоцировались самим наблюдением за процессами, а не обнаружением подозрительного поведения.

В дальнейших версиях CIS перестали проявляться прежние известные конфликты. Возможно, проблема устранена. Однако, ввиду ее серьезности и трудности обнаружения, я по-прежнему рекомендую отказаться от VirusScope. С учетом всех ограничений, польза от VirusScope в защите выглядит сомнительной.

Для безопасного использования VirusScope можно включить его с опцией «Отслеживать только приложения, запущенные в Контейнере». Но в этом случае назначением VirusScope станет не защита, а исследование работы приложений, запущенных в виртуальной среде.