Что такое hips в антивирусе

Система предотвращения вторжений на узел

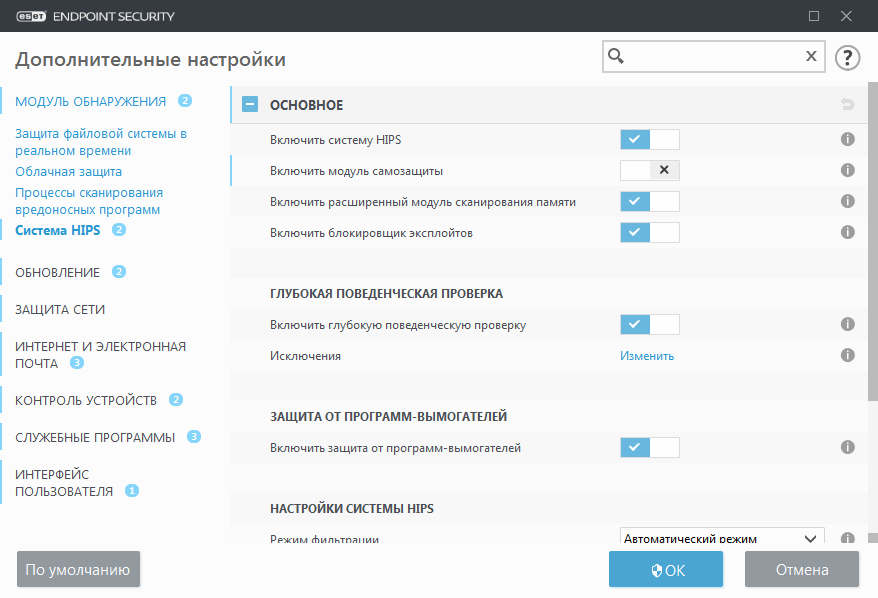

Изменения в параметры системы HIPS должны вносить только опытные пользователи. Неправильная настройка этих параметров может привести к нестабильной работе системы.

Система предотвращения вторжений на узел (HIPS) защищает от вредоносных программ и другой нежелательной активности, которые пытаются отрицательно повлиять на безопасность компьютера. В системе предотвращения вторжений на узел используется расширенный анализ поведения в сочетании с возможностями сетевой фильтрации по обнаружению, благодаря чему отслеживаются запущенные процессы, файлы и разделы реестра. Система предотвращения вторжений на узел отличается от защиты файловой системы в режиме реального времени и не является файерволом; она только отслеживает процессы, запущенные в операционной системе.

Основные сведения

Блокировщик эксплойтов предназначен для защиты приложений, которые обычно уязвимы для эксплойтов, например браузеров, программ для чтения PDF-файлов, почтовых клиентов и компонентов MS Office. Блокировщик эксплойтов по умолчанию включен. Дополнительную информацию об этом типе защиты см. в глоссарии.

Глубокая поведенческая проверка

Включить глубокую поведенческую проверку — это еще один уровень защиты, используемый системой HIPS. Это расширение системы HIPS анализирует поведение всех программ, запущенных на компьютере, и предупреждает вас, если процесс ведет себя, как вредоносный.

Исключения системы HIPS из глубокой поведенческой проверки позволяют исключить из анализа определенные процессы. Чтобы обеспечить сканирование всех процессов на наличие угроз, рекомендуется создавать исключения только в случае крайней необходимости.

Защита от программ-шантажистов

Защита от программ-шантажистов : это еще один уровень защиты, функционирующий как компонент системы HIPS. Для работы модуля защиты от программ-шантажистов необходимо, чтобы система репутации ESET LiveGrid® была включена. Дополнительную информацию об этом типе защиты см. здесь.

Включить режим аудита : объекты, обнаруженные защитой от программ-вымогателей, не блокируются автоматически, а заносятся в журнал со статусом «Предупреждение» и отправляются в консоль управления с пометкой «РЕЖИМ АУДИТА». Администратор может решить либо исключить такое обнаружение, чтобы оно больше не повторялось, либо оставить его активным. Во втором случае после выхода из режима аудита обнаруженный объект будет заблокирован и удален. Факт включения и отключения режима аудита также будет занесен в журнал ESET Endpoint Security. Этот параметр доступен только в ESMC и редакторе конфигурации политики ESET PROTECT Cloud.

Настройки системы HIPS

Режим фильтрации можно выполнять в одном из следующих режимов:

Включены все операции за исключением тех, которые заблокированы предварительно заданными правилами, защищающими компьютер.

Пользователь будет получать уведомления только об очень подозрительных событиях.

Пользователь будет получать запросы на подтверждение операций.

Режим на основе политики

блокируются все операции, кроме тех, что разрешены определенным правилом.

Система предотвращения вторжений на узел

Изменения в параметры системы HIPS должны вносить только опытные пользователи. Неправильная настройка этих параметров может привести к нестабильной работе системы.

Система предотвращения вторжений на узел (HIPS) защищает от вредоносных программ и другой нежелательной активности, которые пытаются отрицательно повлиять на безопасность компьютера. В системе предотвращения вторжений на узел используется расширенный анализ поведения в сочетании с возможностями сетевой фильтрации по обнаружению, благодаря чему отслеживаются запущенные процессы, файлы и разделы реестра. Система предотвращения вторжений на узел отличается от защиты файловой системы в режиме реального времени и не является файерволом; она только отслеживает процессы, запущенные в операционной системе.

Основные сведения

Блокировщик эксплойтов предназначен для защиты приложений, которые обычно уязвимы для эксплойтов, например браузеров, программ для чтения PDF-файлов, почтовых клиентов и компонентов MS Office. Блокировщик эксплойтов по умолчанию включен. Дополнительную информацию об этом типе защиты см. в глоссарии.

Глубокая поведенческая проверка

Включить глубокую поведенческую проверку — это еще один уровень защиты, используемый системой HIPS. Это расширение системы HIPS анализирует поведение всех программ, запущенных на компьютере, и предупреждает вас, если процесс ведет себя, как вредоносный.

Исключения системы HIPS из глубокой поведенческой проверки позволяют исключить из анализа определенные процессы. Чтобы обеспечить сканирование всех процессов на наличие угроз, рекомендуется создавать исключения только в случае крайней необходимости.

Защита от программ-шантажистов

Защита от программ-шантажистов : это еще один уровень защиты, функционирующий как компонент системы HIPS. Для работы модуля защиты от программ-шантажистов необходимо, чтобы система репутации ESET LiveGrid® была включена. Дополнительную информацию об этом типе защиты см. здесь.

Настройки системы HIPS

• Автоматический режим : включены все операции за исключением тех, которые заблокированы предварительно заданными правилами, защищающими компьютер.

• Интеллектуальный режим : пользователь будет получать уведомления только об очень подозрительных событиях.

• Интерактивный режим : пользователь будет получать запросы на подтверждение операций.

• Режим на основе политики : операции блокируются.

Система предотвращения вторжений на узел

Изменения в параметры системы HIPS должны вносить только опытные пользователи. Неправильная настройка этих параметров может привести к нестабильной работе системы.

Система предотвращения вторжений на узел (HIPS) защищает от вредоносных программ и другой нежелательной активности, которые пытаются отрицательно повлиять на безопасность компьютера. В системе предотвращения вторжений на узел используется расширенный анализ поведения в сочетании с возможностями сетевой фильтрации по обнаружению, благодаря чему отслеживаются запущенные процессы, файлы и разделы реестра. Система предотвращения вторжений на узел отличается от защиты файловой системы в режиме реального времени и не является файерволом; она только отслеживает процессы, запущенные в операционной системе.

Основные сведения

Блокировщик эксплойтов предназначен для защиты приложений, которые обычно уязвимы для эксплойтов, например браузеров, программ для чтения PDF-файлов, почтовых клиентов и компонентов MS Office. Блокировщик эксплойтов по умолчанию включен. Дополнительную информацию об этом типе защиты см. в глоссарии.

Глубокая поведенческая проверка

Включить глубокую поведенческую проверку — это еще один уровень защиты, используемый системой HIPS. Это расширение системы HIPS анализирует поведение всех программ, запущенных на компьютере, и предупреждает вас, если процесс ведет себя, как вредоносный.

Исключения системы HIPS из глубокой поведенческой проверки позволяют исключить из анализа определенные процессы. Чтобы обеспечить сканирование всех процессов на наличие угроз, рекомендуется создавать исключения только в случае крайней необходимости.

Защита от программ-шантажистов

Защита от программ-шантажистов : это еще один уровень защиты, функционирующий как компонент системы HIPS. Для работы модуля защиты от программ-шантажистов необходимо, чтобы система репутации ESET LiveGrid® была включена. Дополнительную информацию об этом типе защиты см. здесь.

Настройки системы HIPS

Режим фильтрации можно выполнять в одном из следующих режимов:

Включены все операции за исключением тех, которые заблокированы предварительно заданными правилами, защищающими компьютер.

Пользователь будет получать уведомления только об очень подозрительных событиях.

Пользователь будет получать запросы на подтверждение операций.

Режим на основе политики

блокируются все операции, кроме тех, что разрешены определенным правилом.

Что такое HIPS

Подробно о системе HIPS

Что означает HIPS в общем смысле?

Это означает «Хост-система предотвращения вторжений» (Host Intrusion Prevention System). В сущности, это программа, которая выдает оповещения пользователю, когда вредоносная программа, такая как вирус, возможно пытается запуститься на компьютере пользователя, или когда неавторизованный пользователь, такой как хакер, возможно получил доступ к компьютеру пользователя.

Происхождение и предыстория

Несколько лет назад классифицировать вредоносные программы было относительно просто. Вирус был вирусом, были и другие виды, но они прекрасно различались! В наше время «жучки» изменились, и определяющие границы между ними стали более размытыми. Мало того, что стало больше угроз в виде троянских коней, червей и руткитов, теперь различные вредоносные продукты часто скомбинированы. Это и есть причина, почему вредоносные программы теперь часто упоминаются собирательно как «вредоносное ПО», а приложения, созданные для борьбы с ними, как программы «широкого спектра действия».

В прошлом программы обнаружения при выявлении вредоносного ПО опирались прежде всего на его сигнатуры. Этот метод, несмотря на то, что он надежен, хорош лишь настолько, насколько часто производятся обновления. Существует дополнительная сложность в том, что большая часть сегодняшних вредоносных программ постоянно видоизменяется. В процессе этого изменяются и их сигнатуры. Для борьбы с этим были разработаны HIPS-программы, способные «узнавать» вредоносное программное обеспечение скорее по его поведению, чем по сигнатурам. Это «поведение» может быть попыткой управлять другим приложением, запустить службу Windows или изменить ключ реестра.

Иллюстрация сайта EUobserver.com

Это слегка напоминает поимку преступника по его поведению, а не по отпечаткам пальцев. Если он действует как вор, он, вероятнее всего, вор. Так же и с компьютерной программой: если она действует как вредоносная, значит, вероятнее всего, она является вредоносной программой.

Проблема здесь состоит в том, что иногда совершенно легальные программы могут действовать немного подозрительно, и это может привести к тому, что HIPS ошибочно обозначит законную программу как вредоносное ПО. Эти так называемые ложные тревоги являются настоящей проблемой для HIPS-программ. Вот почему лучшие HIPS-программы это те, которые используют комбинированный сигнатурно-поведенческий метод. Но об этом позже.

Что в действительности делает HIPS-программа?

В общих чертах HIPS-программа стремится сохранить целостность системы, в которой она установлена, предотвращая произведение изменений в этой системе неодобренными источниками. Обычно она делает это, показывая всплывающее окно-предупреждение безопасности, спрашивая пользователя, должно ли быть разрешено то или иное изменение.

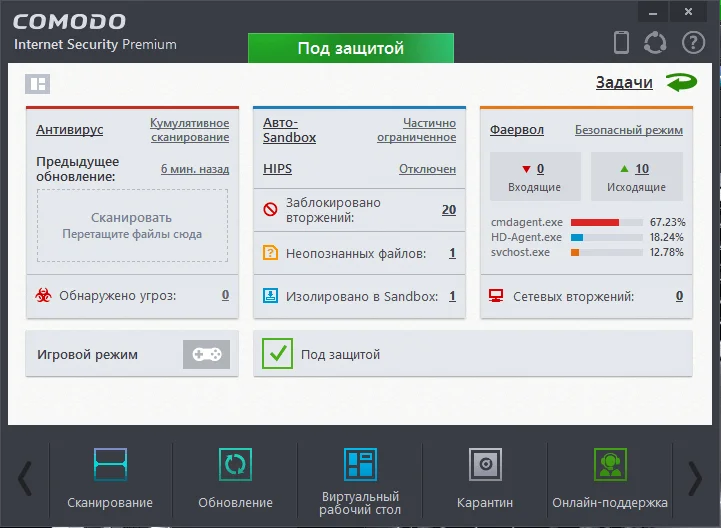

Comodo: Всплывающее окно-предупреждение HIPS

Эта система хороша настолько, насколько хороши ответы пользователя на всплывающие запросы. Даже если HIPS-программа правильно идентифицирует угрозу, пользователь может непреднамеренно одобрить неправильное действие, и ПК все же может подвергнуться заражению.

Правильное поведение также может быть неверно истолковано как вредоносное. Эти так называемые «ложные тревоги» являются настоящей проблемой для HIPS-продуктов, хотя, к счастью, они стали менее распространены, поскольку HIPS-программы становятся все более проработанными.

Положительная сторона здесь это то, что вы можете использовать некоторые HIPS-программы, чтобы управлять правами доступа легальных приложений, хотя это было бы желательно лишь для опытных пользователей. Позже я более подробно разъясню и это, и почему вам стоило бы использовать их. Другой взгляд на HIPS состоит в том, чтобы использовать ее в качестве фаервола, управляющего приложениями и службами, а не просто доступом в интернет.

Тип продукта

Современное вредоносное ПО стало настолько совершенным, что программы обеспечения безопасности больше не могут опираться лишь на один только сигнатурный метод обнаружения. Теперь для того, чтобы выявлять и блокировать угрозы вредоносного ПО, многие приложения используют комбинацию различных методов. В результате, в нескольких различных видах защитных продуктов теперь используют HIPS. Сегодня совсем не редкость увидеть HIPS в составе антивирусной или антишпионской программы, хотя, безусловно, наиболее распространена HIPS как составная часть фаервола. В самом деле, в наиболее современных фаерволах к их возможностям фильтрации IP теперь добавлены защитные HIPS-элементы.

Комплексный антивирус Comodo Internet Security

В целях повышения эффективности в HIPS-программах используют множество методов обнаружения. В дополнение к распознаванию по сигнатурам HIPS-программы также наблюдают за поведением, соответствующим действиям вредоносного ПО. Это значит, что они стремятся выявлять действия или события, которые, как известно, типичны для поведения вредоносного ПО.

Некоторые программы поведенческого анализа более автоматизированы, чем другие, и несмотря на то, что это может показаться хорошей идеей, на практике это может приводить к осложнениям. Иногда сложившиеся обстоятельства могут выглядеть так, что вполне легальное действие приложения окажется подозрительным, что вызовет его завершение. Вы можете даже не узнать об этом, пока что-нибудь не перестанет работать! Это довольно безопасно и просто раздражает, пока процесс обратим, но иногда это может приводить к нестабильности в системе. Несмотря на то, что такие события редки, их влияние может быть серьезным, поэтому желательно учитывать это во время принятия решения.

Установка и настройка

HIPS-программа должна устанавливаться с ее настройками по умолчанию и так же использоваться до тех пор, пока либо у нее не закончится некий требуемый период обучения, либо пока ее функциональность не станет для вас привычной. Позже вы всегда сможете отрегулировать уровни чувствительности и добавить дополнительные правила, если вы почувствуете, что это необходимо. Приложения, имеющие по умолчанию «период обучения», разработаны таким образом неспроста. Может появиться соблазн сократить срок обучения, но этим вы можете также понизить эффективность. Обычно производители прилагают PDF-руководство, и никогда не бывает лишним прочитать его перед установкой.

ESET NOD32 Антивирус: Настройка HIPS

Ранее я упоминал о возможности использования HIPS-программы с целью контроля над использованием еще и легальных приложений. Мы уже делаем это в наших фаерволах, ограничивая использование портов. Вы можете использовать HIPS-программу подобным образом, чтобы блокировать или ограничивать доступ к системным компонентам и службам. В общих словах, чем сильнее вы ограничиваете Windows, тем безопаснее в ней будет работать. Я где-то читал, что самая безопасная Windows-система называется Linux! Но это уже другая проблема. Иногда легальные программы при инсталляции устанавливают такой уровень доступа к системе, который сильно превышает то, что они фактически должны выполнять в рамках своих обычных функций. Ограничение работы приложений до уровня «разрешено считывать» (с жесткого диска), если они при этом по умолчанию не нуждаются в «разрешении на запись», является одним из способов снижения риска. Для этого вы можете, к примеру, использовать настройку модуля «Защита+» в составе Comodo Internet Security.

Когда потенциальная угроза выявлена

Большинство HIPS-программ, когда что-либо происходит, оповещают пользователей о потенциальных угозах с помощью интерактивного всплывающего окна. Некоторые программы автоматизируют этот процесс и сообщают об этом (может быть!) уже позже. Важно то, чтобы самому не стать «автоматизированным» при ответах. Ни от каких приложений безопасности не будет толку, если вы вслепую будете щелкать по кнопке «Да», отвечая на любые вопросы. Всего несколько секунд размышления перед принятием решения может сохранить часы работы в дальнейшем (если не упоминать о потере данных). Если уведомление оказывается ложной тревогой, вы можете иногда сохранять его как «исключение», чтобы предотвратить такое уведомление в будущем. Также, о ложных тревогах рекомендуется уведомлять производителей, чтобы они могли устранять их в последующих версиях.

Что, если вы не уверены?

Насколько надежны рекомендации сообщества?

Это привлекательная идея в теории, но на практике результаты могут быть неутешительными. Например, если 10 человек ранее видели определенное уведомление, и девять из них сделали неправильный выбор, то когда вы видите рекомендацию с 90%-м рейтингом о блокировании программы, вы следуете их примеру! Я называю это «синдром стада». С увеличением количества пользователей должна увеличиваться и надежность рекомендаций, но так бывает не всегда, поэтому необходима некоторая осторожность. Вы всегда можете поискать в Google другое мнение.

Несколько средств защиты или «многоуровневый подход»?

Несколько лет назад использование единых комплектов безопасности не давало уровня производительности, сопоставимого с использованием нескольких отдельных приложений безопасности для достижения «многоуровневой» защиты. Хотя, недавно производители инвестировали значительные средства на разработку комплектов, и это теперь отразилось на их продуктах. Впрочем, некоторые все еще содержат по крайней мере один слабый компонент, и если это фаервол, то вам следовало бы сделать выбор в пользу чего-то другого. Общее мнение таково, что комбинация отдельных элементов все еще будет давать высокую производительность и лучшую общую надежность. Что они делают по большому счету, это конечно предлагают больше выбора и большую гибкость. Comodo был первым серьезным комплектом, который действительно бесплатен, но теперь Outpost (примечание Comss.ru: к сожалению, данный продукт не развивается в последнее время) и ZoneAlarm также выпускают бесплатные комплекты. Все они предлагают серьезную альтернативу платному программному обеспечению.

Бесплатный ZoneAlarm Free Antivirus + Firewall

Рекомендации

Автомобиль хорош настолько, насколько хорош его водитель, то же применимо и к программному обеспечению. Нет такой вещи, как программа безопасности разряда «установил и забыл». Постарайтесь выбрать то, что вы можете понять и что вам нравится использовать. Это все равно, что сравнивать фаерволы Sunbelt-Kerio и Comodo. Да, если вы хотите твердо стоять на земле, Comodo может дать лучшую защиту, но он еще и более труден для понимания. Если вы полагаете, что с Kerio проще работать, вы скорее всего будете использовать его эффективно, и в конечном счете это было бы лучшим выбором (только вплоть до Windows XP. Пользователи Windows 7 и выше могут попробовать TinyWall). В качестве ориентира используйте результаты различных тестов, но только для этого. Никакой тест никогда не сможет подменить ваш компьютер, вашу программу и привычки вашего серфинга.

Критерии выбора

Приложения для себя я всегда выбирал следующим образом. Вы, конечно, можете думать по-другому!

Нужно ли оно мне?

Многие люди оспаривают целесообразность использования некоторого программного обеспечения, когда возражают против того, чего оно позволяет достичь. Если в вашем фаерволе уже есть хороший компонент HIPS (как, например, в Comodo, Privatefirewall или Online Armor) то, возможно, этого достаточно. Однако, такие программы, как Malware Defender, используют различные методы, которые позволяют предоставить дополнительную защиту при некоторых обстоятельствах. Только вы можете решить, необходимо ли вам это. Эксперты по прежнему не советуют запускать более чем одно защитное ПО одного и того же вида.

Смогу ли я им пользоваться?

Установка любой HIPS-программы создает немало работы в смысле необходимости настройки и управления оповещениями. В целом, то, что находят HIPS-программы, может быть несколько неоднозначным, поэтому вы должны быть готовы к проверке их результатов. Только со средними познаниями вы можете посчитать это проблемой при интерпретации результатов.

Поможет ли оно?

Методы на основе HIPS эффективны лишь там, где пользователь правильно отвечает на всплывающие оповещения, которые показывает HIPS. Новички и равнодушные пользователи вряд ли будут способны давать такие ответы.

У старательных и опытных пользователей для HIPS-программ есть место в сфете безопасности ПК, поскольку HIPS адаптирует иной подход к традиционному сигнатурному ПО. Используемый отдельно или вместе с фаерволом, HIPS добавит вам возможностей для обнаружения.

Не испортит ли оно мою систему?

Программы обеспечения безопасности по самой своей природе, чтобы быть эффективными, должны вторгаться в святая святых вашего ПК. Если у вас реестр уже похож на тарелку со спагетти, если у вас в программных файлах «папки-призраки», если у вас появляются «синий экран», сообщения Windows об ошибках и не запрашиваемые страницы в Internet Explorer, то установка HIPS-программы приведет лишь к неприятностям. Даже на чистой машине принятие неверного решения может привести к необратимой нестабильности. Хотя, в принципе вы можете нанести такой же ущерб и при работе в программе очистки реестра.

Могу ли я использовать более чем одно приложение?

Я не вижу преимущества в использовании совместно двух HIPS-программ. Эксперты все еще не советуют запускать более одного активного защитного приложения одного и того же вида. Опасность возникновения конфликта перевешивает любые возможные преимущества.

Заключение

HIPS в COMODO Internet Security 10-12

HIPS в COMODO Internet Security

Общие сведения

Когда компонент HIPS включен, активность программ ограничивается в соответствии с правилами. Ситуации, для которых правило не задано, разрешаются в зависимости от режима HIPS, рейтинга программ и других условий.

Обычно разрешает доверенным программам любую активность, не запрещенную правилами, кроме запуска неопознанных файлов. Запуск неопознанных программ, а также любое действие этих программ пресекается оповещениями.

пресекает оповещениями любую активность любых программ, не предусмотренную правилами.

В при любой не предусмотренной правилами активности любых программ будут автоматически создаваться новые разрешающие правила.

Правила представлены на вкладке HIPS → Правила HIPS в виде списка приложений и назначенных им наборов правил.

, назначенный приложению, состоит из двух вкладок: «Права доступа» и «Настройка защиты». На первой задаются права самого приложения, на второй — наоборот, его защита от других программ. Приложение может иметь либо собственный набор правил, либо какой-нибудь из заранее сформированных наборов: они настраиваются на вкладке HIPS → Наборы правил.

Предустановленный набор правил «Системное приложение Windows» разрешает любую активность, набор «Разрешенное приложение» — любую, но не регламентирует запуск дочерних процессов; набор «Изолированное приложение» жестко запрещает любую активность; набор «Ограниченное приложение» запрещает почти все, кроме оконных сообщений и доступа к монитору, и не регламентирует запуск дочерних процессов. Можно не только создавать свои наборы, но и менять предустановленные.

Начиная с версии CIS 10.0.1.6223 набор правил HIPS «Изолированное приложение» переименован в «Приложение, запущенное в Контейнере». На мой взгляд, это ошибочный перевод названия «Contained Application», так как в действительности правила HIPS не имеют никакого отношения к Контейнеру (виртуальной среде). Во избежание путаницы рекомендую переименовать этот набор обратно в «Изолированное приложение», и в статье он будет называться именно так.

Особый случай — набор правил «Установка или обновление», он наделяет приложения привилегиями установщика. Программы с такими привилегиями свободно выполняют любые действия (кроме явно запрещенных правилами), в т.ч. запускают любые программы, а их дочерние процессы также получают привилегии установщика. Исполняемые файлы, созданные такими программами, автоматически становятся доверенными.

Разные исходные конфигурации COMODO Internet Security различаются и первоначальным набором правил, и контролируемым спектром деятельности программ. Для наиболее полной HIPS-защиты необходимо изначально выбрать конфигурацию Proactive Security и уже от нее вести дальнейшую настройку.

Порядок работы HIPS

При ограничении доступа программ к различным ресурсам HIPS опирается на данные раздела HIPS → Защищенные объекты. Например, файл или каталог может быть защищен от модификации, только если его полное имя подходит под какой-либо из шаблонов на вкладке «Защищенные файлы». Так, если требуется запретить какой-либо программе изменение файлов на диске D: (независимо от их типа), необходимо сначала занести этот диск в список защищенных.

Затем при создании конкретных правил можно будет варьировать ограничения доступа к тем или иным защищенным объектам, нажав «Изменить» в столбце «Исключения».

Наиболее целесообразно использовать HIPS в Безопасном режиме, отключив опцию Создавать правила для безопасных приложений, или в Параноидальном. Тогда порядок определения доступа программы к ресурсу будет таков:

Как видим, в HIPS действие «Спросить» выражает отсутствие правила (в отличие от фаервола, где оно предписывает показать оповещение).

Итак, наивысший приоритет имеет вкладка «Разрешенные» самого верхнего правила, подходящего для данной программы; затем — вкладка «Заблокированные»; затем — указанное в этом правиле действие, если оно однозначно; затем — вкладка «Разрешенные» следующего правила и т.д. В отсутствие однозначного правила доступ разрешается, если (i) действуют привилегии установщика, или (ii) программа является «доверенной», а режим HIPS — «Безопасным», или (iii) отмечена опция «Не показывать оповещения: Разрешать запросы». Когда не выполняется ни одно из этих условий — доступ блокируется, если отмечена опция «Не показывать оповещения: Блокировать запросы», или выдается оповещение, если эта опция отключена.

Особым образом обрабатываются попытки одной программы запустить другую. При «Безопасном режиме» HIPS разрешение дается автоматически (п. 8), когда обе программы — запускающая и запускаемая — являются доверенными. Если же хотя бы одна из них неопознанная, то в отсутствие разрешающего правила или привилегий установщика будет показано оповещение или выполнится действие по-умолчанию, как в п. 11. Более подробно контроль запуска программ рассмотрен отдельно.

Порядок работы «Безопасного режима» с включенной опцией «Создавать правила для безопасных приложений», а также «Режима обучения» рассмотрен ниже.

Особый случай: если программа выполняется в виртуальной среде и/или с ограничениями Auto-Containment, то в отсутствие правила ей будет дано разрешение (подобно опции «Не показывать оповещения: Разрешать запросы»). Кроме того, в виртуальной среде вообще отсутствует защита файлов и реестра, даже при явно заданных запретах.

Управление правами программ через оповещения

При ответах на оповещения HIPS приложениям назначаются правила: временно или постоянно, в зависимости от опции «Запомнить мой выбор».

Важный момент: правила назначаются приложению, которое указано в левой части оповещения. Например, если спрашивается о запуске неизвестной программы проводником, то правила будут назначены именно проводнику. Типичные ошибки новичков: выбрать в таком оповещении вариант «Заблокировать и завершить выполнение» (убив тем самым процесс проводника), или вариант «Изолированное приложение» (жестко ограничив права проводника), или вариант «Установка или обновление» (тем самым лишившись почти всей защиты). Обычно самый разумный выбор в оповещении о запуске программы — «Разрешить» или «Только заблокировать».

Если при ответе на оповещение включить в нем опцию «Запомнить мой выбор», то изменится набор правил, назначенный указанному приложению; если же для этого приложения нет правила HIPS — оно будет создано вверху списка. При выборе варианта Разрешить или Только заблокировать к правилам добавится разрешение или запрет в точности для определенного ресурса (файла, COM-интерфейса и т.д.). При выборе какого-либо набора правил новые правила не добавятся к старым, а полностью заменят их, т.е. перестанут действовать правила, назначенные данному приложению ранее.

Если отключить в оповещении опцию «Запомнить мой выбор», то назначенные приложению разрешения, запреты или наборы правил прекратят действие с завершением работы данного приложения или даже раньше, и никаких изменений в конфигурации CIS не произойдет. Чтобы понять логику работы этих временных правил, удобно представить, что при каждом ответе на оповещение (без запоминания) создается воображаемая запись в списке правил HIPS. Все «воображаемые» записи располагаются в списке правил ниже «настоящих» записей, но новые «воображаемые» — выше других «воображаемых». Это значит, что одному и тому же приложению можно несколько раз назначать через оповещения различные наборы правил (без запоминания), и все эти наборы правил будут действовать. При этом наивысший приоритет будут иметь «настоящие» правила, затем — самое свежее из «воображаемых», затем — более раннее и т.д. Но как только будет создано какое-либо «настоящее» правило (с запоминанием) — все «воображаемые» правила для всех приложений уничтожатся.

Например, получив оповещение о какой-либо программе, назначим ей набор правил «Изолированное приложение», без запоминания. По умолчанию группе «Все приложения» разрешено изменять временные файлы, поэтому данная программа все еще сможет это делать, несмотря на то, что набор «Изолированное приложение» это запрещает. Если же назначить этот набор правил с запоминанием — изменение временных файлов будет запрещено, так как создастся новое правило HIPS вверху списка.

Замечены некоторые исключения из описанного порядка работы при отключенной опции «Запомнить мой выбор». Во-первых, не создаются «воображаемые» разрешения на запуск приложений (т.е. при повторном запуске того же приложения снова возникнет оповещение). Во-вторых, если какой-либо программе разрешить через оповещение «изменение пользовательского интерфейса другого приложения», то она временно сможет отправлять оконные сообщения любым приложениям, а не только указанному.

Контроль запуска программ

Возможность запуска какой-либо программы задается в HIPS правилом для запускающей программы, а не для запускаемой. При «Параноидальном режиме» запуск програм молча разрешается только при наличии явного разрешения в правилах. При «Безопасном режиме» в отсутствие правила запуск разрешается, если и запускающая, и запускаемая программа являются доверенными. Исключения — выполнение программ с привилегиями установщика, а также под действием виртуализации и/или ограничений Auto-Containment.

Таким образом, чтобы разрешить выполнение неопознанной программы, мало задать разрешающие правила для нее самой — требуется разрешение на ее запуск родительскому процессу, как вариант — группе «Все приложения».

Если же требуется пресечь запуск программы, то, получив оповещение относительно родительского процесса, обычно следует отключить опцию о запоминании и выбрать Блокировать → Только заблокировать. Внимание! Пункт «Заблокировать и завершить выполнение» в оповещении о запуске программы означает завершение работы родительского процесса.

Возможность запуска какой-либо программы определяют правила не только HIPS, но и Auto-Containment. Запуск будет заблокирован, если того требует хотя бы один из этих компонентов. Если же запуск программы разрешен в правилах HIPS, а правила Auto-Containment предписывают изолировать данную программу — она будет запускаться изолированно.

Важно знать, что, в отличие от Auto-Containment, в HIPS дочерний процесс не наследует ограничения родительского: если разрешить сомнительной программе запустить безопасную, то от имени безопасной программы может быть нанесен ущерб.

Автоматическое создание правил HIPS в «Режиме обучения» и в «Безопасном режиме»

В определенных режимах создание правил HIPS происходит автоматически:

В большинстве случаев данные режимы не несут пользы и применяются только для тестирования или подготовки к переключению в «Параноидальный режим».

Правила для программы (любой при «Режиме обучения» или доверенной при «Безопасном режиме») создаются следующим образом:

Вид нового правила будет зависеть от запрашиваемого действия:

Защита процессов

В окне с правилами HIPS для какого-либо приложения можно ограничить не только собственную активность этого приложения, но и влияние на его работу других программ. Для этого вкладке Настройка защиты указывается, какие действия с данным приложением будут блокироваться, а в окне исключений (кнопка Изменить) — каким программам они будут разрешены. Оповещения здесь не предусмотрены — только разрешение или запрет, вне зависимости от рейтинга. Запрещенное таким образом действие будет блокироваться, независимо от правил и рейтинга других программ.

В частности, с помощью этой функции осуществляется самозащита CIS от выгрузки его процессов и доступа к памяти. Поэтому, даже когда HIPS не нужен, желательно включить его хотя бы с опцией «Не показывать оповещения: Разрешать запросы» (в «Безопасном» или «Параноидальном» режиме).

Побочным эффектом самозащиты CIS является огромное количество записей в журнале «События Защиты+» при использовании некоторых программ, например, ProcessExplorer. Можно избавиться от необязательных блокировок, разрешив отдельным приложениям доступ к памяти группы «COMODO Internet Security».

Отмечу, что сама по себе защита от прерывания работы приложений не охватывает всех способов выгрузить процесс. Так, многие приложения можно завершить посредством оконных сообщений или посредством доступа к памяти. Чтобы защитить приложение от таких способов завершения, понадобится отметить в его правилах на вкладке «Настройка защиты» не только пункт «Прерывание работы приложений», но и другие.

Привилегии установщика

Смысл привилегий установщика

Автоматическое занесение файлов в доверенные происходит только при включенной опции «Доверять приложениям, установленным с помощью доверенных установщиков» на вкладке Рейтинг файлов → Настройка рейтинга файлов. Также в некоторых особых случаях привилегии установщика даются приложениям в «усеченном» виде: без пункта d, несмотря на включение данной опции.

Исключение дочерних процессов из изоляции Auto-Containment тоже выполняется не всегда, а лишь при включенной опции «Обнаруживать программы, требующие повышенных привилегий» на вкладке Containment → Настройка Containment.

Наследование привилегий тоже имеет свои ограничения: когда приложение-установщик завершится, его дочерние процессы лишатся унаследованных привилегий, и HIPS станет контролировать их в обычном режиме. А дальнейшие их дочерние процессы попадут и под контроль Auto-Containment.

Предположим, программа-установщик «A» запускает процесс «B», а «B» запускает процесс «C». Как правило, в результате процесс «C» получает привилегии установщика и обладает ими до тех пор, пока выполняется программа «А», даже после завершения процесса «B». Но после завершения программы «A» процесс «C» лишится этих привилегий.

По сравнению с привилегиями установщика, игнорирующее правило Auto-Containment наследуется более «надежно»: оно продолжает действовать на дочерние процессы даже после завершения всех родительских.

Программа получает привилегии установщика разными путями: либо когда она доверенная и имеет признак установщика, либо когда пользователь отвечает разрешением в оповещении Auto-Containment (если программа неопознанная и имеет признак установщика), либо когда программе назначено соответствующее правило HIPS, либо когда это правило применено к ней через оповещение HIPS, либо когда программа наследует эти привилегии от родительского процесса.

Автоматическое наделение приложения привилегиями установщика

Приложение автоматически получает привилегии установщика, если оно является доверенным и имеет признак установщика. Увидеть, имеет ли приложение признак установщика, можно в списке акивных процессов.

В старых версиях CIS признаки установщика были другими, в частности, установщиками считались программы, запрашивающие при запуске права администратора, программы, чей размер превышает 40 МБ, и др. Из-за этого многие прикладные программы ошибочно наделялись привилегиями установщика (в частности, PortableApps-сборки), что создавало очевидную опасность. В версии CIS 10 эта угроза значительно ниже.

Назначение привилегий установщика через оповещения Auto-Containment

В стандартной конфигурации «Proactive Security» при запуске неопознанной программы, имеющей признак установщика, появляется оповещение, предлагающее выбор из четырех вариантов: «Блокировать», «Изолированный запуск», «Запуск без ограничений» при отключенной опции «Доверять этому приложению» и «Запуск без ограничений» при включенной опции «Доверять этому приложению».

Вариант «Блокировать» означает запрет запуска. Вариант «Изолированный запуск» означает, что программа будет запущена изолированно в соответствии с правилами Auto-Containment.

Если включить опцию «Доверять этому приложению» и выбрать пункт «Запуск без ограничений», то программа станет доверенной и запустится с привилегиями установщика. Вместе с тем создастся правило Auto-Containment, исключающее дочерние процессы этой программы из изоляции. Обычно это правило не имеет смысла, и я рекомендую его удалить.

Если же выбрать пункт «Запуск без ограничений» при отключенной опции «Доверять этому приложению», то программа временно запустится с «усеченными» привилегиями установщика, без доверия к создаваемым файлам. Т.е. выполнятся пункты a, b и c, но не d.

Вообще говоря, такое оповещение возникает, если выполняются следующие условия:

Как видим, для показа оповещения запускаемая программа не обязательно должна быть неопознанной — требуется лишь, чтобы правила Auto-Containment предписывали ее изолировать. Кроме того, программа может запрашивать при запуске права администратора, но не быть установщиком.

Если включить опцию «Не показывать оповещения при запросах повышенных привилегий», то в меню этой опции можно будет выбрать автоматическую изоляцию (рекомендуется) или блокировку неопознанных установщиков без оповещений. Также там представлены варианты «Запускать без ограничений» и «Запускать без ограничений и доверять» — разумеется, выбирать их весьма опасно.

Назначение привилегий установщика через оповещения и правила HIPS

Привилегии установщика могут быть назначены программе явным образом через HIPS: им соответствует правило «Установка или обновление».

Когда возникает оповещение HIPS относительно активности какого-либо приложения, можно в окне этого оповещения выбрать Обработать как → Установка или обновление, с запоминанием или без.

Если отметить опцию о запоминании и выбрать вариант «Установка или обновление», то создастся соответствующее правило HIPS и приложение получит привилегии установщика. Если же выбрать этот вариант без опции о запоминании, то правило не создастся, а приложение получит «усеченный» вариант привилегий установщика, без доверия создаваемым файлам (аналогично временному запуску неопознанного установщика без ограничений Auto-Containment).

Через окно настройки CIS можно заранее назначить приложению правило HIPS «Установка или обновление». Очевидно, в этом случае приложение получит привилегии установщика без оповещений и в полной мере.

Доверие файлам, созданным с привилегиями установщика

Как уже сказано, исполняемые файлы, создаваемые доверенными установщиками, автоматически становятся доверенными, если включена опция «Доверять приложениям, установленным с помощью доверенных установщиков» на вкладке Рейтинг файлов → Настройка рейтинга файлов. Также в другой статье говорилось, что информация о создании файлов доверенными установщиками заносится в базу данных, даже если эта опция отключена.

Определяя, создан ли файл под действием привилегий установщика, CIS различает создание и копирование файла. Так, если программа, имеющая привилегии установщика, выполнит обычное копирование файла, то файл от этого еще не станет доверенным. Но если под действием привилегий установщика произойдет, например, извлечение файла из архива — CIS будет доверять этому файлу и всем идентичным ему (при включенной опции ДПУПДУ ).

В некоторой мере привилегиии установщика работают в виртуальной среде: если доверенный установщик выполняется виртуально, но создает файлы в реальной среде (в области общего доступа), то эти файлы отмечаются в базе как созданные доверенным установщиком. Аналогичная ситуация возникает при работе в реальной среде с ограничениями Auto-Containment. На мой взгляд, это недоработка, причем потенциально опасная.

Запуск программ с привилегиями установщика через контекстное меню

Бывает, что установщик какого-либо приложения, даже если является доверенным, в процессе работы создает и запускает неопознанные программы. Обычно CIS не препятствует их работе, поскольку они наследуют привилегиии установщика. Однако, как сказано выше, унаследованные привилегии действуют не постоянно (что оправдано соображениями безопасности), и иногда в процессе установки может сработать проактивная защита. Если это проявится лишь оповещением HIPS, то для продолжения установки достаточно ответить на него. Но если HIPS настроен на блокировку без оповещений или если используется Auto-Containment, то возникает риск некорректной установки приложения. Этот риск особенно высок, если отключена опция «Доверять приложениям, установленным с помощью доверенных установщиков» или «Обнаруживать программы, требующие повышенных привилегий».

Чтобы установка приложений проходила без помех со стороны CIS, предлагаю запускать установщики через специальный пункт контекстного меню. Для этого будет использоваться простейшая программа, которая запускает файл, указанный в ее аргументах командной строки. Понадобится скачать архив с программой (пароль cis ), поместить программу в любое удобное место, добавить ее в доверенные и запустить — будет предложено добавить в контекстное меню проводника новый пункт (его удаление выполняется повторным запуском). Программа написана на AutoIt3, в папке source прилагается исходный код и конвертер: в случае сомнений вы можете сгенерировать аналогичную программу, проверив ее код и подпись конвертера.

Затем понадобится назначить этой программе правило HIPS «Установка и обновление», а также правило Auto-Containment: