Что такое vpn в интернете

Какие существуют разновидности VPN и чем они отличаются

В прошлой статье мы разобрались с тем, что такое VPN. Теперь познакомимся с конкретными реализациями этой технологии и кратко расскажем об их преимуществах и недостатках.

Итак, в прошлый раз мы разобрались с тем, что такое технология VPN, где она нужна и зачем используется. В этот раз мы познакомимся с ее конкретными реализациями и кратко расскажем об их преимуществах и недостатках.

Само по себе определение VPN (виртуальная частная сеть) довольно широко, и с ходу трудно сказать, что можно считать VPN, а что нет. С определенной натяжкой VPN можно назвать и прародительницу Интернета ARPANET. Любопытно, что почти все технологии, а чаще всего все-таки протоколы, изначально применявшиеся для построения распределенных корпоративных сетей, постепенно становились основными способами доступа в Сеть для обычных пользователей.

Впрочем, ни дела давно минувших дней, ни заботы корпоративные нас не волнуют. С чисто практической точки зрения следует кратко познакомиться с теми вариациями VPN, которые неподготовленный и не шибко разбирающийся в сетевых технологиях пользователь сможет встретить на своем пути.

В первую очередь стоит рассмотреть те из них, что помогут защититься при использовании публичного Wi-Fi-доступа и позволят обойти блокировки тех или иных ресурсов. Как правило, доступные частным пользователям VPN-сервисы опираются на возможности популярных ОС и предлагают самостоятельно настроить с помощью пошаговой инструкции подключение к ним.

В последнее время сервисы VPN еще больше упростили этот процесс — они скрывают технические детали и доводят его до уровня «сюда положить денежку, отсюда скачать программку, нажать эту кнопочку и радоваться жизни, не забывая пополнять баланс личного счета». Тем не менее в некоторых случаях может быть полезно понимать, чем одни вариации VPN отличаются от других.

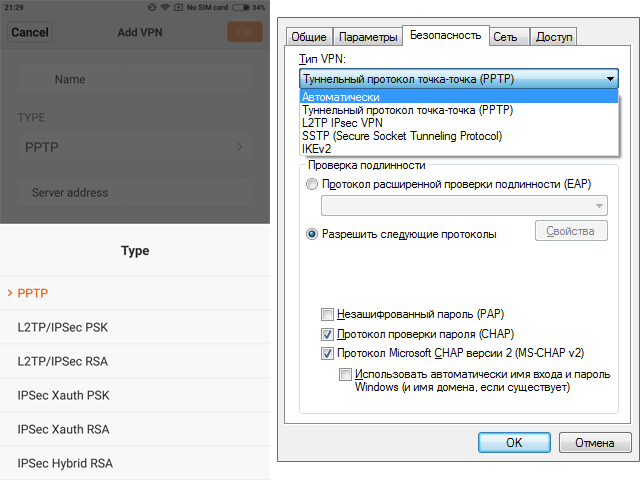

Настройки VPN в операционных системах Android (слева) и Windows (справа)

Популярные типы VPN

PPTP (Point-to-Point Tunneling Protocol) появился 20 лет назад, и в этом заключаются как его достоинства, так и недостатки. Несомненный плюс этого протокола — он поддерживается буквально всеми ОС, даже очень старыми. За счет этого достигается определенная универсальность и доступность. К тому же по современным меркам он очень нетребователен к вычислительным ресурсам.

Обратная сторона медали — из-за столь солидного возраста нынче он предлагает низкий уровень защиты пользователя. Казавшиеся достаточно надежными в середине 1990-х методы шифрования по нынешним меркам слабы и сочетаются с не самой удачной архитектурой и рядом ошибок в самой популярной реализации протокола от Microsoft.

Кроме того, по умолчанию шифрование вообще не предлагается, а взлом пароля на современном аппаратном обеспечении возможен менее чем за сутки. Тем не менее в тех случаях, когда защита подключения не так важна или когда нет иных вариантов VPN-подключений, то уж лучше использовать PPTP с шифрованием, чем вообще без него.

Мне однажды удалось попасть в не очень приятную ситуацию в одной из стран с особым (если вы понимаете, о чем я) отношением к Интернету. Отправка электронной почты через корпоративный PPTP-сервер на родине закончилась тем, что письма, высланные в течение одного дня, были доставлены адресату с задержкой от пары дней до пары недель. Где и почему они «путешествовали», читатель может предположить сам. Использование же иных, более надежных вариантов VPN пресекалось.

Китайцы классно придумали: для масштабирования своей VPN-сети они просто взламывают чужие Windows-серверы — https://t.co/6uLwtNNl7p

L2TP (Layer 2 Tunneling Protocol) во многом схож с PPTP. Эти стандарты разрабатывались и были приняты практически одновременно, но L2TP считается более эффективным для построения виртуальных сетей, хотя и чуточку более требователен к вычислительным ресурсам по сравнению с PPTP. Фактически же он используется интернет-провайдерами и корпоративными пользователями. Обратите внимание, что L2TP по умолчанию также не предлагает шифрования и используется одновременно с другими протоколами — как правило, это IPSec.

IPSec (Internet Protocol Security) — это целый набор протоколов, стандартов и рекомендаций, специально разработанный для создания безопасных соединений в Сети. Первые наработки тоже появились в начале 1990-х годов, однако изначально была поставлена цель не «высечь IPSec в граните», а регулярно дорабатывать его для соответствия духу времени.

И да, в связи со всякими известными событиями в очередной раз рекомендуем всем вам почаще использовать VPN: http://t.co/kdx7t7tQzb

Нетрудно догадаться, для ведомств какого характера велись эти разработки. Набор IPSec состоит из десятков стандартов (и каждый из них внутри себя имеет не одну версию), описывающих различные этапы работы с защищенными соединениями. Он действительно хорош и с точки зрения архитектуры, и с точки зрения надежности используемых алгоритмов, и с точки зрения возможностей.

При всех достоинствах IPSec у него есть и недостатки. Во-первых, для неподготовленного пользователя он очень сложен в настройке, что, в свою очередь, чревато снижением уровня защиты в том случае, если что-то сделано неправильно. К тому же, как было отмечено, он нередко используется в совокупности с другими технологиями.

Во-вторых, он гораздо требовательнее к вычислительным ресурсам. Отчасти этот недостаток компенсируется использованием аппаратного ускорения некоторых вариантов алгоритма шифрования AES — именно он предлагается в современных версиях IPSec, хотя есть и другие варианты алгоритмов. Подобные ускорители уже есть в современных процессорах как для настольных, так и для мобильных устройств, а также для Wi-Fi-роутеров.

К сожалению, то, что хорошо продумали теоретики (математики в первую очередь), в жизнь претворяют практики, далеко не всегда обладающие достаточным уровнем знания и понимания предметной области. Исследование, опубликованное в октябре 2015 года, показывает, что до 66% IPSec-подключений могут быть относительно легко взломаны и что АНБ США может обладать подходящим аппаратным обеспечением для такого взлома.

Непростые простые числа, криптография в HDD, патчи Adobe и другие интересные события недели https://t.co/yxQcGKECLd pic.twitter.com/1cUaKH1kSn

Проблема кроется в некорректном использовании алгоритмов для инициализации защищенных соединений. Причем это касается не только IPSec, но и TLS с SSH, а также TOR и OTR. То есть имеется потенциальная возможность прочтения не только VPN-подключений, но и защищенных соединений для ряда сайтов, почтовых серверов, мессенджеров и так далее.

Да, для реализации подобной атаки требуются довольно долгие приготовления и хорошие вычислительные ресурсы, но в данном случае примечательно, что исследователи использовали облачные технологии Amazon и, судя по всему, потратили сумму, вполне подъемную и для частного лица.

После такой подготовки время на атаку сокращается до минуты в лучшем случае или до месяца — в худшем. Впрочем, некоторые эксперты скептически отнеслись к данному исследованию — они утверждают, что в реальности процент уязвимых систем не так велик, хотя к некоторым аспектам исследования действительно стоит отнестись очень серьезно, а разработчики потенциально уязвимого ПО уже выпустили или планируют обновления и предупредили пользователей.

Интересно, хотя и немного сложное в понимании, продолжение истории с расшифровкой VPN-трафика: https://t.co/PcuUNyLURw

SSL (Secure Sockets Layer) и TLS (Transport Layer Security) VPN, как видно из названия, представляют целый класс решений, опирающихся на соответствующие протоколы SSL и TLS, иногда дополненные другими методами защиты. Собственно говоря, SSL/TLS каждый из вас встречал в первую очередь на веб-сайтах, включая и тот, что вы читаете прямо сейчас: префикс https и зеленый замочек в адресной строке говорят об использовании именно этих протоколов защиты соединения.

Первые версии протокола появились еще в прошлом веке, но активно использоваться стали только в этом. Широкая распространенность этих протоколов способствовала их детальному изучению и последовательному выявлению все новых и новых уязвимостей как в архитектуре, так и в конкретных реализациях. SSL 3.0 был упразднен в июне 2015 года, актуальной на текущий момент является версия TLS 1.2, однако полностью безопасной считать ее нельзя — многое опять-таки зависит от реализации (см. IPSec). Кроме того, оба протокола вынуждены нести на себе тяжкий груз обратной совместимости.

Плюсом SSL/TLS VPN является то, что из-за широкого применения этих протоколов в Интернете они беспрепятственно пропускаются практически всеми публичными сетями. Минус — не слишком высокая производительность на практике и сложность в настройке, а также необходимость установки дополнительного ПО.

Популярными реализациями SSL/TLS VPN являются OpenVPN (SSL 3.0/TLS 1.2) и Microsoft SSTP (SSL 3.0). Фактически SSTP привязан к платформе Windows. OpenVPN в силу своей открытости имеет множество реализаций практически для всех платформ и к тому же на данный момент считается наиболее надежным вариантом VPN.

Заключение

Мы перечислили лишь самые популярные у частных пользователей типы VPN. Впрочем, за годы развития этой технологии у нее появилось бессчетное множество вариаций. Одни только решения для корпоративного и телекоммуникационного секторов чего стоят.

И три главных совета от нашего эксперта напоследок: шифруйте свои данные, используйте VPN и регулярно обновляйте ПО #KasperskySMB

Обычному же пользователю я советую использовать, если это вообще возможно, только OpenVPN в силу его открытости, надежности и защищенности. Впрочем, и для него, и для других типов VPN есть еще ряд хитрых нюансов технического и юридического характера, о которых мы поговорим в следующем материале.

Что такое VPN, как его выбрать, установить и использовать — рассказываем простыми словами

У многих людей термин VPN вызывает мысли об Интернете, анонимности и обходе блокировок. В России подобные сервисы обрели популярность после запрета Telegram. А жители Беларуси массово заинтересовались ими в августе 2020-го, когда в стране на 3 суток пропал доступ к большинству сайтов. И всё-таки, что такое VPN? Зачем и кто его использует? В этом материале вы найдёте ответы на простом и понятном языке.

VPN – что это такое простыми словами?

Цель удалось достигнуть с помощью объединения дозволенных узлов поверх публичной сети. Передаваемые по «туннелю» данные шифровались, то есть преобразовывались в нечитаемый набор кодов. Со временем технологию стали использовать другие фирмы, а ещё позже – обычные пользователи ПК.

В этом видео доступно объясняется, что такое VPN, и как им пользоваться:

Для чего нужен VPN?

Разобравшись с тем, что такое ВПН, многие пользователи осознали его преимущества. Сегодня такие сервисы используются для следующих целей:

ВПН-сервисы по-прежнему широко используются в бизнес-сфере. Они особенно нужны крупным компаниям, имеющим филиалы в разных странах. Сотрудники, подключённые к частной сети, могут безопасно обмениваться корпоративной и финансовой документацией, хранить пароли и другие данные.

Чем VPN отличается от прокси?

Прокси – ещё один инструмент, обеспечивающий конфиденциальность. Однако у него другой принцип действия. Пользователь не подключается к выделенной сети, а пропускает трафик через дополнительный сервер. При этом изначальный IP меняется на индивидуальный IP-адрес прокси.

По сравнению с ВПН технология обладает следующими плюсами:

Есть у прокси и минусы. В отличие от VPN, они не используют дополнительные методы шифрования данных, а также фиксируют и сохраняют действия пользователей (логи) в Интернете. Кроме того, прокси не позволяют быстро сменить местоположение в случае необходимости.

Основные виды VPN-соединений

Сегодня существует несколько классификаций VPN соединений: по уровню реализации, назначению, степени защищённости (типу протокола). Последняя наиболее полезна для простого обывателя, поэтому её и рассмотрим.

PPTP расшифровывается как Point-to-Point Tunneling Protocol – протокол туннелирования «точка – точка». Он появился ещё в 90-х годах и до сих пор используется. PPTP обеспечивает соединение путём упаковывания пакетов PPP в пакеты IP и создания «туннеля» в незащищённой сети (например, Интернете).

Протокол имеет следующие достоинства:

Однако PPTP по умолчанию не использует шифрование данных. Он считается самым ненадёжным протоколом.

Удалённая система создаёт «туннель» между несколькими точками подключения L2TP, а шифрование сообщений осуществляется посредством иного протокола (как правило, IPSec). Преимущество технологии состоит в том, что она способна работать не только поверх IP, но и других виртуальных сетей: ATM, X.25.

Site-to-Site VPN

Расшифровывается как «узел – узел» или «сеть – сеть». Кроме того, широко известен под названием Интранет. Соединение подразумевает наличие двух или более устройств (маршрутизаторов), между которыми создаётся непрерывный «туннель».

Протокол Site-to-Site обычно используют для объединения локальных сетей филиалов одной компании, находящихся в разных государствах. При этом шифрование передаваемых данных осуществляется с помощью специальных устройств или приложений.

IPSec

Понятием IPSec (Internet Protocol Security) называют технологию, которая включает целый набор стандартов по обеспечению шифрования, аутентификации и безопасной передаче IP-пакетов. Его главное достоинство – возможность применяться в дополнение к иным протоколам.

IPSec может функционировать в двух режимах:

Из минусов стоит отметить необходимость в загрузке дополнительного ПО и требовательность к вычислительным мощностям устройства. Кроме того, IPSec-подключение относительно легко взломать.

SSL/TLS

SSL расшифровывается как Secure Socket Layer – протокол защищённых пакетов, а TLS – Transport Layer Security, или безопасность на транспортном уровне. Такие виды VPN широко распространены в электронной коммерции и банковской сфере.

Они создают безопасное соединение между клиентом (браузером) и VPN-сервером. Технология использует защиту информации с открытым ключом для подтверждения подлинности получателя и передатчика. Популярная реализация протокола SSL/TLS – OpenVPN, которая сегодня считается самым надёжным вариантом VPN-соединения.

Как выбрать надёжный VPN-сервис?

Перед тем, как выбрать ВПН, нужно чётко определиться с целью. Допустим, вы хотите глубже разобраться в принципе работы технологии или посетить несколько заблокированных сайтов. Тогда вам подойдут бесплатные сервисы. Однако они могут обладать следующими недостатками:

Отсюда очевидно, что бесплатные VPN плохо подходят людям, которые желают сохранить анонимность в сети и защитить важную информацию от перехвата злоумышленниками. Таким пользователям лучше использовать платные сервисы.

Сейчас на рынке несколько сотен предложений. Поэтому при выборе VPN полезно опираться на следующие критерии:

Отдавайте предпочтение компаниям, которые гарантируют клиентам возврат оплаты в случае недовольства услугами.

ТОП-5 сервисов для компьютера и телефона

Если вы не хотите долго штудировать сайты компаний, просмотрите нашу подборку лучших VPN-сервисов. Она составлена на основе анализа функционала известных программ и отзывов пользователей.

Компания зарегистрирована на Британских Виргинских островах, где нет законодательства о хранении данных пользователей.

Сервис поддерживает следующие платформы:

Из минусов стоит отметить высокую цену – 12,95$ ежемесячно. Однако компания предоставляет большие скидки при оплате услуги на несколько месяцев вперёд и гарантию возврата средств в течение 30 дней без лишних вопросов.

Для защиты передаваемой информации используются следующие технологии:

Функция SmartPlay обеспечивает быструю загрузку мультимедийного контента. Поэтому с помощью NordVPN пользователь может с удовольствием просматривать видео в онлайн-кинотеатрах в любой стране.

Важно! Головной офис фирмы расположен в Панаме, которая известна демократичной политикой в отношении свободы слова.

VPN совместим со следующими ОС и платформами:

К одной чётной записи можно привязать до 6 устройств. После установки приложения ничего дополнительно настраивать не нужно. Стоимость сервиса составляет 11,95$ в месяц. Как и ExpressVPN, компания предоставляет 30-дневную гарантию возврата оплаты.

Из минусов стоит отметить расположение серверов только в 3 странах, возможность подключить к учётной записи одно устройство, отсутствие обхода блокировок и скачивания файлов через Torrent. Чтобы снять эти ограничения, необходимо купить тариф Pro. Стоит он от 4 до 24 евро в месяц.

И всё же free-версия довольно скудная:

На платном тарифном плане можно подключить к учётной записи до 5 устройств и получить доступ к 3000+ серверам, расположенным в 70 государствах. Минимальная стоимость VPN – 2,99$ в месяц при оплате сразу на 3 года.

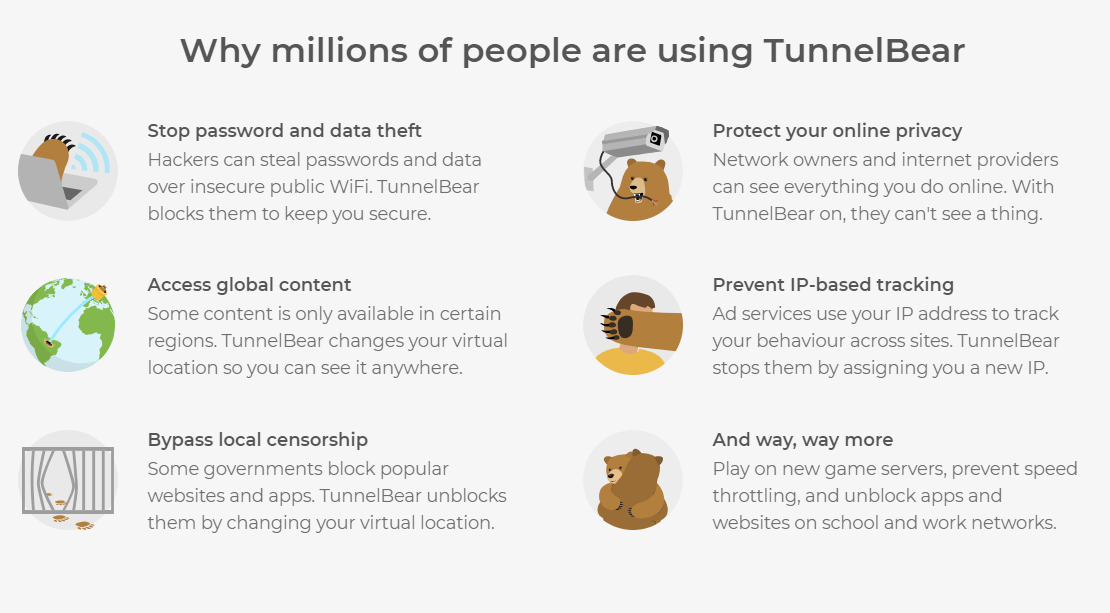

Основной минус – малое количество серверов и их отсутствие в регионах СНГ. Это плохо отражается на скорости и стабильности соединения. Кроме того, бесплатный Tunnelbear не позволяет скачивать файлы через Torrent.

Платная версия VPN стоит от 3,33$ в месяц. Она не ограничивает пользователя в объёме передаваемого трафика и позволяет подключить до 5 устройств.

Как установить и подключить VPN – пошаговая инструкция

В большинстве случаев подключение VPN не требует знаний в области системного администрирования. Исключение составляет необходимость настраивать софт, который используется для корпоративных целей. Ниже рассмотрим процесс установки ВПН для Windows на примере сервиса Protonvpn.

Шаг 1. Зарегистрируйтесь в сервисе

Зайдите на сайт protonvpn.com, установите русский язык интерфейса и нажмите кнопку «Получить Protonvpn». Определите подходящий для вас тарифный план. Можете выбрать вариант «Получить бесплатно». Затем создайте аккаунт в системе, указав имя, email и пароль.

Шаг 2. Настройте тип VPN-соединения

В Select platform выберите Windows, так как на неё вы будете устанавливать VPN-клиент. В разделе Select protocol доступно два типа протоколов: UDP и TCP. Оба построены на основе IP, однако выполняют работу по-разному. TCP требует, чтобы перед отправкой данных было открыто соединение, и клиент подтвердил получение. Протокол UDP – нет.

В разделе Select connection and download оставьте «Free server configs». В бесплатной версии доступны сервера 3 стран: Японии, США и Нидерландов.

Шаг 3. Скачайте и установите VPN-клиент

Для этого выберите вверху Windows Download. Откройте программу установки и следуйте инструкциям.

Запустите VPN-клиент и авторизуйтесь в системе с помощью логина и пароля, которые вы задали при регистрации. Чтобы подключиться к сети, нажмите кнопку Quick Connect.

В разделе Settings можно поменять следующие настройки:

К сожалению, у VPN-клиента нет версии на русском языке. Однако интерфейс в целом дружелюбный, и разобраться в нём не составит труда.

Можно ли считать использование VPN нарушением закона?

Большинство надёжных VPN зарегистрированы в странах, где их использование не запрещено. Следовательно, такие сервисы не ведут журнал логов своих клиентов и не предоставляют данные по запросу других лиц.

Сейчас в Интернете распространена информация о том, что в России после принятия закона от 1 ноября 2017-года запретили VPN. Однако это в корне неверно. Парламент лишь обязал компании блокировать доступ к сайтам, которые попали в «чёрный» список Роскомнадзора. В случае игнорирования предписания уже сам VPN-сервис рискует быть заблокированным.

Однако де факто закон не действует. Государственные ведомства пока не имеют технической возможности заблокировать VPN (как например, в Китае), поэтому владельцы сервисов не получают никаких официальных обращений. Блокировки ресурсов до сих пор можно обойти. А ответственность физлиц за использование анонимайзеров в законодательстве РФ не предусмотрена.

Белорусские власти пошли немного дальше. В 2015 году они обязали интернет-провайдеров блокировать доступ не только к запрещённым сайтам, но и VPN-сервисам. Однако жители страны продолжают пользоваться зарубежными анонимайзерами. Ответственность за это не установлена. Попасть «под статью» человек может лишь в том случае, если с помощью VPN осуществлял противоправную деятельность (например, продавал наркотики).

Заключение

Автор: Вадим Бон

Инвестор, предприниматель, трейдер, автор и создатель финансового блога internetboss.ru