Что такое hasp ключ

Что такое hasp ключ

HASP (англ. Hardware Against Software Piracy ) — это мультиплатформенная аппаратно-программная система защиты программ и данных от нелегального использования и несанкционированного распространения, разработанная компанией Aladdin Knowledge Systems Ltd. По утверждению SoftKey.info на 2005 год являлся одним из самых широкоприменяемых аппаратных средств для защиты ПО. [1]

Защита HASP включает в себя:

HASP поддерживает большинство платформ, операционных систем и обеспечивает разработчикам широкий набор средств для защиты программного обеспечения.

Электронные ключи HASP выпускаются в различных исполнениях:

Содержание

Обход защиты

Существуют средства обхода аппаратной защиты — битхак (например Sable) или программное эмулирование как самого ключа, так и, например, USB-шины с виртуальным ключом, их используют не только нелегальные пользователи, но и легальные — в ситуации, когда использование аппаратной защиты невозможно или нежелательно. В некоторых случаях подобное использование методов обхода защиты нелегально с точки зрения лицензионных соглашений и может приводить к гражданской или уголовной ответственности в соответствии с местным законодательством, при наличии соответствующих административных или уголовных статей, предусматривающих наказание за подобные деяния. Например, на территории РФ исключение составляют случаи предусмотренные статьёй 1280 ГК РФ. Программное эмулирование самого ключа возможно только для ключей HASP старого поколения — HASP4. Для технологий HASP HL и HASP SRM на данный момент не известны случаи взлома. Учитывая использование достаточно надёжных публичных криптоалгоритмов, подобный способ взлома в ближайшем будущем представляется маловероятным. Поэтому важно учитывать, что надежность защиты большей частью зависит от человека, который будет внедрять её в свое приложение. P.S Увы но и HASP SRM взломали

См. также

Существуют другие реализации идеи физической привязки защиты ПО от несанкционированного копирования или использования, для регулирования лицензионных ограничений, для проверки авторизации при доступе к ресурсам

Что такое серия разработчика (или код ключей) и что такое Vendor ID?

Серия разработчика = Batch code = код разработчика = серия ключей – равнозначные понятия.

За каждым разработчиком при первоначальной покупке ключей закрепляется уникальная серия разработчика. В дальнейшем ключи данной серии продаются только данному конкретному разработчику.

Ключи разных серий разработчика обладают различным криптоповедением, благодаря чему ключи от одной серии не подходят для работы с приложением, защищённым на ключи другой серии разработчика.

При последующей покупке ключей разработчик в заказе указывает ту серию разработчика, под которую ему необходимо приобрести ключи (за разработчиком могут быть закреплены несколько различных серий).

Batch code нанесён на корпус каждого ключа (как пользовательского, так и служебного) и выглядит как последовательность из нескольких латинских символов, вида: «CDQDR», «DEMOMA» и т.д.

Vendor ID – числовой эквивалент серии разработчика, отображается в Sentinel Admin Control Center на вкладке Sentinel Keys в столбце Vendor для подключенного ключа. Исключение – служебные ключи Sentinel (HASP) HL Master и Sentinel (HASP) HL Developer. Для этих ключей Vendor ID всегда одинаковый – «64294» и отличен от Vendor ID серии разработчика клиента.

Vendor ID содержится в именах всех кастомизированных под данную конкретную серию разработчика библиотек Sentinel LDK Licensing API из комплекта разработчика.

Обновление прошивки (firmware) ключа HASP HL до версии 3.25

Обновление микропрошивки в стандартном режиме производится автоматически при соблюдении двух условий:

При подключении к ПК ключа с микропрошивкой версии ниже 3.25 (за исключением 2.17), например версии 2.16, ключ сам должен обновиться. Визуально это сопровождается миганием светодиода ключа с момента начала и до момента окончания процедуры обновления микропрошивки. Обычно эта процедура занимает несколько секунд. В ходе обновления микропрошивки ни в коем случае не следует отключать ключ от порта!

Если же обновление микропрошивки не было произведено в автоматическом режиме, то есть возможность выполнить это вручную. Сделать это можно двумя способами:

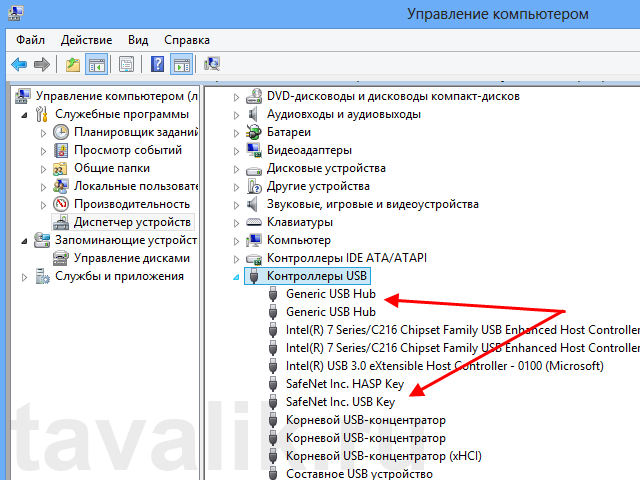

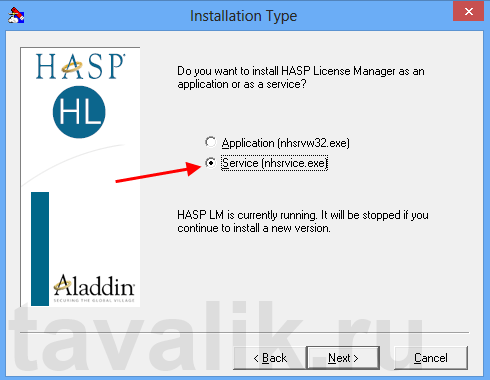

Процедура установки/удаления драйвера ключа

Для OS Windows Vista и ниже необходимо выполнять оба раздела инструкции, для Windows 7 и выше только «Раздел II».

Перед установкой/удалением необходимо убедиться, что UAC отключен и после его отключения ПК был перезагружен.

Раздел I. Удаление драйверов версии 4.116 и ниже.

Раздел II. Установка/удаление драйверов версии 5.х и выше.

Все сохранённые данные по проблеме необходимо передать в службу технической поддержки, порядок обращения в техническую поддержку см. «Порядок обращения в техническую поддержку».

ПРОБЛЕМЫ ВО ВРЕМЯ УСТАНОВКИ ДРАЙВЕРА

o Зайти в «Панель управления»\«Система».

o Перейти на вкладку «Оборудование» и откройте «Диспетчер устройств».

o Выбрать в меню «Показать скрытые устройства».

o Раскрыть пункт «Драйверы устройств не Plug and Play».

o Удалить каждый из следующих пунктов, если они присутствуют: «Hardlock», «Haspnt», «HASP fridge».

Работа с ключом на виртуальных машинах

Работа на виртуальных машинах ограничивается двумя факторами:

Для каждой системы защиты есть свой список официально поддерживаемых платформ виртуализации, посмотреть который можно либо на сайте sentinelcustomer.safenet-inc.com/platformsupport/, либо в документации к используемому комплекту разработчика.

Некоторые платформы виртуализации не поддерживают проброс USB устройств с реальной машины в виртуальную, например Microsoft Virtual Server + Hyper-V.

При использовании виртуальных сред с балансировкой нагрузки может происходить блокировка работы программных ключей Sentinel (HASP) SL, так как при балансировке нагрузки виртуальная машина фактически «перемещается» с одного физического ПК на другой, вследствие чего изменяется параметр привязки CPU ID, подробнее см. «Ошибка SL Clone detected».

Ошибка: «HASP not found (-10), (-11), (Error 27), (H0027), Terminal services detected»

Возникновение данной ошибки возможно в следующих случаях.

* Для стандартной Feature 0, которая есть во всех ключах по умолчанию, лицензионные ограничения изменять нельзя. При этом для всех локальных ключей Sentinel HL для Feature 0 запрещена работа в терминальном режиме, а для сетевых ключей Sentinel (HASP) HL Net и сетевых ключей Sentinel (HASP) HL NetTime – разрешена. Соответственно, если защита программ осуществляется через Sentinel LDK Envelope на Feature 0 (например, используется DataHASP, который для своей работы использует Feature 0), то защищённое таким образом ПО может работать на терминальном сервере только с сетевым ключом, в котором для Feature 0 разрешён терминальный режим. С локальными ключами ПО будет выдавать ошибку «HASP_TS_DETECTED = 27».

Для локальных ключей рекомендуется использовать для защиты Feature отличную от Feature 0, в таком случае можно записать в локальный ключ требуемую Feature с разрешением работы на терминальном сервере (RDP). Однако следует учитывать, что при использовании локального ключа с Feature с разрешённой опцией RDP на терминальном сервере не будут ограничиваться одновременно запущенные копии ПО. Таким образом все запущенные на терминальном сервере экземпляры защищённого ПО будут потреблять одну лицензию с локального ключа, так как все копии ПО запущены на одной и той же машине (на RDP сервере) и система считает их за одну потребляемую лицензию. Таким образом в подобной ситуации пользователь сможет запустить столько экземпляров защищённого ПО, сколько подключений позволит создать сам терминальный сервер.

Для сетевых же ключей всегда можно для Feature, отличной от Feature 0, указать на какое количество сетевых мест рассчитана данная лицензия, а также можно изменить механизм подсчёта лицензий, указав что подсчёт лицензий требуется выполнять не по Станциям, а по Процессам, что позволит избежать ситуации аналогичной ситуации описанной выше (с локальными ключами).

!Update!: в системе защиты Sentinel LDK (в актуальной версии SDK LDK), для локальных моделей ключей Sentinel HL, работающих в Driverless режиме (для всех моделей кроме Sentinel HL Basic), есть возможность записывать сетевые лицензии с разрешённой / запрещённой работой RDP и с подсчётом подключений: по станциям, по процессам и по логинам. Благодаря чему любую, изначально локальную модель ключа можно превратить в сетевую. Но этот функционал требует приобретения дополнительных лицензий (HL seats) на Ваш Мастер ключ.

Ошибка «HASP not Found (-3), (Error 7), (H0007)»

Возникновение данной ошибки возможно в следующих случаях.

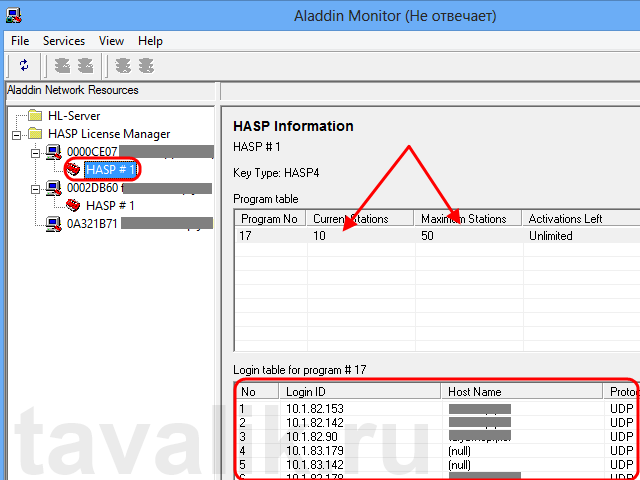

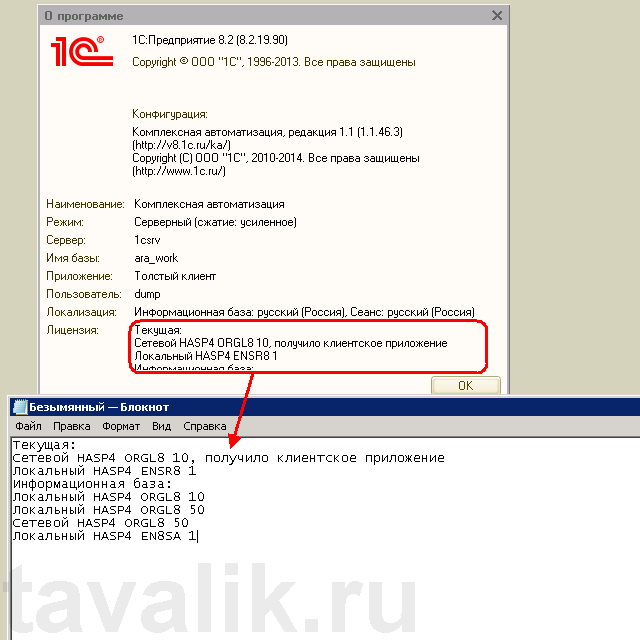

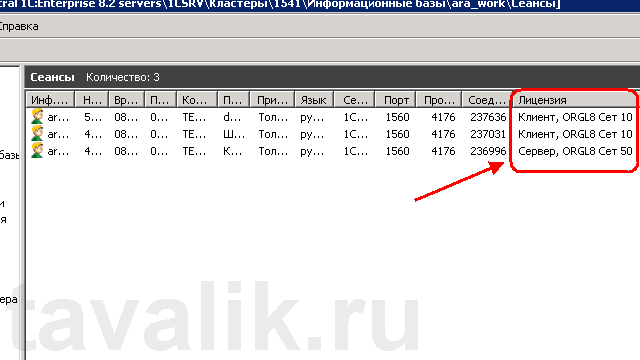

Назначение, установка и администрирование ключей защиты HASP для «1С:Предприятие» 8

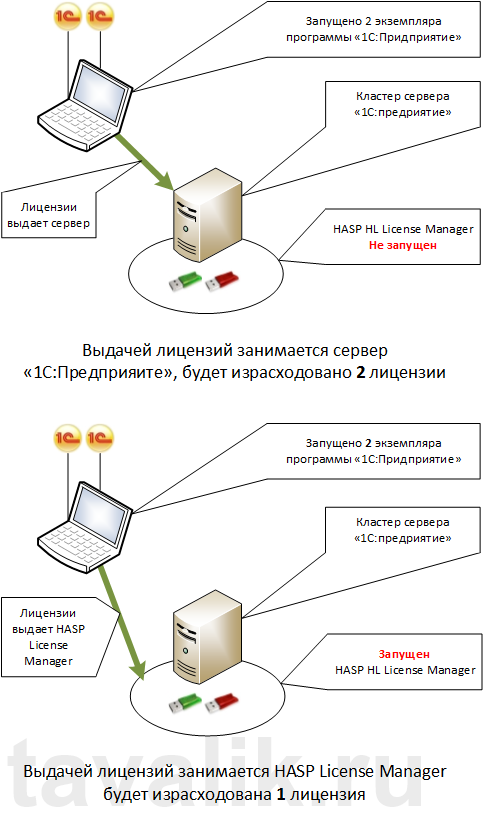

Программные продукты «1С:Предприятие» версии 8 помимо системы программного лицензирования могут быть защищены от копирования аппаратными LPT или USB ключами типа HASP4 Net от фирмы Aladdin. В данной статье приведена информации о типе, маркировке и назначении различных ключей HASP4 Net от «1С:Предприятие». А также обзор программных продуктов от фирмы Aladdin, служащих для установки, настройки и администрировании этих ключей (для ОС семейства Windows).

0. Оглавление

1. Маркировка и назначение ключей

Все ключи HASP4 Net условно можно разделить на 2 типа «Клиентские» и «Серверные»:

Назначение конкретного ключа можно определить по его цвету и маркировке. На рисунках ниже рамкой выделена маркировка ключа. Остальные символы на ключе для пользователей программ особого значения не имеют.