Что такое ground spoof

spoof

Смотреть что такое «spoof» в других словарях:

spoof — [spu:f] n [Date: 1800 1900; Origin: Invented name for a game involving deception] a funny book, play, or film that copies something serious or important and makes it seem silly →↑take off spoof of/on ▪ The play is a spoof on Shakespeare s tragedy … Dictionary of contemporary English

spoof´er — spoof «spoof», noun, verb. Informal. –n. 1. a trick, joke, or hoax. 2. a light satirical parody; take off: ». to the Imperial Theatre to see “Silk Stockings,” a musical spoof of a Soviet woman commissar s trip to Paris (New York Times). –v.t.,… … Useful english dictionary

Spoof — Spoof, spooves, spoofer or spoofing can refer to: *Parody by imitation *Forgery of goods or documents *Spoofing attack, a computer security term *Referer spoofing, a type of spoofing attack *Protocol spoofing, a technique to increase performance… … Wikipedia

spoof — spoof·er; spoof·ery; spoof; … English syllables

spoof — [ spuf ] noun count a piece of entertainment that copies something in a funny way intended to make it seem silly ╾ spoof verb transitive … Usage of the words and phrases in modern English

spoof — (n.) hoax, deception, 1884, spouf, name of a game invented by British comedian Arthur Roberts (1852 1933); sense of a parody, satirical skit or play is first recorded 1958, from verb in this sense, attested from 1914 … Etymology dictionary

spoof — [n] trick, mockery bluff, bon mot, burlesque, caricature, cheat, deceit, deception, fake, flim flam*, game, hoax, imposture, jest, joke, lampoon, parody, phony, prank, put on, quip, satire, sell, send up*, sham, take off, travesty, trickery,… … New thesaurus

spoof — informal ► NOUN 1) an imitation of something, especially a film, in which its characteristic features are exaggerated for comic effect; a parody. 2) a trick played on someone as a joke. ► VERB 1) parody. 2) trick or hoax. DERIVATIVES spoofer … English terms dictionary

spoof — [spo͞of] n. [orig. a game involving hoaxing and nonsense, invented ( c. 1889) by Arthur Roberts (1852 1933), Brit comedian] 1. a joke, or deception 2. a light parody or satire vt., vi. 1. to fool; deceive 2. to satirize in a playful, amiable… … English World dictionary

spoof|er|y — «SPOO fuhr ee», noun. Informal. 1. cheating; deceit. 2. the act of makng fun (of); mockery; parody … Useful english dictionary

spoof — UK [spuːf] / US [spuf] noun [countable] Word forms spoof : singular spoof plural spoofs a piece of entertainment that copies something in a funny way that is intended to make it seem silly Derived word: spoof UK / US verb transitive Word forms… … English dictionary

Что такое спуфинг и как предотвратить спуфинг-атаку

Как правило, основная цель спуфинга – получить доступ к личной информации, украсть деньги, обойти контроль доступа к сети или распространить вредоносное ПО через ссылки на зараженные веб-страницы или зараженные файлы, вложенные в электронное письмо / сообщение. При любой форме общения в Интернете мошенники будут пытаться использовать спуфинг, чтобы попытаться украсть вашу онлайн-личность и ИТ-активы.

Предлагаем вам подробнее узнать о том, как происходит спуфинг, какие существуют типы спуфинг-атак, как определить спуфинг, и как его предотвратить.

Как происходит спуфинг

Термин «spoof» (спуф) в английском языке существует уже более века и относится к любой форме обмана. Однако сегодня он в основном используется в тех случаях, когда речь идет о кибер-преступности. Каждый раз, когда мошенник маскирует себя под другого человека (организацию, сайт, отправитель и пр.), то такой случай – это спуфинг.

Спуфинг может применяться к различным коммуникационным каналам и задействовать различные уровни технических ноу-хау. Чтобы спуфинг-атака была успешной, она должна включать в себя определенный уровень социальной инженерии. Это означает, что методы, которые используют мошенники, способны эффективно обмануть своих жертв и заставить их предоставить свою личную информацию. Мошенники используют методы социальной инженерии, чтобы играть на уязвимых человеческих качествах, таких как жадность, страх и наивность.

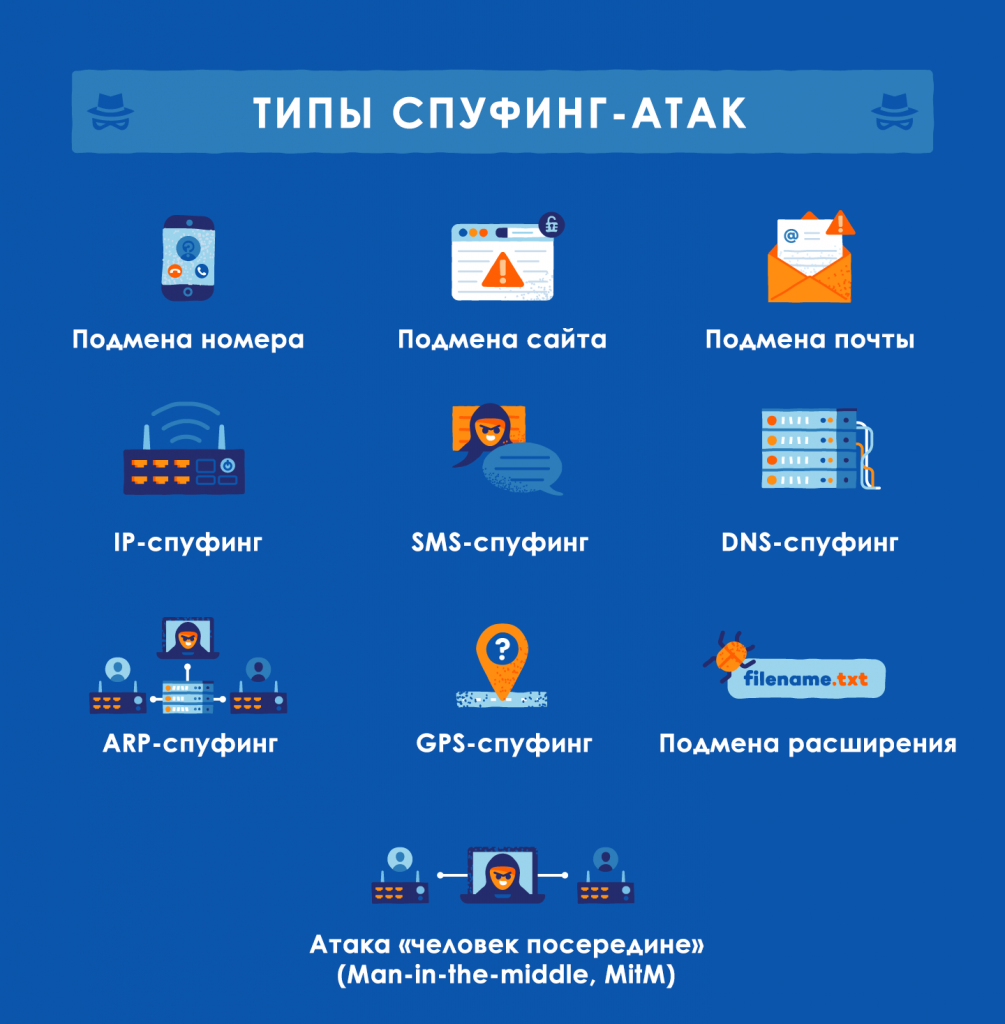

Типы спуфинг-атак

Спуфинг с подменой номера вызывающего абонента (Caller ID Spoofing)

Идентификатор вызывающего абонента (Caller ID) позволяет получателю телефонного звонка определить личность того, кто звонит. Такой вид спуфинга происходит в тех случаях, когда мошенник использует ложную информацию для изменения идентификатора вызывающего абонента (т.е. мошенник звонит якобы с другого телефона – например, телефон вашего друга). Поскольку спуфинг с подменой идентификатора вызывающего абонента делает невозможной блокировку номера, многие телефонные мошенники используют такой вид спуфинга, чтобы скрыть свой реальный номер телефона, с которого осуществляется данный звонок, чтобы в конечном итоге скрыть свою личность. Иногда мошенники используют ваш код города, чтобы создать впечатление, что звонок местный.

Большинство спуфинг-атак с подменой идентификатора вызывающего абонента происходит с помощью VoIP (Voice over Internet Protocol), который позволяет мошенникам создавать номер телефона и имя идентификатора вызывающего абонента по своему выбору. Как только получатель звонка ответит на звонок, мошенник попытается убедить его предоставить ему требуемую важную информацию.

Спуфинг с подменой сайта (Website Spoofing)

Спуфинг с подменой сайта – это тип спуфинг-атаки, в рамках которой мошенник пытается создать опасный (вредоносный) сайт похожим на надежный безопасный сайт (например, известного банка), используя его шрифты, цвета и логотипы. Такой спуфинг проводится путем репликации оригинального надежного сайта с целью привлечения пользователей на специально созданный поддельный фишинговый или вредоносный сайт. Такие «скопированные» сайты, как правило, имеют примерно такой же адрес сайта, как и исходный оригинальный сайт, а потому, на первый взгляд, кажутся обычным пользователям реальными (оригинальными) сайтами. Однако такие «скопированные» сайты обычно создаются для незаконного получения личной информации посетителя сайта.

Спуфинг с подменой адреса электронной почты (Email Spoofing)

Также в качестве адресов электронной почты отправителей могут подставляться те адреса, которые очень похожи на адреса известных вам отправителей (незаметная разница в букве/цифре), либо мошенник может маскировать поле «От» (“From”) с адресом отправителя и в точности указывать тот адрес электронной почты, которому вы можете доверять.

Спуфинг с подменой IP-адреса (IP Spoofing)

Когда мошенник стремится скрыть реальное местоположение в Интернете того места, откуда запрашиваются или куда отправляются данные пользователя/жертвы, то обычно используется спуфинг с подменой IP-адреса. Цель IP-спуфинга состоит в том, чтобы заставить компьютер жертвы думать, что информация, отправляемая мошенником пользователю, исходит из надежного источника, что позволяет вредоносному контенту доходить до пользователя.

Спуфинг с подменой DNS-сервера (DNS Server Spoofing)

Спуфинг с подменой Domain Name System (DNS), также известный как «отравление кэша», используется для перенаправления трафика пользователя на поддельные IP-адреса. Такой метод позволяет перенаправлять пользователей на вредоносные сайты. В рамках такой атаки мошенник меняет IP-адреса DNS-серверов, указанных на компьютере жертвы, на поддельные IP-адреса, который мошенник хочет использовать для обмана жертвы.

ARP-спуфинг (ARP Spoofing)

ARP-спуфинг (Address Resolution Protocol) часто используется для изменения или кражи данных, а также для взлома компьютера жертвы внутри его сессии (подключения). Для этого злоумышленник свяжет себя с IP-адресом жертвы, чтобы иметь возможность получить доступ к тем данным, которые изначально предназначались для владельца этого IP-адреса (т.е. жертвы).

SMS-спуфинг (Text Message Spoofing)

GPS-спуфинг (GPS Spoofing)

Атака типа GPS-спуфинг происходит для «обмана» GPS-приемника, когда передаются поддельные сигналы, которые напоминают настоящие. Другими словами, мошенник притворяется, что находится в одном месте, а на самом деле находится в другом. Мошенники могут использовать такой прием, чтобы, например, взломать GPS в автомобиле и отправить вас по ложному адресу или даже вмешаться в GPS-сигналы кораблей, самолетов и т.д. Любое мобильное приложение, которое полагается на данные о местоположении смартфона, может стать мишенью для такого типа атаки.

Атака посредника или «человека посередине» (Man-in-the-middle Attack, MitM)

Атаки типа Man-in-the-middle (MitM) происходят в тех случаях, когда мошенник взламывает Wi-Fi сеть или создает дублирующую поддельную Wi-Fi сеть в том же месте для перехвата веб-трафика между двумя сторонами подключения (отправитель и получатель трафика). С помощью такой атаки мошенники могут перенаправлять к себе используемую жертвой конфиденциальную информацию, такую как логины, пароли или номера банковских карт.

Спуфинг с подменой расширений файлов (Extension Spoofing)

Чтобы замаскировать вредоносные программы, мошенники часто используют спуфинг с подменой расширений. Например, они могут переименовать файл в «filename.txt.exe», спрятав вредоносную программу внутри расширения. Таким образом, файл, который кажется текстовым документом, на самом деле при его открытии запускает вредоносную программу.

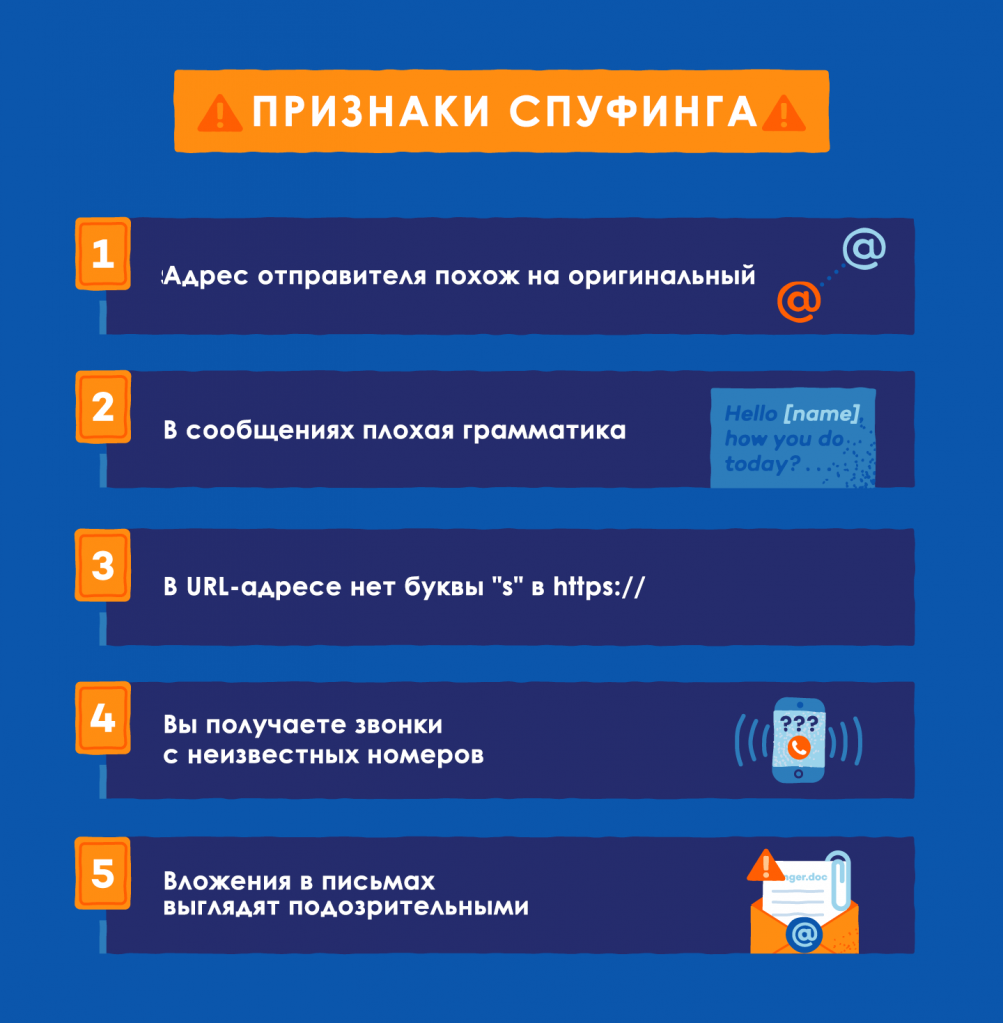

Как узнать, не применяют ли к вам методы спуфинга

Спуфинг с подменой адреса электронной почты (Email Spoofing)

Спуфинг с подменой сайта (Website Spoofing)

Спуфинг с подменой номера вызывающего абонента (Caller ID Spoofing)

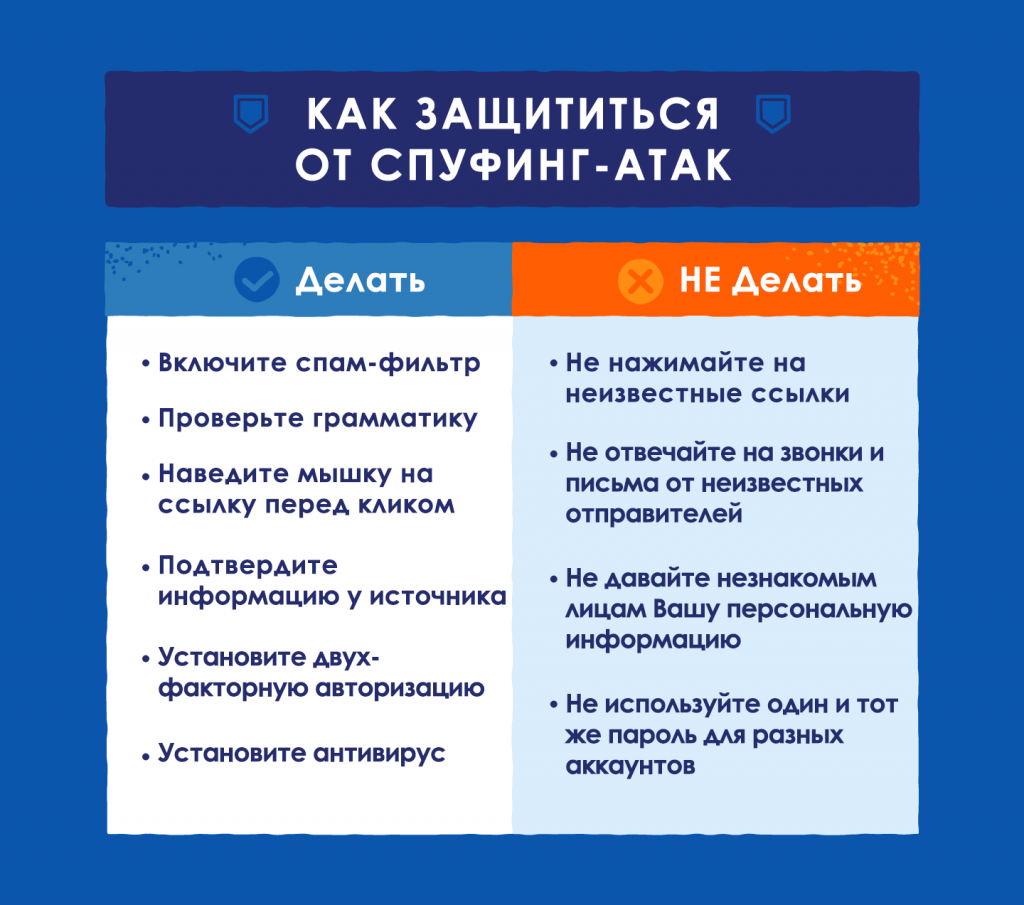

Как защититься от спуфинг-атак

Существует ряд рекомендаций, которым вам следует придерживаться, чтобы защитить себя от спуфинг-атак. Оставайтесь на шаг впереди мошенников с нашими полезными советами, что следует делать, а что делать не следует:

Следует делать

НЕ следует делать

Если вы считаете, что вас обманули, вы можете подать жалобу в центр защиты прав потребителей. Вы также можете обратиться в местное отделение полиции, если потеряли деньги из-за обмана. Также советуем вам использовать антивирусное программное обеспечение, чтобы обезопасить свою цифровую жизнь и защитить себя от обмана и спуфинга.

Можно ли защититься от атак на GPS?

Бывало с вами такое, что навигатор упорно считал, что вы находитесь не в том месте, в которым вы на самом деле? Это называется GPS spoofing — подделка сигнала GPS.

Вы ведете свой автомобиль через центр города, бросаете взгляд на экран навигационного приложения и неожиданно понимаете, что навигатор «видит» вас за городом, поблизости от аэропорта. Неприятно? О да! Что еще неприятнее — это не фантастика, а реальный пример использования технологии GPS spoofing, то есть подмены GPS-координат при помощи трансляции с земли более сильного фальшивого GPS-сигнала, который заглушает собой спутниковый.

Кто и зачем этим занимается, точно неизвестно, но практических применений этому трюку придумано множество — от угона дронов до внесения помех в навигацию яхт и танкеров. Из свежих и хороших новостей могу добавить только одно: стали появляться защитные решения от этого типа атак.

Основные факты о том, что такое GPS spoofing, зачем он нужен и как от него можно защититься, для тех, кому некогда читать пост целиком:

А теперь подробнее для тех, кому интересно разобраться в деталях.

Как работает GPS spoofing

Чтобы понять, почему вообще возможна подделка GPS, нужно немного вспомнить, как работает такая удобная и повсеместно доступная «спутниковая навигация». Над Землей на геостационарной орбите подвешено несколько группировок спутников — американская GPS, европейская Galileo, российская ГЛОНАСС, китайская BeiDou.

Каждый из этих спутников постоянно передает радиосигнал, содержащий код спутника и сверхточное время передачи сигнала. Ваш телефон или любой другой навигатор ничего никуда не передает, а просто принимает эти радиосигналы от спутника. Анализируя точное время приема каждого сигнала, можно высчитать расстояние от GPS-приемника до каждого из спутников.

Немного математики, и, сопоставив несколько подобных сигналов (минимум три, но лучше больше), можно узнать точное расположение приемника относительно спутников. А поскольку координаты спутников известны и неизменны, это позволяет установить местоположение GPS-приемника на поверхности нашей планеты.

Проблема в том, что сигналы от спутников доходят до земли ослабленными, а антенны у большинства приемников не особо чувствительные. Поэтому, поставив поблизости даже умеренно мощный радиопередатчик и транслируя с него фальшивый, но технически корректный GPS-сигнал, можно легко заглушить спутники и вынудить все GPS-приемники в округе определять неправильные координаты.

При этом приемники не имеют технических средств, чтобы определить направление сигнала, поэтому им невдомек, что сигнал пришел совсем из другого места. К сожалению, оборудование для трансляции «хакерского» сигнала GPS стоит очень недорого — всего 300 долларов, а необходимые программы вообще бесплатны, поэтому подобные трюки могут проделывать не только военные со спецслужбами, а практически любой желающий.

Штефан Герлинг рассказывает о самодельном оборудовании для спуфинга GPS на Security Analyst Summit

Кому и зачем может понадобиться подделка GPS?

Известные случаи взлома GPS-систем относятся к исследовательским проектам (угон яхт — как вам такое исследование?), браконьерству, а также, вероятно, военным операциям. По мере развития автономных систем, таких как дроны и беспилотные автомобили, этот список несомненно будет расширяться. В прессе уже упоминались случаи угона военных беспилотников, и что-то подсказывает, что с гражданскими дронами ситуация вряд ли будет лучше.

Как защититься от подделки GPS

Хотя проблема не слишком нова и о ней говорят уже несколько лет, в разработке мер защиты есть большое препятствие: ключевое оборудование запущено в космос, и заменить его в разумные сроки невозможно. GPS-спутники излучают то, что излучают, и добавить к этому сигналу традиционные для Интернета средства защиты, такие как шифрование и сертификаты, никто не может. Пока меры защиты носят скорее экспериментальный характер и недоступны для широкомасштабного применения.

Один подход, который кроме защиты от подделки также обеспечит более устойчивый прием навигационных сигналов, основан на использовании многоантенных конфигураций приемника (2х2) и технологии формирования луча (beamforming). Эта комбинация не только отсеивает помехи и интерференции, но и позволяет определить направление, откуда пришел сигнал.

При таком подходе отличить подделку от настоящего спутникового сигнала будет легче. Пока подобные установки для GPS существуют только в виде относительно крупных экспериментальных образцов, но их можно в будущем внедрить и в более компактное оборудование. Это будет не так сложно и дорого, как кажется, поскольку сходные технологии используются в сотовых сетях 4G и 5G.

Другой подход, доступный в виде коммерческого решения уже сегодня, но приемлемый только для достаточно крупных GPS-приемников (например, на морских судах), — это так называемый GPS-файрвол. Этот прибор устанавливается между GPS-приемником и его внешней антенной. Он постоянно анализирует сигнал GPS по какому-то набору правил и призван отсекать фальшивые сигналы, допуская до приемника только достоверный сигнал.

В будущем, возможно, производители телефонных чипов смогут встроить что-то вроде GPS-файрвола прямо в основную функциональность навигационного ресивера смартфона, но до этого нам еще несколько лет — сначала должны произойти несколько громких угонов, которые создадут вокруг проблемы необходимый ажиотаж, а значит, и рыночный спрос.

Ну а пока — если вы в какой-то момент обнаружите, что навигационное приложение смартфона или планшета упорно считает, что вы находитесь в аэропорту, хотя на самом деле вы в центре города, можно использовать лайфхак. Переключите геолокацию смартфона в «экономичный» режим, в котором собственно GPS не используется, а координаты определяются на основе сетей Wi-Fi и базовых станций сотовой сети. Точность у такой геолокации невысокая, но все лучше, чем ничего. В iOS это режим, к сожалению, недоступен, а в Android его обычно можно активировать в Настройки → Местоположение и защита → Местоположение → Режим → По координатам сети.

Активация «экономичного» режиме геолокации в Android 8

Как определить спуфинг в биржевом стакане ATAS.

Что такое спуфинг? Спуфинг – это понятие, которое происходит от английского глагола to spoof – вводить в заблуждение, обманывать, подделывать, мистифицировать. На просторах интернета вы также найдете другую версию происхождения данного термина – от никнейма трейдера криптовалютой Spoofer, который успешно манипулировал торгами. Однако, первые судебные преследования за спуфинг происходили задолго до появления криптовалют, поэтому альтернативная версия не выдерживает проверки временем.

Почему трейдерам важно знать, что такое спуфинг на бирже? Узнайте в этой статье:

Спуфинг – это намеренное манипулирование рыночными ценами с помощью выставления и последующего быстрого снятия крупных заявок на продажу или покупку. Как работает spoofing – покажем на схеме, используем для примера рынок нефти.

Начни пользоваться ATAS абсолютно бесплатно! Первые две недели использования платформы дают доступ к полному функционалу с ограничением истории в 7 дней.

Как это работает?

Как правило спуфингом занимаются роботы.

Во-первых это автоматизирует необходимые процессы, во вторых исключает человеческий фактор и работает бесперебойно по заранее заданному алгоритму. Разберем возможную ситуацию на примере нефти Brent.

Представим себя манипуляторами на рынке нефти и распоряжаемся крупным капиталом. Допустим, Brent котируется в данный момент по 115,90. Мы хотим купить 17 лотов по цене 115,86 долларов, а потом продать их на 2-3 тика дороже. Для того, чтобы снизить цену, мы создадим видимость появления крупных продавцов. С этой целью размещаем три значительных лимитных ордера на продажу:

Напомним, что реально мы хотим купить всего 17 лотов, а 261 лот на продажу выставили только для того, чтобы запутать остальных трейдеров и торговых роботов и заставить их поверить, что на рынок выходит серьезный “медвежий” интерес.

Появление наших ордеров резко увеличивает общее количество всех ордеров на продажу. Торговые роботы начинают продавать, котировка снижается до 115,86 долларов. Как только цена достигает нужного нам уровня, лимитный ордер на покупку 17 лотов исполняется двумя частями – 3+14.

Наш ордер на покупку 17 лотов показан синим треугольником. Во время исполнения он превратился в 2 желтых кружка, так как был куплен двумя частями.

В момент исполнения ордера на покупку 17 лотов (синего треугольника), автоматически отменяются наши крупные ордера на продажу 122, 85 и 54 лота. Тем самым, резко сокращается общее количество ордеров на продажу, и оказывается, что крупного продавца на рынке больше нет!

Зато теперь у нас есть 17 лотов нефти Brent, которые мы хотим продать дороже на 2 тика, чтобы получить быструю прибыль на этой сделке. Действуя по аналогичному плану, мы будем создавать видимость появления крупного покупателя и размещать значительные ордера на покупку

Напомним еще раз, у нас есть всего 17 лотов, которые мы хотим продать. Остальные лимитные ордера на покупку 309 лотов мы исполнять не планируем. Мы заранее знаем, что отменим их – именно этот обман называется спуфингом.

Теперь тот ордер, который мы хотим исполнить, показан красным ромбом, после продажи он превратится в желтый кружок.

В момент исполнения ордера на продажу наших 17 лотов наши же крупные ордера на покупку 309 лотов автоматически выводятся с рынка, тем самым, резко сокращается общее количество лимитных ордеров на покупку.

Для данного объема прибыль в два тика на рынке нефти – 340 долларов за 350 миллисекунд. Круто? Да, особенно если учесть, что “спуфинговать” можно за день не один раз.

Это и есть спуфинг или манипулированием рыночными ценами, потому что:

Сравните глубину стакана и кумулятивное количество ордеров и сразу поймете, почему цена двигалась в нужном направлении.

Цену двигали не наши лимитные ордера, а то, как рынок их воспринимал.

Подобные сделки за столь короткий промежуток времени невозможно проводить в ручном режиме. Исходя из этого делаем вывод, то ордера выставляют высокочастотные алгоритмы.

Ответственность за спуфинг

Один из самых известных спуферов – Игорь Ойстайчер, о нем есть достаточно информации в интернете, поэтому о нем мы писать не будем.

Доказать спуфинг достаточно сложно, потому что необходимо доказать, что трейдер в момент выставления крупного ордера не собирался его исполнять, а хотел только повлиять на цену. CFTC изучает электронную почту, бумажную переписку, чтобы выявить обманные намерения, и проводит статистический анализ торговых сделок.

Борются со спуфингом и в России. ЦБ РФ совместно с биржами разрабатывает модели борьбы со спуфингом.

Что такое спуфинг и как предотвратить спуфинг-атаку

Как правило, основная цель спуфинга – получить доступ к личной информации, украсть деньги, обойти контроль доступа к сети или распространить вредоносное ПО через ссылки на зараженные веб-страницы или зараженные файлы, вложенные в электронное письмо / сообщение. При любой форме общения в Интернете мошенники будут пытаться использовать спуфинг, чтобы попытаться украсть вашу онлайн-личность и ИТ-активы.

Предлагаем вам подробнее узнать о том, как происходит спуфинг, какие существуют типы спуфинг-атак, как определить спуфинг, и как его предотвратить.

Как происходит спуфинг

Термин «spoof» (спуф) в английском языке существует уже более века и относится к любой форме обмана. Однако сегодня он в основном используется в тех случаях, когда речь идет о кибер-преступности. Каждый раз, когда мошенник маскирует себя под другого человека (организацию, сайт, отправитель и пр.), то такой случай – это спуфинг.

Спуфинг может применяться к различным коммуникационным каналам и задействовать различные уровни технических ноу-хау. Чтобы спуфинг-атака была успешной, она должна включать в себя определенный уровень социальной инженерии. Это означает, что методы, которые используют мошенники, способны эффективно обмануть своих жертв и заставить их предоставить свою личную информацию. Мошенники используют методы социальной инженерии, чтобы играть на уязвимых человеческих качествах, таких как жадность, страх и наивность.

Типы спуфинг-атак

Спуфинг может быть реализован в разных формах и типах атак, которых вы должны остерегаться. Вот несколько примеров различных видов спуфинга:

Спуфинг с подменой номера вызывающего абонента (Caller ID Spoofing)

Идентификатор вызывающего абонента (Caller ID) позволяет получателю телефонного звонка определить личность того, кто звонит. Такой вид спуфинга происходит в тех случаях, когда мошенник использует ложную информацию для изменения идентификатора вызывающего абонента (т.е. мошенник звонит якобы с другого телефона – например, телефон вашего друга). Поскольку спуфинг с подменой идентификатора вызывающего абонента делает невозможной блокировку номера, многие телефонные мошенники используют такой вид спуфинга, чтобы скрыть свой реальный номер телефона, с которого осуществляется данный звонок, чтобы в конечном итоге скрыть свою личность. Иногда мошенники используют ваш код города, чтобы создать впечатление, что звонок местный.

Большинство спуфинг-атак с подменой идентификатора вызывающего абонента происходит с помощью VoIP (Voice over Internet Protocol), который позволяет мошенникам создавать номер телефона и имя идентификатора вызывающего абонента по своему выбору. Как только получатель звонка ответит на звонок, мошенник попытается убедить его предоставить ему требуемую важную информацию.

Спуфинг с подменой сайта (Website Spoofing)

Спуфинг с подменой сайта – это тип спуфинг-атаки, в рамках которой мошенник пытается создать опасный (вредоносный) сайт похожим на надежный безопасный сайт (например, известного банка), используя его шрифты, цвета и логотипы. Такой спуфинг проводится путем репликации оригинального надежного сайта с целью привлечения пользователей на специально созданный поддельный фишинговый или вредоносный сайт. Такие «скопированные» сайты, как правило, имеют примерно такой же адрес сайта, как и исходный оригинальный сайт, а потому, на первый взгляд, кажутся обычным пользователям реальными (оригинальными) сайтами. Однако такие «скопированные» сайты обычно создаются для незаконного получения личной информации посетителя сайта.

Спуфинг с подменой адреса электронной почты (Email Spoofing)

Также в качестве адресов электронной почты отправителей могут подставляться те адреса, которые очень похожи на адреса известных вам отправителей (незаметная разница в букве/цифре), либо мошенник может маскировать поле «От» (“From”) с адресом отправителя и в точности указывать тот адрес электронной почты, которому вы можете доверять.

Спуфинг с подменой IP-адреса (IP Spoofing)

Когда мошенник стремится скрыть реальное местоположение в Интернете того места, откуда запрашиваются или куда отправляются данные пользователя/жертвы, то обычно используется спуфинг с подменой IP-адреса. Цель IP-спуфинга состоит в том, чтобы заставить компьютер жертвы думать, что информация, отправляемая мошенником пользователю, исходит из надежного источника, что позволяет вредоносному контенту доходить до пользователя.

Спуфинг с подменой DNS-сервера (DNS Server Spoofing)

Спуфинг с подменой Domain Name System (DNS), также известный как «отравление кэша», используется для перенаправления трафика пользователя на поддельные IP-адреса. Такой метод позволяет перенаправлять пользователей на вредоносные сайты. В рамках такой атаки мошенник меняет IP-адреса DNS-серверов, указанных на компьютере жертвы, на поддельные IP-адреса, который мошенник хочет использовать для обмана жертвы.

ARP-спуфинг (ARP Spoofing)

ARP-спуфинг (Address Resolution Protocol) часто используется для изменения или кражи данных, а также для взлома компьютера жертвы внутри его сессии (подключения). Для этого злоумышленник свяжет себя с IP-адресом жертвы, чтобы иметь возможность получить доступ к тем данным, которые изначально предназначались для владельца этого IP-адреса (т.е. жертвы).

SMS-спуфинг (Text Message Spoofing)

GPS-спуфинг (GPS Spoofing)

Атака типа GPS-спуфинг происходит для «обмана» GPS-приемника, когда передаются поддельные сигналы, которые напоминают настоящие. Другими словами, мошенник притворяется, что находится в одном месте, а на самом деле находится в другом. Мошенники могут использовать такой прием, чтобы, например, взломать GPS в автомобиле и отправить вас по ложному адресу или даже вмешаться в GPS-сигналы кораблей, самолетов и т.д. Любое мобильное приложение, которое полагается на данные о местоположении смартфона, может стать мишенью для такого типа атаки.

Атака посредника или «человека посередине» (Man-in-the-middle Attack, MitM)

Атаки типа Man-in-the-middle (MitM) происходят в тех случаях, когда мошенник взламывает Wi-Fi сеть или создает дублирующую поддельную Wi-Fi сеть в том же месте для перехвата веб-трафика между двумя сторонами подключения (отправитель и получатель трафика). С помощью такой атаки мошенники могут перенаправлять к себе используемую жертвой конфиденциальную информацию, такую как логины, пароли или номера банковских карт.

Спуфинг с подменой расширений файлов (Extension Spoofing)

Чтобы замаскировать вредоносные программы, мошенники часто используют спуфинг с подменой расширений. Например, они могут переименовать файл в «filename.txt.exe», спрятав вредоносную программу внутри расширения. Таким образом, файл, который кажется текстовым документом, на самом деле при его открытии запускает вредоносную программу.

Как узнать, не применяют ли к вам методы спуфинга

Если вы подозреваете, что вас обманывают, обратите внимание на следующие индикаторы наиболее распространенных типов спуфинга:

Спуфинг с подменой адреса электронной почты (Email Spoofing)

Спуфинг с подменой сайта (Website Spoofing)

Спуфинг с подменой номера вызывающего абонента (Caller ID Spoofing)

Как защититься от спуфинг-атак

Существует ряд рекомендаций, которым вам следует придерживаться, чтобы защитить себя от спуфинг-атак. Оставайтесь на шаг впереди мошенников с нашими полезными советами, что следует делать, а что делать не следует:

Следует делать

НЕ следует делать

Если вы считаете, что вас обманули, вы можете подать жалобу в центр защиты прав потребителей. Вы также можете обратиться в местное отделение полиции, если потеряли деньги из-за обмана. Также советуем вам использовать антивирусное программное обеспечение, чтобы обезопасить свою цифровую жизнь и защитить себя от обмана и спуфинга.