Что такое bitlocker на флешке

Зашифруйте USB-накопитель с помощью BitLocker To Go в Windows 10

Что такое BitLocker To Go?

BitLocker To Go доступен в выпусках Windows 10 Pro, Enterprise и Education, но его нет в Windows 10 Home. Если вы не знаете, какую версию Windows 10 вы используете, вот как проверить версию Windows 10, сборку ОС, редакцию или тип.

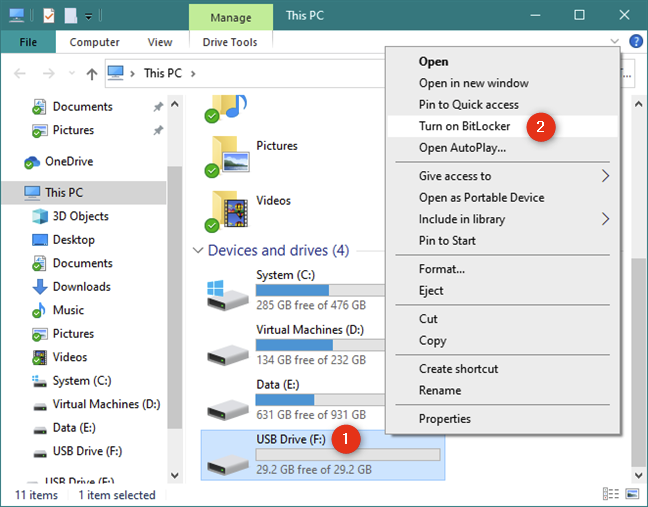

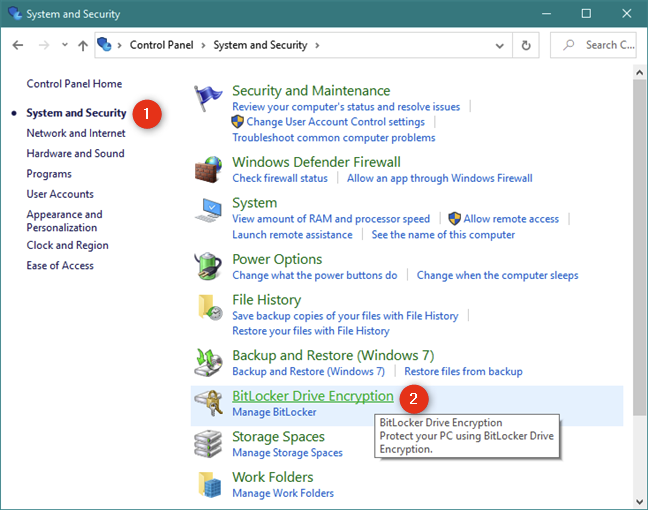

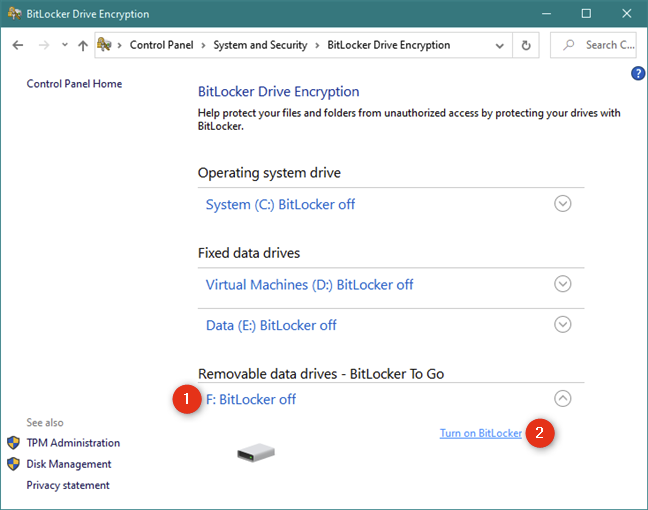

В окне «Шифрование диска BitLocker» щелкните или нажмите «Включить BitLocker» рядом со съемным USB-накопителем, который необходимо зашифровать.

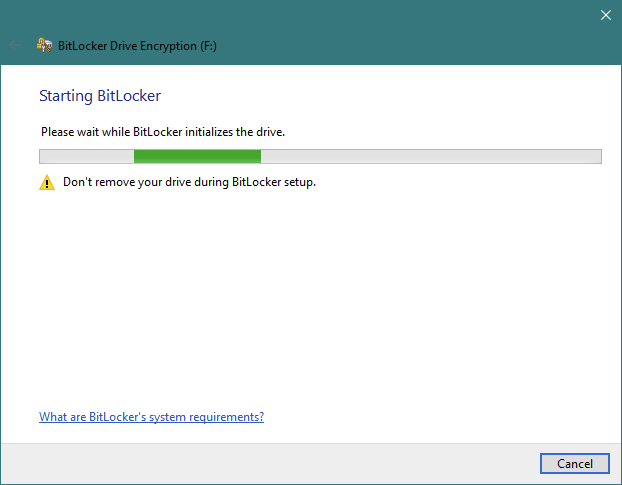

Независимо от того, как вы решили запустить мастер шифрования диска BitLocker — через проводник или из панели управления — теперь он открыт. Первое, что он делает, это просит вас: «Пожалуйста, подождите, пока BitLocker инициализирует диск».

В зависимости от скорости вашего ПК с Windows 10 и вашего USB-накопителя, это может занять несколько минут. Будьте осторожны, чтобы не отключить съемный диск во время этого шага. В противном случае данные на нем могут быть повреждены.

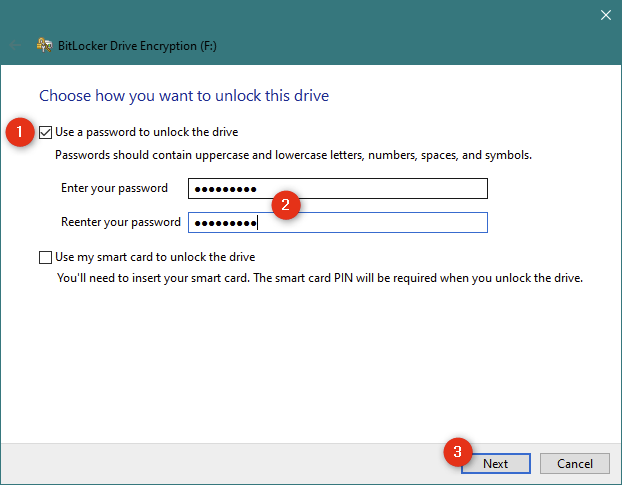

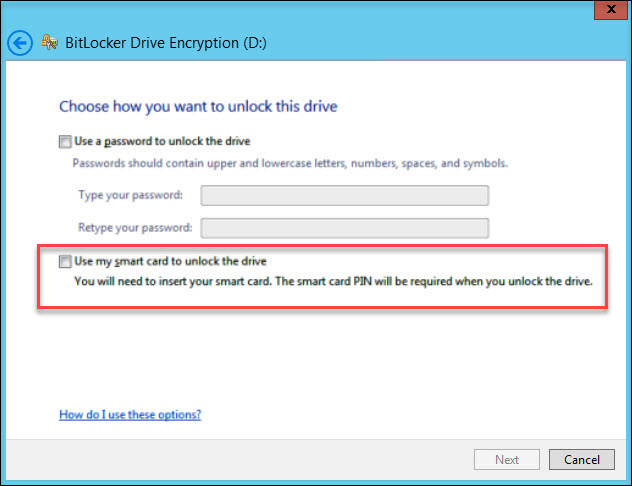

После того, как BitLocker инициализирует USB-накопитель, вы можете «выбрать, как вы хотите […] разблокировать его после его шифрования. Вы можете использовать либо пароль, либо смарт-карту. Поскольку большинство людей не владеют смарт-картами (которые в основном используются в компаниях), вам следует выбрать «Использовать пароль для разблокировки диска». После выбора этой опции введите пароль, который вы хотите использовать, и подтвердите его. Затем нажмите Далее.

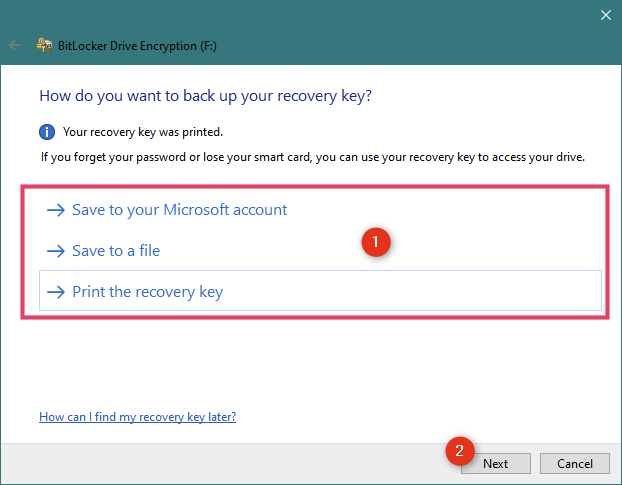

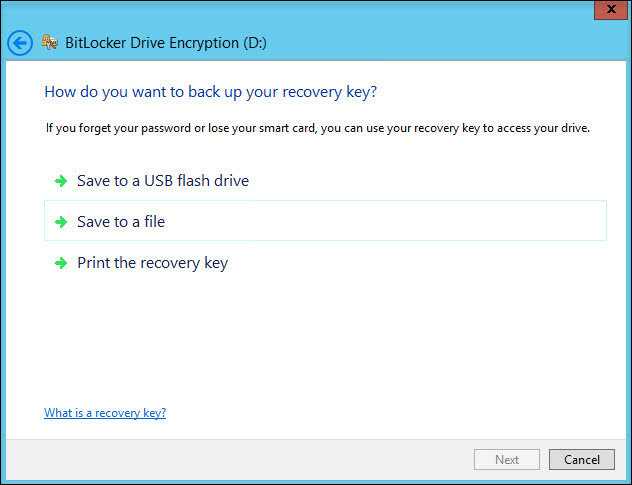

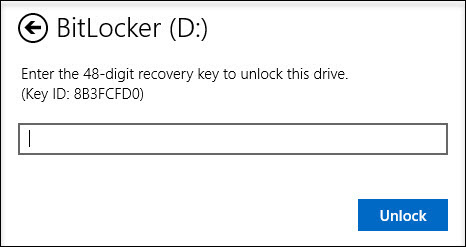

BitLocker требует от вас выбрать место для резервного копирования ключа восстановления для зашифрованного USB-накопителя. Вы можете использовать этот ключ для восстановления данных на съемном диске, если вы забудете пароль или потеряете смарт-карту, выбранную на предыдущем шаге. Без этого ваши данные будут потеряны навсегда. Вы можете выбрать:

Мы рекомендуем использовать все параметры, чтобы не потерять ключ восстановления. Затем нажмите Далее.

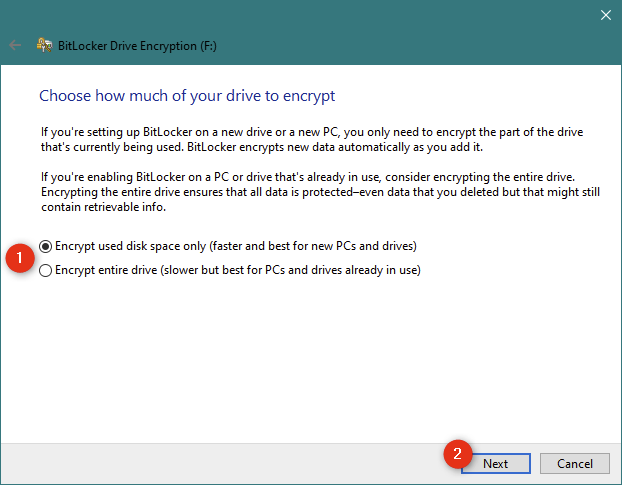

Выберите, хотите ли вы зашифровать весь USB-накопитель или только объем памяти, используемый файлами на нем. Как вы можете видеть на следующем скриншоте, Microsoft рекомендует:

После того, как вы сделаете свой выбор, нажмите Далее.

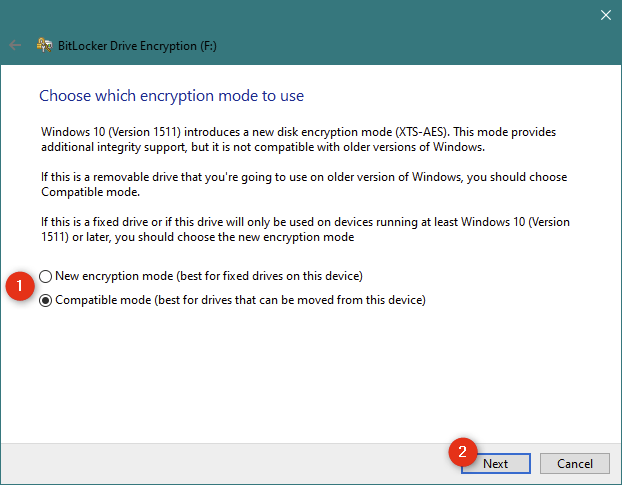

Затем Windows 10 попросит вас выбрать тип шифрования BitLocker, который вы предпочитаете использовать. Вы можете выбрать между:

После того, как вы сделали свой выбор, нажмите Далее.

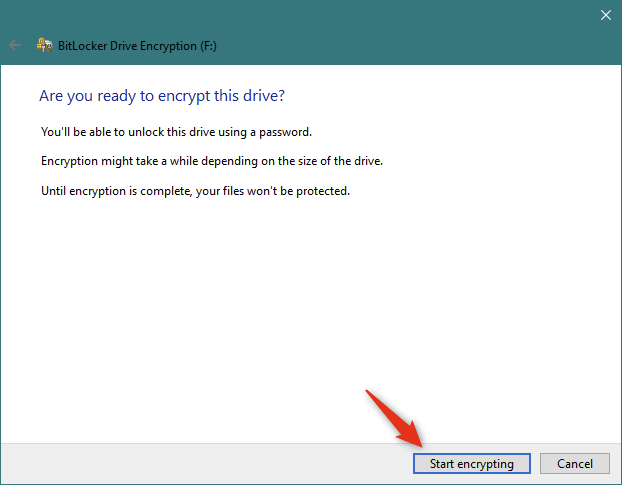

На данный момент вам остается только зашифровать диск с помощью BitLocker To Go. Нажмите на Начать шифрование.

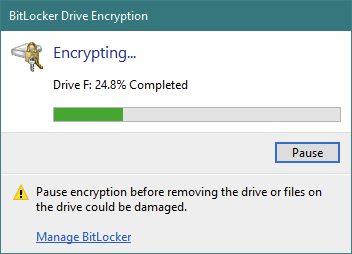

ПРИМЕЧАНИЕ. Если вам необходимо извлечь диск во время процесса шифрования, нажмите «Пауза» в окне «Шифрование диска BitLocker», прежде чем продолжить, чтобы не повредить данные на нем. Когда вы будете готовы возобновить процесс шифрования, вставьте съемный диск обратно в один из USB-портов ПК с Windows 10. Введите пароль диска, и BitLocker To Go продолжает шифровать диск USB с того места, где вы остановились.

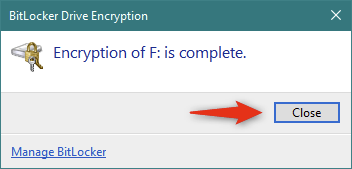

Когда ваш диск полностью зашифрован, вы получите быстрое всплывающее окно, которое необходимо закрыть, чтобы завершить процесс.

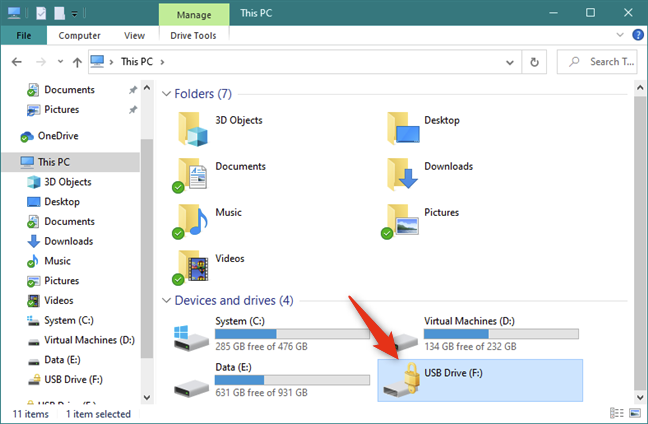

Ваш USB-накопитель теперь зашифрован с помощью BitLocker To Go и, таким образом, защищен от несанкционированного доступа. Отныне значок USB-накопителя в проводнике отличается. Он имеет небольшой замок, чтобы подчеркнуть тот факт, что он зашифрован.

Если позже вы захотите изменить настройки BitLocker To Go на своем зашифрованном USB-накопителе, прочитайте это руководство: Управление зашифрованной флэш-памятью BitLocker To Go. В нем мы расскажем о том, как изменить пароль BitLocker на диске и как включить или отключить функцию автоматической разблокировки BitLocker в Windows 10.

Используете ли вы BitLocker To Go для шифрования USB-накопителей?

В настоящее время, все больше и больше людей пользуются переносными устройствами хранения информации, такими как Flash накопители. И если работа человека связана с постоянными передвижениями, то, скорее всего, на данном накопителе находится много конфиденциальной информации. И в случае потери или кражи, возникает риск, что данной информацией может воспользоваться злоумышленник, допустим в текстовом файлу указаны логины и пароли к электронным деньгам и так далее. По этому в данном уроке, давайте попробуем устранить данную проблему, а поможет в этом стандартное средство Windows 7, под названием BitLocker.

BitLocker это средство шифрования разделов. Есть различное ПО по шифрованию отдельных файлов и каталогов, но данное средство позволяет зашифровать полностью USB накопитель, и при подключении флешки к другому компьютеру, чтобы получить доступ к данным необходимо ввести пароль.

Давайте вкратце рассмотрим о чем пойдет речь в данном видеоуроке:

— определимся для какой файловой системы будет использоваться данный метод защиты FAT32 или NTFS, по тому, что в данном вопросе это очень важно

— зашифруем USB флешку

— расшифруем USB флешку

— сравним скорость считывания с зашифрованной и расшифрованной флешки

— рассмотрим настройки групповой политики для шифрования съемных носителей

— сравним все плюсы и минусы данной системы

— а так же подведем некий итог, по полученной информации

Ну что же, давайте приступим и первое что нужно уточнить, это какая файловая система на USB накопителе, это очень важный момент и вот почему. Дело в том, что для разных файловых систем и разных версий Windows, доступ к зашифрованному накопителю будет отличаться, это можно увидеть из данной таблицы. В Виндоус 7 с зашифрованным накопителем можно выполнять как операции считывания так и записи, не зависимо от файловой системы, однако для более ранних версий Виндоус (XP, 2008 Server, Vista), для NTFS вообще нет возможности работать с данным накопителем, а в случае с FAT32 можно только выполнять считывание, это конечно же не удобно, однако другого выбора нет. Скорее всего это сделано для того, чтобы все как можно быстрее переходили на Windows 7, так скажем маркетинговый ход.

И так, с файловыми системами определились, лично я выбираю FAT32, так как частенько на клиентских машинах установлена Windows XP, что касается же нашего случая, неудобство будет заключаться в том, что FAT32 не поддерживает файлы размером более 4 Гб, т.е. файл на 5Гб, на данный накопитель записать уже не получится. Но, опятьже нет смысла защищать флешку, на которой хранятся образы и так далее, в общем файлы большого размера, как правило защищать нужно флешки не большого размера, на которых хранятся документы!

На флешке, которую я собираюсь шифровать, на данный момент файловая система NTFS, по этому мне придется её отформатировать, дабы перевести в FAT32. Если программы которые преобразуют без форматирования, но в данном видео не об этом.

Перед тем как выполнять шифрование, чтобы уточнить кое какой момент, давайте проверим скорость считывания с данной флешки без шифрования. По идеи, скорость считывания с шифрованием должна упасть, так как системе придется в довесок еще и расшифровывать данные, перед тем как выдать их пользователю. Проверим при помощи программы HD_Speed, у меня скорость составила 164 мего бит в секунду

Для запуска шифрования щелкаем правой кнопкой мыши на съемном накопителе и включить Bitlocker. Опять же стоит учесть, что данный пункт меню появляется только в Windows 7 под редакцией Максимальная и Корпоративная, вроде как и в Vista по этими же редакциями, но лично я не проверял, да и вообще Вистой не пользовался, хватило слухов, чтобы отбить желание.

Можно защитить накопитель либо паролем, либо смарт-картой, смарт-картой не защищал, но подозреваю что это смарт ключ в виде USB устройства похожего на флешку, в настоящее время большинство офисных программ защищается подобным ключем.

Задаем пароль, сохраняем или распечатываем ключ восстановления и запускается процесс шифрования. Шифрование длится довольно долго, у меня ушло на шифрование 32 Гб 2-30 часа, но опять же процесс шифрования можно поставить на паузу и использовать диск. Лично у меня была ситуация когда я начал шифровать диск, он долго шифровался, а нужно было уже уходить с работы. Так вот, я взял флешку домой, и дома нажал на продолжить и уже дома шифрование было закончено, как я понимаю, на флешку записывается что-то типа сценария, где указывается на каком этапе шифрование было приостановленно. И далее, на другом компьютере система считывает эту информацию и продолжает с места остановки данного процесса, однако на ХР так не получится.

Кстати, а давайте как раз проэксперементируем, ставим на паузу, вытаскиваем флешку, вставляем и у нас запрашивается пароль, вводим пароль и программа шифрования продолжает шифровать накопитель.

И так процесс шифрования окончен и теперь, когда мы пытаемся войти на флешку у нас запрашивается пароль, и после того, как накопитель разблокирован, в его контекстном меню появляется пункт Управление BitLocker…

В котором есть следующие пункты:

— изменение пароля для снятия блокировки диска — говорит само за себя, вводим новый пароль

— удалить пароль для этого диска — удаляет пароль защиты, но не снимает защиту, как может показаться на первый взгляд, а снимает парольную защиту. Если защита только по паролю, то удалить его не получится

— добавить смарт-карту для снятия блокировки диска, это ключ в виде флешки, чтобы разблокировать флешку J

— сохранить или напечатать ключ восстановления

— автоматически снимать блокировку диска этого компьютера – если активировать данную функцию, то данный накопитель автоматически будет разблокироваться на данном компьютере при подключении, а на других не будет. Т.е. получается привязка к оборудованию. Допустим это можно использовать, если вы доверяете компьютеру на котором сидите, допустим домашний компьютер. Или можно в офисе прописать данную галочку для всех офисных ПК, и если флешка уйдет за приделы офиса, то с неё нельзя будет считать информацию (для обеспечения безопасности и простоты работы пользователей)

Теперь давайте опять проверим скорость считывания, она как видно упала, собственно как и предполагалось.

Теперь проверим как все будет отрабатывать на Windows XP, запускаем виртуальную машину и подключаем к ней флешку.

Теперь появляется следующий вопрос, а как расшифровать флешку? Ведь в меню нет функции снять защиту или что-то типа того! А делается это не таким очевидным способом, как шифрование, для этого нам нужно зайти настройку BitLocker Пуск \ Панель управления \ Шифрование диска BitLocker \ Нажимаем отключить шифрование для данного накопителя. Расшифровка выполняется быстрее чем шифровка, у меня на теже 32 Гб ушло около 30 минут

Теперь рассмотрим настройки BitLocker, а настраивается он через групповую политику Пуск \ Выполнить \ gpedit.msc \ Конфигурация компьютера \ Административные шаблоны \ Компоненты Windows \ Шифрование диска Bitlocker \ Съемные диски с данными.

+ защита от несанкционированного доступа

— чтение в старых ОС, только в файловой системе FAT32

— возможность кражи конфеденциальной информации в Виндоус ранних версий – ведь для считывания файла потребуется его скопировать на локальный компьютер и даже после его удаления, его можно восстановить различными средствами восстановления удаленных файлов

— меньшая скорость чтения и записи, так как в довесок системе приходится тратить время еще и на расшифровку

— невозможно использовать в роли мультизагрузочной флешки, так как флэшка зашифрованна, то запуск с неё будет не возможен.

1) использовать только для хранения важной информации

2) флешка небольшого размера, чем больше флешка, тем больше длится её шифрование.

3) флешка должна быть отформатирована в системе FAT32

Скрытые возможности Windows. Как BitLocker поможет защитить данные?

По мнению специалистов, именно кража ноутбука является одной из основных проблем в сфере информационной безопасности (ИБ).

В отличие от других угроз ИБ, природа проблем «украденный ноутбук» или «украденная флешка» довольно примитивна. И если стоимость исчезнувших устройств редко превышает отметку в несколько тысяч американских долларов, то ценность сохраненной на них информации зачастую измеряется в миллионах.

По данным Dell и Ponemon Institute, только в американских аэропортах ежегодно пропадает 637 тысяч ноутбуков. А представьте сколько пропадает флешек, ведь они намного меньше, и выронить флешку случайно проще простого.

Когда пропадает ноутбук, принадлежащий топ-менеджеру крупной компании, ущерб от одной такой кражи может составить десятки миллионов долларов.

Как защитить себя и свою компанию?

Мы продолжаем цикл статей про безопасность Windows домена. В первой статье из цикла мы рассказали про настройку безопасного входа в домен, а во второй — про настройку безопасной передачи данных в почтовом клиенте:

В этой статье мы расскажем о настройке шифрования информации, хранящейся на жестком диске. Вы поймете, как сделать так, чтобы никто кроме вас не смог прочитать информацию, хранящуюся на вашем компьютере.

Мало кто знает, что в Windows есть встроенные инструменты, которые помогают безопасно хранить информацию. Рассмотрим один из них.

Наверняка, кто-то из вас слышал слово «BitLocker». Давайте разберемся, что же это такое.

Что такое BitLocker?

BitLocker (точное название BitLocker Drive Encryption) — это технология шифрования содержимого дисков компьютера, разработанная компанией Microsoft. Она впервые появилась в Windows Vista.

С помощью BitLocker можно было шифровать тома жестких дисков, но позже, уже в Windows 7 появилась похожая технология BitLocker To Go, которая предназначена для шифрования съемных дисков и флешек.

BitLocker является стандартным компонентом Windows Professional и серверных версий Windows, а значит в большинстве случаев корпоративного использования он уже доступен. В противном случае вам понадобится обновить лицензию Windows до Professional.

Как работает BitLocker?

Эта технология основывается на полном шифровании тома, выполняемом с использованием алгоритма AES (Advanced Encryption Standard). Ключи шифрования должны храниться безопасно и для этого в BitLocker есть несколько механизмов.

Самый простой, но одновременно и самый небезопасный метод — это пароль. Ключ получается из пароля каждый раз одинаковым образом, и соответственно, если кто-то узнает ваш пароль, то и ключ шифрования станет известен.

Чтобы не хранить ключ в открытом виде, его можно шифровать либо в TPM (Trusted Platform Module), либо на криптографическом токене или смарт-карте, поддерживающей алгоритм RSA 2048.

TPM — микросхема, предназначенная для реализации основных функций, связанных с обеспечением безопасности, главным образом с использованием ключей шифрования.

Использование смарт-карты или токена для снятия блокировки диска является одним из самых безопасных способов, позволяющих контролировать, кто выполнил данный процесс и когда. Для снятия блокировки в таком случае требуется как сама смарт-карта, так и PIN-код к ней.

Схема работы BitLocker:

При запуске с зашифрованного загрузочного диска система опрашивает все возможные хранилища ключей — проверяет наличие TPM, проверяет USB-порты или, если необходимо, запрашивает пользователя (что называется восстановлением). Обнаружение хранилища ключа позволяет Windows расшифровать ключ VMK, которым расшифровывается ключ FVEK, уже которым расшифровываются данные на диске.

Каждый сектор тома шифруется отдельно, при этом часть ключа шифрования определяется номером этого сектора. В результате два сектора, содержащие одинаковые незашифрованные данные, будут в зашифрованном виде выглядеть по-разному, что сильно затруднит процесс определения ключей шифрования путем записи и расшифровки заранее известных данных.

Помимо FVEK, VMK и SRK, в BitLocker используется еще один тип ключей, создаваемый «на всякий случай». Это ключи восстановления.

Для аварийных случаев (пользователь потерял токен, забыл его PIN-код и т.д.) BitLocker на последнем шаге предлагает создать ключ восстановления. Отказ от его создания в системе не предусмотрен.

Как включить шифрование данных на жестком диске?

Прежде чем приступить к процессу шифрованию томов на жестком диске, важно учесть, что эта процедура займет какое-то время. Ее продолжительность будет зависеть от количества информации на жестком диске.

Если в процессе шифрования или расшифровки компьютер выключится или перейдет в режим гибернации, то эти процессы возобновятся с места остановки при следующем запуске Windows.

Даже в процессе шифрования системой Windows можно будет пользоваться, но, вряд ли она сможет порадовать вас своей производительностью. В итоге, после шифрования, производительность дисков снижается примерно на 10%.

Если BitLocker доступен в вашей системе, то при клике правой кнопкой на названии диска, который необходимо зашифровать, в открывшемся меню отобразится пункт Turn on BitLocker.

На серверных версиях Windows необходимо добавить роль BitLocker Drive Encryption.

Приступим к настройке шифрования несистемного тома и защитим ключ шифрования с помощью криптографического токена.

Мы будем использовать токен производства компании «Актив». В частности, токен Рутокен ЭЦП PKI.

I. Подготовим Рутокен ЭЦП PKI к работе.

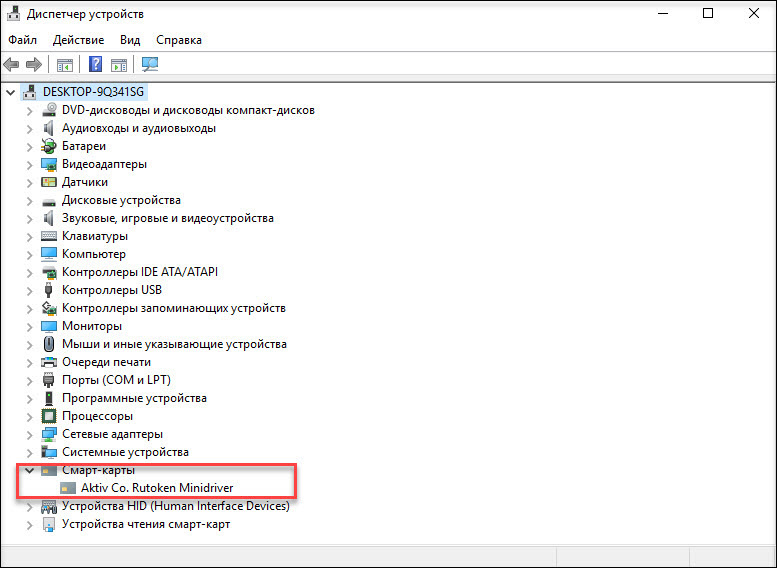

В большинстве нормально настроенных системах Windows, после первого подключения Рутокен ЭЦП PKI автоматически загружается и устанавливается специальная библиотека для работы с токенами производства компании «Актив» — Aktiv Rutoken minidriver.

Процесс установки такой библиотеки выглядит следующим образом.

Наличие библиотеки Aktiv Rutoken minidriver можно проверить через Диспетчер устройств.

Если загрузки и установки библиотеки по каким-то причинам не произошло, то следует установить комплект Драйверы Рутокен для Windows.

II. Зашифруем данные на диске с помощью BitLocker.

Щелкнем по названию диска и выберем пункт Turn on BitLocker.

Как мы говорили ранее, для защиты ключа шифрования диска будем использовать токен.

Важно понимать, что для использования токена или смарт-карты в BitLocker, на них должны находиться ключи RSA 2048 и сертификат.

Если вы пользуетесь службой Certificate Authority в домене Windows, то в шаблоне сертификата должна присутствовать область применения сертификата «Disk Encryption» (подробнее про настройку Certificate Authority в первой части нашего цикла статей про безопасность Windows домена).

Если у вас нет домена или вы не можете изменить политику выдачи сертификатов, то можно воспользоваться запасным путем, с помощью самоподписанного сертификата, подробно про то как выписать самому себе самоподписанный сертификат описано здесь.

Теперь установим соответствующий флажок.

На следующем шаге выберем способ сохранения ключа восстановления (рекомендуем выбрать Print the recovery key).

Бумажку с напечатанным ключом восстановления необходимо хранить в безопасном месте, лучше в сейфе.

Далее выберем, какой режим шифрования будет использоваться, для дисков, уже содержащих какие-то ценные данные (рекомендуется выбрать второй вариант).

На следующем этапе запустим процесс шифрования диска. После завершения этого процесса может потребоваться перезагрузить систему.

При включении шифрования иконка зашифрованного диска изменится.

И теперь, когда мы попытаемся открыть этот диск, система попросит вставить токен и ввести его PIN-код.

Развертывание и настройку BitLocker и доверенного платформенного модуля можно автоматизировать с помощью инструмента WMI или сценариев Windows PowerShell. Способ реализации сценариев будет зависеть от среды. Команды для BitLocker в Windows PowerShell описаны в статье.

Как восстановить данные, зашифрованные BitLocker, если токен потеряли?

Если вы хотите открыть зашифрованные данные в Windows

Для этого понадобится ключ восстановления, который мы распечатали ранее. Просто вводим его в соответствующее поле и зашифрованный раздел откроется.

Если вы хотите открыть зашифрованные данные в системах GNU/Linux и Mac OS X

Для этого необходима утилита DisLocker и ключ восстановления.

Утилита DisLocker работает в двух режимах:

Для примера мы будем использовать операционную систему Linux и режим утилиты FUSE.

В последних версиях распространенных дистрибутивов Linux, пакет dislocker уже входит в состав дистрибутива, например, в Ubuntu, начиная с версии 16.10.

Если пакета dislocker по каким-то причинам не оказалось, тогда нужно скачать утилиту DisLocker и скомпилировать ее:

Откроем файл INSTALL.TXT и проверим, какие пакеты нам необходимо доустановить.

В нашем случае необходимо доустановим пакет libfuse-dev:

Приступим к сборке пакета. Перейдем в папку src и воспользуемся командами make и make install:

Когда все скомпилировалось (или вы установили пакет) приступим к настройке.

Перейдем в папку mnt и создадим в ней две папки:

Найдем зашифрованный раздел. Расшифруем его с помощью утилиты и переместим его в папку Encrypted-partition:

Выведем на экран список файлов, находящихся в папке Encrypted-partition:

Введем команду для монтирования раздела:

Для просмотра расшифрованного раздела перейдем в папку Encrypted-partition.

Резюмируем

Включить шифрование тома при помощи BitLocker очень просто. Все это делается без особых усилий и бесплатно (при условии наличия профессиональной или серверной версии Windows, конечно).

Для защиты ключа шифрования, которым шифруется диск, можно использовать криптографический токен или смарт-карту, что существенно повышает уровень безопасности.