Что такое usb токен простыми словами

USB-токен

Токен (от англ. token — «опознавательный знак, жетон») выполняет роль своеобразного ключа от замка, но только применимого к персональным компьютерам или аккаунтам пользователя. По этой причине аппаратные токены чаще всего выполняются в виде брелоков (миниатюрных переносимых устройств).

Интерфейс для сопряжения с аппаратной частью информационной системы не обязательно выполнен в виде USB-разъёма. Это может быть RFID-метка или Bluetooth-устройство.

Применение в системах ДБО

Токен может выступать в роли единственного или дополнительного фактора безопасности, исключающего несанкционированный доступ к важной информации, управлению счётом.

Аппаратные ключи для доступа к системе интернет-банкинга чаще всего предлагаются корпоративным клиентам (юридическим лицам), так как суммы, которыми они оперируют на счёте, значительно выше, а доступ к функциям системы может быть сразу у нескольких человек.

Наиболее распространёнными являются следующие форматы аппаратных ключей:

Схема авторизации выглядит следующим образом:

Без аппаратного ключа доступ к системе ДБО невозможен.

Применение SMS-паролей строится на том же принципе, но сертификат ключа хранится на серверах партнёров (удостоверяющего центра) и разблокируется только после ввода одноразового пароля из SMS-сообщения.

Более безопасная схема взаимодействия возможна только с применением аппаратных антифрод-терминалов.

Токены для ФНС: какие бывают и как выбрать

Подпись, выпущенную в удостоверяющем центре ФНС России или у доверенного лица ФНС России, нельзя скопировать на компьютер. Это требование налоговой. Поэтому для хранения нужно покупать сертифицированный носитель — USB-токен. Внешне он похож на обычную флешку.

Главное отличие USB-токена от флешки — защищаемая паролем карта памяти, встроенная в устройство. Только владелец подписи, который знает пин-код, может подписать документ. Если бы подпись хранилась на обычной флешке, ее бы мог присвоить любой человек, который имеет к ней доступ.

В статье расскажем, какие бывают токены и как выбрать модель под свои задачи.

Требования к USB-токенам

Удостоверяющий центр ФНС России может записать сертификат электронной подписи только на носитель, соответствующий требованиям:

Некоторые удостоверяющие центры продают смарт-карты. Я могу записать электронную подпись на нее?

Если вы выпускаете подпись в удостоверяющем центре ФНС России или у ее доверенного лица — нет. Требования к токенам четко прописаны ФНС России.

То же самое касается использования облачной подписи.

Смарт-карта выглядит как банковская карта. Чтобы ей пользоваться, нужно покупать считыватель. Сейчас выпускают смарт-карты с NFC модулем — ими можно пользоваться, приложив к компьютеру или телефону.

Какие бывают USB-токены

USB-токены можно поделить на две группы: простые и продвинутые.

Простые

Чтобы подписать документ, нужно установить на компьютер СКЗИ — средство криптографической защиты информации. Например, КриптоПро CSP. К таким носителям относится, например, Рутокен Lite, Рутокен Lite micro.

Продвинутые

В носитель уже вшит чип шифрования, устанавливать СКЗИ на компьютер не нужно. Но если хотите подписывать документы в браузере, нужно установить плагины.

К таким носителям относится, например, Рутокен ЭЦП, Рутокен ЭЦП 2.0 и JaCarta SE.

Для подписания документов по ЭДО, участия в торгах и подачи деклараций в ФНС России можно использовать любой USB-токен. Для работы в ЕГАИС «Алкоголь» и ЕГАИС «Лес» подойдет только продвинутый токен со встроенной криптографией.

Главное отличие простого токена от продвинутого — первый не работает в ЕГАИС, так как система предъявляет повышенные требования к средствам, которые используются при создании закрытой части ключа.

Электронные подписи для торгов, отчетности, госпорталов и других задач на сертифицированных носителях

УЦ «Росэлторг» аккредитован Минцифры России

Сравнение популярных в России USB-токенов

| Рутокен Lite | Рутокен ЭЦП 2.0 | eToken 5110 | JaCarta-2 SE | |

| Подходит для большинства задач: торги, ЭДО, работа на госпорталах | ✔ | ✔ | ✔ | ✔ |

| Работает в ЕГАИС | ✖ | ✔ | ✖ | ✔ |

| Особенности | Есть версия ЭЦП 2.0 type‑c с разъемом для Макбуков. | Генерирует и хранит закрытые ключи, пароли и цифровые сертификаты внутри чипа. | ||

| Сколько сертификатов можно записать | 8 | 8 | 5 | 18 |

| Средняя цена | 1200 ₽ | 2000 ₽ | 1900 ₽ | 1800 ₽ |

Все модели из таблицы подходят для компьютеров на Windows, Linux и macOS.

Вы можете записать новый сертификат электронной подписи на токен, который уже используете. Главное, чтобы он соответствовал требованиям ФНС России. Если будете выпускать сертификат в удостоверяющем центре ФНС России, перед визитом убедитесь, что на токене нет действующих сертификатов. Перед записью сотрудники налоговой службы могут удалить с токена всю информацию.

Где купить токен для ФНС России

Есть три варианта, где можно купить носитель для электронной подписи:

Удобнее купить носитель в удостоверяющем центре. Во-первых, удостоверяющий центр всегда имеет запас носителей на складе. Во-вторых, удостоверяющий центр точно продает сертифицированные носители и может приложить сертификат соответствия от производителя. В-третьих, специалисты удостоверяющего центра помогут подобрать модель носителя, которая точно подойдет для решения ваших задач, например, для работы в ЕГАИС или взаимодействия с банками по системе «Клиент-Банк».

Если кратко

Электронные подписи для торгов, отчетности, госпорталов и других задач на сертифицированных носителях

УЦ «Росэлторг» аккредитован Минцифры России

USB-токен: что это такое и как пользоваться

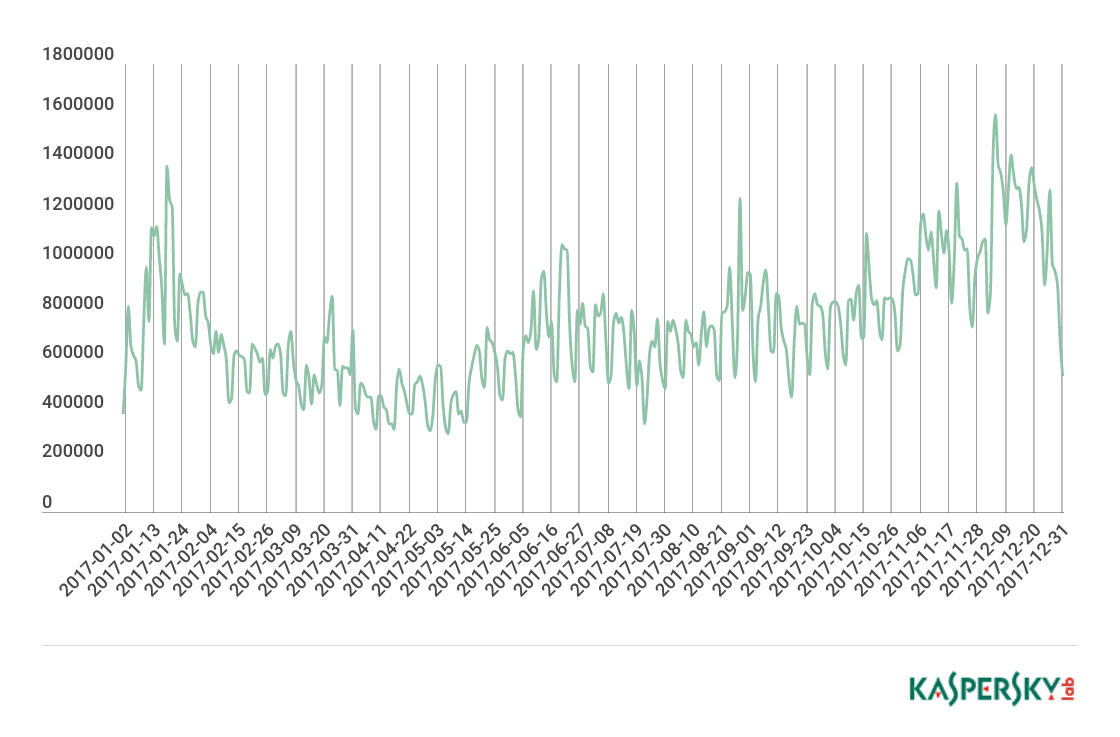

По данным аналитиков «Лаборатории Касперского», в 2017 году было предпринято более 260 млн попыток фишинговых атак — это один из способов получить все ваши пароли и данные. От этого может не спасти даже двойная аутентификация через СМС или специальное приложение.

Но люди придумали такую штуку, как USB-токен — она лучше защищает ваши данные. Рассказываем, почему этот способ более надежный и как правильно все настроить.

Что это такое и как работает?

USB-токен — небольшое устройство, похожее на обычную флешку. Внутри них специальный уникальный код, заменяющий другие способы двойной аутентификации.

По факту его можно сравнить с ключом от вашей квартиры — если ключ в компьютере, то вы можете войти в свой аккаунт. Только здесь разница в том, что ваш аккаунт гораздо сложнее взломать отмычкой.

Почему это надежнее двойной аутентификации?

Обычная двойная аутентификация работает так: вы вводите пароль от почты, вам по СМС приходит код подтверждения для входа в аккаунт. Получается, что если у злоумышленника нет вашего смартфона, то зайти под вашим логином он не сможет. Но на самом деле это не совсем так.

Почти у всех сервисов с такой функцией злоумышленник может перехватить ваш код от аккаунта из-за общей уязвимости, заключенной в системе SS7. Через нее любой человек может следить за вашим смартфоном — слушать разговоры и читать все сообщения. Операторы эту проблему не признают, хотя ей уже больше 30 лет.

Приложения-аутентификаторы, вроде Google Authentificator, в этом плане надежнее. Для вас каждые 30 секунд генерируется новый пароль — его знают только ваш смартфон и аккаунт в интернете. Но даже так хакеры могут до вас добраться, особенно если вы доверчивый.

Злоумышленник может получить доступ к этим кодам безопасности на этапе настройки приложения. Кроме того, вас могут обмануть и вы зайдете на фальшивый сайт Google, где сами выдадите все пароли хакерам.

Да кто будет пользоваться этими «флешками»?

Все сотрудники из Google этим пользуются и очень довольны. В начале 2017 года все работники корпорации перешли на этот способ аутентификации своих аккаунтов. Как итог — за этот год не произошло ни одной кражи личной информации.

Теперь в Google считают, что USB-токены — самый надежный способ защитить свой аккаунт. Вот так.

Все слишком хорошо! Какие подводные?

Да, подводные камни здесь есть. Пока полноценно эти токены поддерживаются только в двух браузерах — Google Chrome и Opera. В Firefox это реализовали через расширение, а в Edge обещают добавить позже. Разработчики Safari вообще об этой функции ничего не говорят.

И еще один недостаток связан со смартфонами. Чтобы войти в аккаунт на своем Айфоне, вам понадобится ключ с Bluetooth — он стоит немного дороже. Еще можно попробовать переходник, но мы этот способ не проверяли, так что может не сработать.

Это не страшно. Как начать пользоваться ключом?

В первую очередь — вам нужен тот самый USB-токен. Его можно купить в интернете — в России проще всего достать JaCarta U2F. Я купил такой за 1500 рублей.

Процедура настройки ключа практически везде одинакова, поэтому мы покажем настройку на примере аккаунта в Google.

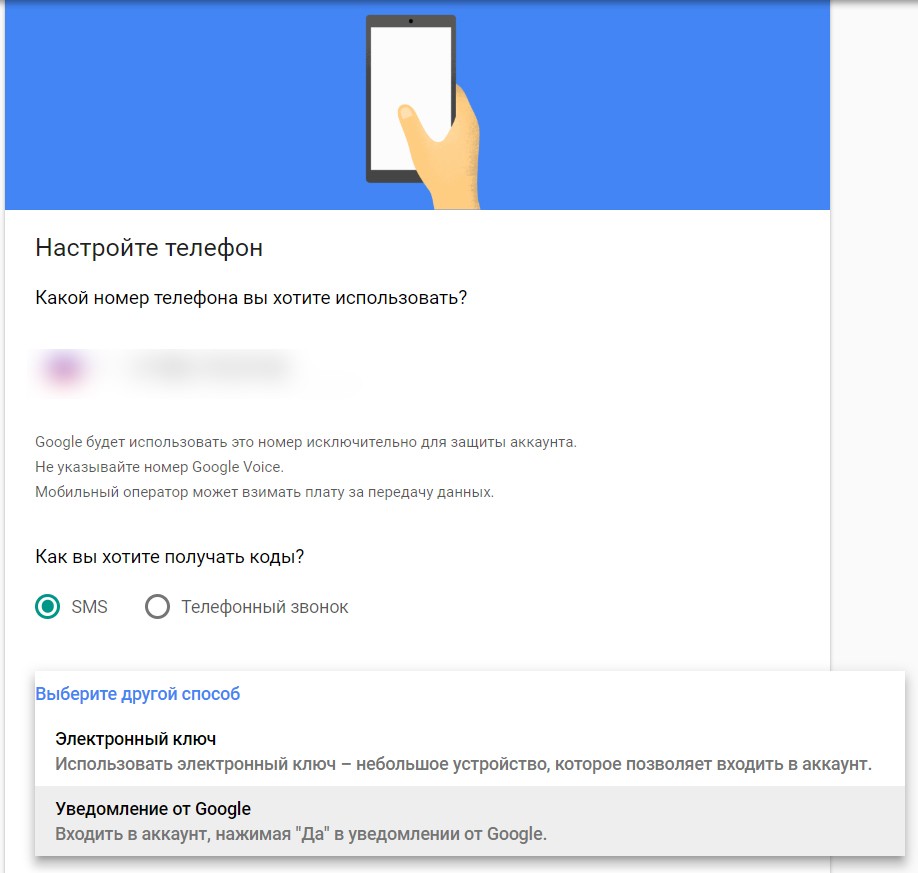

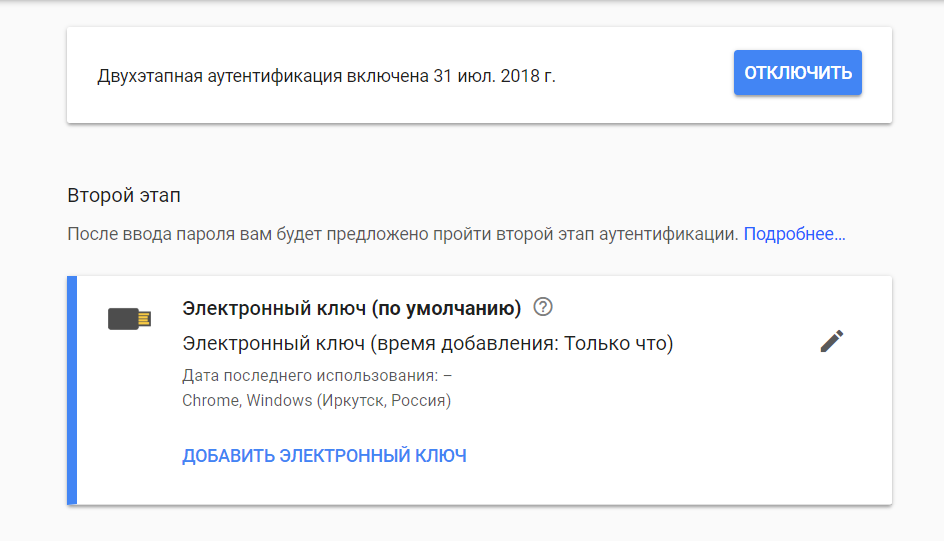

1 — Войдите в настройки двойной аутентификации аккаунта. Нажмите на «Выберите другой способ» и выберите там электронный ключ:

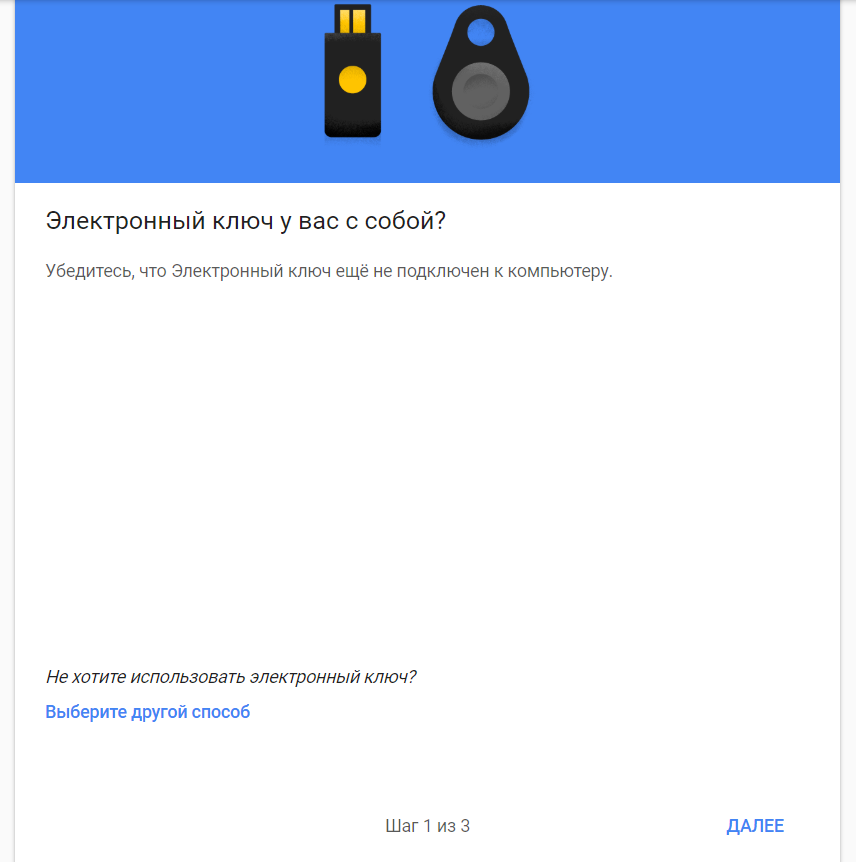

2 — Подключать ключ к компьютеру сразу нельзя. Убедитесь, что он у вас в руке и жмите «Далее»:

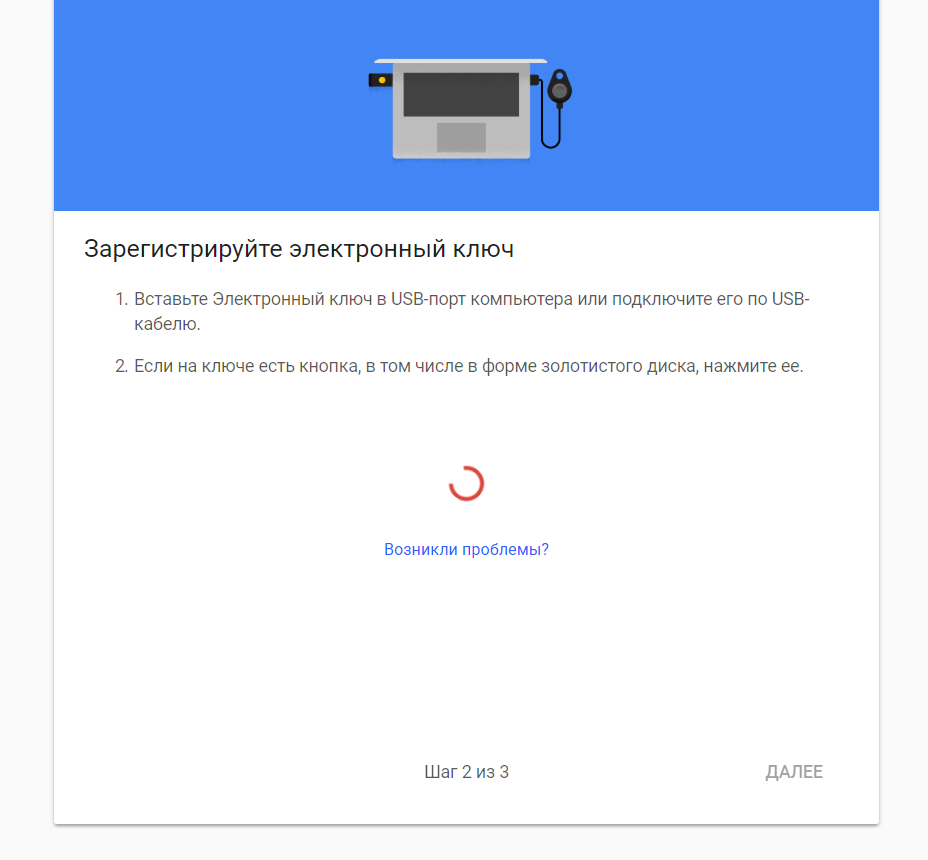

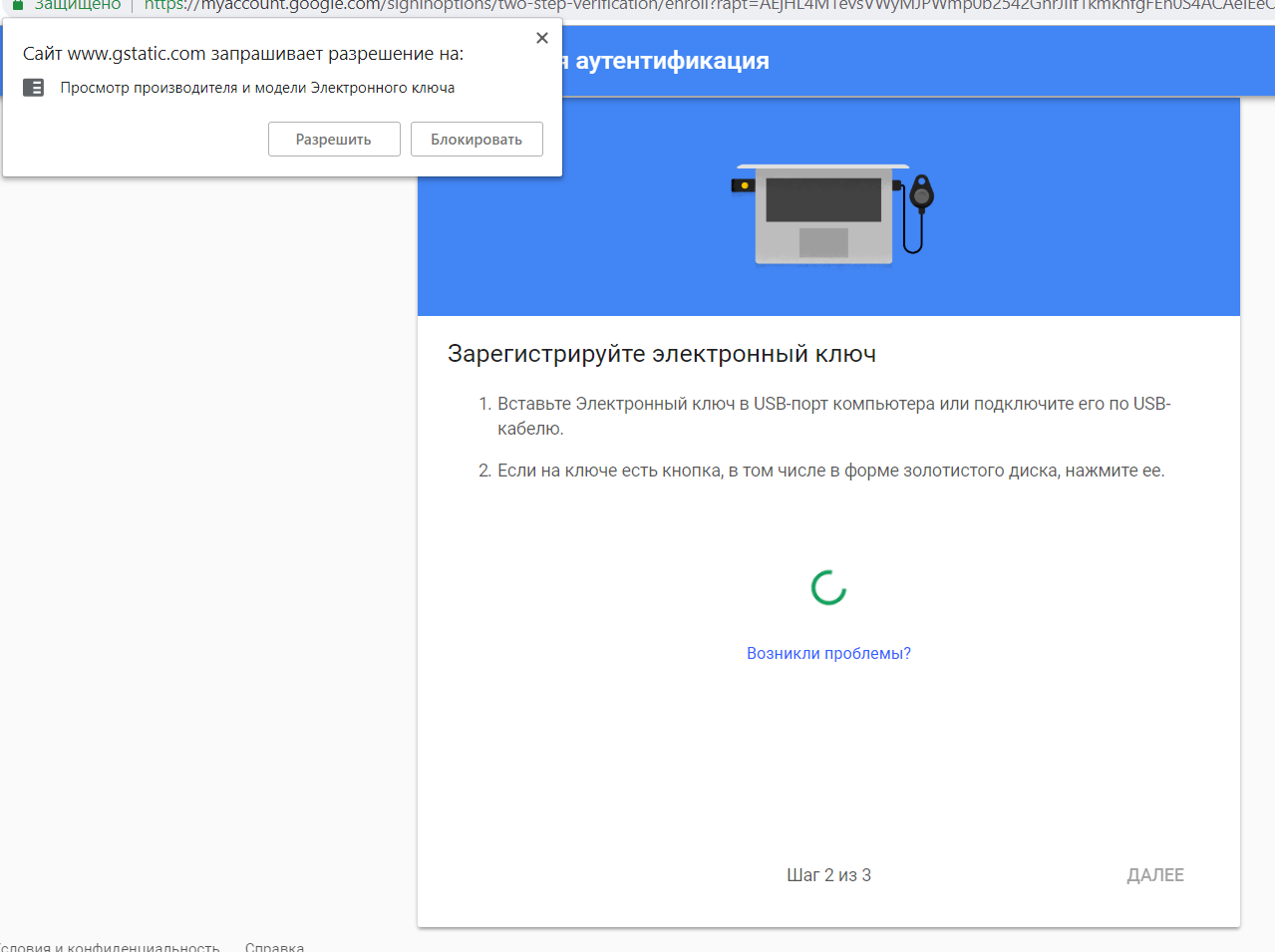

3 — Вставьте ключ в USB-разъем и нажмите на нем кнопку:

Ключ загорится красным светом, а браузер попросит разрешения на доступ к устройству:

4 — Ваш ключ зарегистрируется и вам нужно будет придумать ему имя:

5 — Готово! Теперь добавьте дополнительные способы входа в аккаунт — через приложение или СМС-код. Это нужно, если вы потеряете свой токен. Но я этого делать не буду.

А теперь небольшой челендж для читателей. Вот все данные аккаунта, на котором я установил свой USB-ключ:

Если вы сможете войти в этот аккаунт до 15 августа и оставить мне там послание, то я вам перечислю 5 тысяч рублей. Вперед, хакеры!

Токен Авторизации

В настоящее время киберпреступность стала проблемой мирового уровня. Например, Дмитрий Самарцев, директор BI.ZONE в сфере кибербезопасности привёл на Всемирном экономическом форуме следующие цифры. В 2018 году ущерб мировой экономики от киберпреступности составил по его словам 1.5 триллиона долларов. В 2022 году прогнозируются потери уже в 8 триллионов, а в 2030 ущерб от киберпреступлений может превысить 90 триллионов долларов. Чтобы уменьшить потери от киберпреступлений, необходимо совершенствовать методы обеспечения безопасности пользователей. В настоящее время существует множество методов аутентификации и авторизации, которые помогают реализовать надежную стратегию безопасности. Среди них многие эксперты выделяют в качестве лучшей авторизацию на основе токенов.

До появления токена авторизации повсеместно использовалась система паролей и серверов. Сейчас эта система всё ещё остаётся актуальной из-за своей простоты и доступности. Используемые традиционные методы гарантируют пользователям возможность получить доступ к их данным в любое время. Это не всегда эффективно.

Рассмотрим эту систему. Как правило, идеология их применения базируется на следующих принципах:

Осуществляется генерация аккаунтов, т.е. люди придумывают сочетание букв, цифр или любых известных символов, которые станут логином и паролем.

Для осуществления возможности входа на сервер, пользователю требуется сохранять эту уникальную комбинацию и всегда иметь к ней доступ.

При необходимость заново подключиться к серверу и авторизироваться под своим аккаунтом, пользователю требуется заново вводить пароль и логин.

Кража паролей – это далеко не уникальное событие. Один из первых задокументированных подобных случаев произошел еще в 1962 году. Людям не просто запоминать разные комбинации символов, поэтому они часто записывают все свои пароли на бумаге, используют один и тот же вариант в нескольких местах, лишь слегка модифицируют с помощью добавления символов или изменением регистра некий старый пароль, чтобы использовать его в новом месте, из-за чего два пароля становятся крайне схожи. Логины по той же причине часто делаются одинаковые, идентичные.

Помимо опасности кражи данных и сложности с хранением информации, пароли также требуют проверки подлинности сервера, что увеличивает нагрузку на память. Каждый раз, когда пользователь входит в систему, компьютер создает запись транзакции.

Типы токенов авторизации

Токены авторизации различаются по типам. Рассмотрим их:

Устройства, которые необходимо подключить физически. Например: ключи, диски и тому подобные. Тот, кто когда-либо использовал USB-устройство или смарт-карту для входа в систему, сталкивался с подключенным токеном.

Устройства, которые находятся достаточно близко к серверу, чтобы установить с ним соединение, но оно не подключаются физически. Примером такого типа токенов может служить «magic ring» от компании Microsoft.

устройства, которые могут взаимодействовать с сервером на больших расстояниях.

Во всех трех случаях пользователь должен что-то сделать, чтобы запустить процесс. Например, ввести пароль или ответить на вопрос. Но даже когда эти шаги совершаются без ошибок, доступ без токена получить невозможно.

Процесс токен авторизации

Авторизация с помощью токена происходит следующим образом. Сначала человек запрашивает доступ к серверу или защищенному ресурсу. Запрос обычно включает в себя ввод логина и пароля. Затем сервер определяет, может ли пользователь получить доступ. После этого сервер взаимодействует с устройством: ключ, телефон, USB или что-то ещё. После проверки сервер выдает токен и отправляет пользователю. Токен находится в браузере, пока работа продолжается. Если пользователь попытается посетить другую часть сервера, токен опять связывается с ним. Доступ предоставляется или, наоборот, запрещается на основе выданного токена.

Администраторы устанавливают ограничения на токены. Можно разрешить одноразовый токен, который немедленно уничтожается, когда человек выходит из системы. Иногда устанавливается маркер на самоуничтожение в конце определенного периода времени.

Что такое аутентификация на основе токенов?

аутентификация по паролю (обычное запоминание комбинации символов)

аутентификация по биометрии (отпечаток пальца, сканирование сетчатки глаза, FaceID)

Аутентификация токенов требует, чтобы пользователи получили сгенерированный компьютером код (или токен), прежде чем им будет предоставлен доступ в сеть. Аутентификация токенов обычно используется в сочетании с аутентификацией паролей для дополнительного уровня безопасности (двухфакторная аутентификация (2FA)). Если злоумышленник успешно реализует атаку грубой силы, чтобы получить пароль, ему придется обойти также уровень аутентификации токенов. Без доступа к токену получить доступ к сети становится труднее. Этот дополнительный уровень отпугивает злоумышленников и может спасти сети от потенциально катастрофических нарушений.

Как токены работают?

Во многих случаях токены создаются с помощью донглов или брелоков, которые генерируют новый токен аутентификации каждые 60 секунд в соответствии с заданным алгоритмом. Из-за мощности этих аппаратных устройств пользователи должны постоянно держать их в безопасности, чтобы они не попали в чужие руки. Таким образом, члены команды должны отказаться от своего ключа или брелока, если команда распадается.

Наиболее распространенные системы токенов содержат заголовок, полезную нагрузку и подпись. Заголовок состоит из типа полезной нагрузки, а также используемого алгоритма подписи. Полезная нагрузка содержит любые утверждения, относящиеся к пользователю. Подпись используется для доказательства того, что сообщение не подвергалось опасности при передаче. Эти три элемента работают вместе, чтобы создать высокоэффективную и безопасную систему аутентификации.

Хотя эти традиционные системы аутентификации токенов все еще действуют сегодня, увеличение количества смартфонов сделал аутентификацию на основе токенов проще, чем когда-либо. Смартфоны теперь могут быть дополнены, чтобы служить генераторами кодов, предоставляя конечным пользователям коды безопасности, необходимые для получения доступа к их сети в любой момент времени. В процессе входа в систему пользователи получают криптографически безопасный одноразовый код доступа, который ограничен по времени 30 или 60 секундами, в зависимости от настроек на стороне сервера. Эти мягкие токены генерируются либо приложением-аутентификатором на устройстве, либо отправляются по запросу через SMS.

Появление аутентификации на основе токенов смартфонов означает, что у большинства сотрудников уже есть оборудование для генерации кодов. В результате затраты на внедрение и обучение персонала сведены к минимуму, что делает эту форму аутентификации на основе токенов удобным и экономически выгодным вариантом для многих компаний.

Безопасно ли использование токенов?

По мере роста киберпреступности и усложнение методов атак должны совершенствоваться методы и политика защиты. Из-за растущего использования атак “грубой силой”, перебора по словарю и фишинга для захвата учетных данных пользователей становится совершенно очевидно, что аутентификации по паролю уже недостаточно, чтобы противостоять злоумышленникам.

Но, несмотря на множество преимуществ, связанных с платформой токенов, всегда остается небольшой риск. Конечно, токены на базе смартфонов невероятно удобны в использовании, но смартфоны также представляют собой потенциальные уязвимости. Токены, отправленные в виде текстов, более рискованны, потому что их можно перехватить во время передачи. Как и в случае с другими аппаратными устройствами, смартфоны также могут быть потеряны или украдены и оказаться в руках злоумышленников.

Рекомендации по аутентификации на основе токенов

Реализация надежной стратегии аутентификации имеет решающее значение, когда речь идет о том, чтобы помочь клиентам защитить свои сети от нарушения безопасности. Но для того, чтобы стратегия действительно была эффективной, требуется выполнение нескольких важных основных условий:

Правильный веб-токен. Хотя существует целый ряд веб-токенов, ни один из них не может обеспечить ту же надежность, которую предоставляет веб-токен JSON (JWT). JWT считается открытым стандартом (RFC 7519) для передачи конфиденциальной информации между несколькими сторонами. Обмен информацией осуществляется цифровой подписью с использованием алгоритма или сопряжения открытого и закрытого ключей для обеспечения оптимальной безопасности.

Использование HTTPS-соединений. HTTPS-соединения были построены с использованием протоколов безопасности, включающих шифрование и сертификаты безопасности, предназначенные для защиты конфиденциальных данных. Важно использовать HTTPS-соединение, а не HTTP или любой другой протокол соединения при отправке токенов, так как эти в ином случае возрастает риск перехвата со стороны злоумышленника.

Что такое JSON веб-токены?

В своей компактной форме веб-токены JSON состоят из трех частей, разделенных точками: заголовок, полезная нагрузка, подпись. Поэтому JWT выглядит обычно выглядит следующим образом: «xxxx.yyyy.zzzz».

Заголовок состоит из двух частей: типа токена, которым является JWT, и используемого алгоритма подписи, такого как HMAC SHA256 или RSA.

Тоже не понял, что за прикол там происходит.

Подпись же используется для проверки того, что сообщение не было изменено по пути, а в случае токенов, подписанных закрытым ключом, она также может подтвердить, что отправитель JWT тот, за себя выдает.

Выходные данные представляют собой три строки Base64-URL, разделенные точками, которые могут быть легко переданы в средах HTML и HTTP, будучи при этом более компактными по сравнению со стандартами на основе XML, такими как SAML.

Почему стоит использовать токены авторизации?

Многие люди считают, что если текущая стратегия работает хорошо (пусть и с некоторыми ошибками), то нет смысла что-то менять. Но токены авторизации могут принести множество выгод.

Они хороши для администраторов систем, которые часто предоставляют временный доступ, т.е. база пользователей колеблется в зависимости от даты, времени или особого события. Многократное предоставление и отмена доступа создаёт серьёзную нагрузку на людей.

Токены авторизации позволяют обеспечить детальный доступ, т.е. сервер предоставляет доступ на основе определенных свойств документа, а не свойств пользователя. Традиционная система логинов и паролей не допускает такой тонкой настройки деталей.

Токены авторизации могут обеспечить повышенную безопасность. Сервер содержит конфиденциальные документы, которые могут нанести компании или стране серьезный ущерб при выпуске. Простой пароль не может обеспечить достаточную защиту.

Есть и другие преимущества использования этой технологии. Но даже уже перечисленных достаточно, чтобы внедрить её на сервера.

Токены ЭЦП.

Обзор основных разновидностей токенов в России

Токен — общее название носителя ключей для электронной цифровой подписи, которая необходима для подтверждения юридической значимости документа, его неизменности в дальнейшем. На практике его часто называют носителем ЭЦП, аппаратным либо программным ключом.

Визуально он обычно представляет собой флешку, особенность которой — в наличии защищенной карты памяти объемом в пределах 128 кб. Последняя выступает в качестве элемента двухфакторной аутентификации пользователя, когда, кроме пароля, пользователю необходимо подключить и физически сам токен. Использование двухфакторной аутентификации сегодня считается значительно надежнее, чем традиционная пара логин/пароль, с точки зрения обеспечения надежности и сложности взлома.

Разновидности носителей электронной подписи

Сегодня в России сертифицировано для использования в качестве носителей ЭЦП несколько наименований токенов (ниже будут рассмотрены все виды отдельно и более подробно):

Носители ЭЦП Рутокен

Носители ЭЦП Джакарта

Семейства носителей ЭЦП – Рутокен

К основным моделям «Рутокен» сегодня относятся

Решение рассчитано на использование в корпоративных сетях государственных организаций и учреждений, благодаря наличию криптографических алгоритмов, соответствующих требованиям регулирующих органов.

Особенность устройства — в возможности заверения ЭЦП документов на девайсах под управлением операционных систем на мобильных устройствах iOS, Android за счет подключения через Bluetooth, HID-устройства или разъем micro-USB.

Решение позволяет перед подписанием документа ЭЦП визуализировать его на экране монитора, а также имеет дополнительную защиту от фишинга, атак с подменой страницы непосредственно при подписи.

Универсальное решение для хранения ключей для ЭЦП, паролей, иных данных. Токен представляет облегченную версию, поэтому для корректной работы дополнительно необходим криптопровайдер и комплект драйверов. Последние можно скачать с официального сайта или получить в удостоверяющем центре при получении подписи.

Могут быть использованы одновременно для хранения ключей ЭЦП и аутентификации владельца устройства в системах удаленного доступа.

Дополнительно компания «Актив» предлагает токены для безопасного доступа и создания VPN-каналов для защищенной от посторонних действий работы с программами 1С, корпоративной почтой, удаленными файлами. Отдельную группу продуктов составляют решения для безопасной двухфакторной аутентификации на различных Web- и Saas-сервисах. Реализовано это на базе как токенов, так и специальных плагинов для совершения электронной подписи.

Носитель электронной подписи eToken

Особенность токенов — в широком выборе форм-факторов, где пользователю предоставлен выбор между классическими вариантами в виде USB-накопителей, а также смарт-картами, ОТР-токенами, виртуальными эмуляторами смарт-карт.

Носитель электронной подписи JaCarta

Для повышения безопасности имеются ключи с генераторами одноразовых паролей.

Токен в корпусе USB, который может быть использован для хранения контейнеров для всех популярных поставщиков криптографического ПО («КриптоПРО», VipNet и другие). Решение можно использовать для хранения ЭЦП, средств доступа к программному обеспечению иных разработчиков. Дополнительной особенностью токена стало наличие запоминающегося стильного дизайна в форме навесного замка. Также доступен форм-фактор в виде смарт-карты, что упрощает интеграцию решения в системы контроля доступа на режимных объектах.

Ключевой носитель Esmart USB

Сертифицированные носители ЭЦП, которые могут быть использованы для хранения электронной подписи любого типа. Токен можно использовать для сдачи отчетности и отправки документов в государственные органы, участия в торгах, хранения сертификатов для работы в специальных электронных системах, работы в сетях удаленного защищенного доступа VPN, с корпоративной почтой. Решение полностью совместимо с ключевыми партнерскими продуктами: «КриптоПРО», «КриптоАРМ», «Сигнал-КОМ», «ИнфоТеКС», «Ред ОС» и некоторыми иными. Токен полностью совместим со всеми основными операционными системами: Windows (начиная с версии XP), Linux, Mac OS.

Носитель ЭЦП R301 Форос

Ключевой носитель R301 Форос выпускает компания «СмартПарк». Решение имеет сертификат совместимости с «КриптоПРО», обеспечивает надежную защиту ключей электронной подписи, сертификатов криптографического параметра. Особенность токена — в наличии прочного алюминиевого корпуса, что повышает защиту от механических повреждений. Главные характеристики носителя R301 Форос:

Какой носитель ЭЦП выбрать и где приобрести

Конкретный выбор между токенами при покупке и оформлении ЭЦП зависит от следующих факторов:

Одновременно для обеспечения информационной безопасности, предотвращения потери данных важно учитывать следующие моменты:

Подобрать подходящий носитель ЭЦП и оформить ЭЦП любого типа на выгодных условиях можно в удостоверяющем центре «Астрал-М». Все работы по формированию сертификатов будут выполнены не позднее двух дней с момента подачи заявки (также доступна возможность ускоренного выпуска — в течение 1-2 часов). Специалисты нашего удостоверяющего центра помогут подобрать подходящий сертификат с учетом специфики вашей работы.

Продукты по направлению

Электронная подпись для участия в торгах, работы на государственных порталах и электронного документооборота

Защищенный носитель для генерации и хранения ключей шифрования и электронной подписи

Защищенный носитель закрытых ключей электронной подписи для электронного документооборота