Что такое petya exe

Вирус Petya: как защититься

Распространение вируса Petya стало второй серьезной глобальной кибератакой за последние два месяца. Ситуация с массовым инфицированием компьютеров в крупных компаниях по всему миру заставляет еще раз серьезно задуматься о защите ПК.

В начале мая порядка 230 000 компьютеров в более чем 150 странах были заражены вирусом-шифровальщиком WannaCry. Не успели жертвы устранить последствия этой атаки, как последовала новая — под названием Petya. От нее пострадали крупнейшие украинские и российские компании, а также госучреждения.

Киберполиция Украины установила, что атака вируса началась через механизм обновления бухгалтерского программного обеспечения M.E.Doc, которое используют для подготовки и отправки налоговой отчетности. Так, стало известно, что заражения не избежали сети «Башнефти», «Роснефти», «Запорожьеоблэнерго», «Днепроэнерго» и Днепровской электроэнергетической системы. На Украине вирус проник в правительственные компьютеры, ПК Киевского метрополитена, операторов связи и даже Чернобыльской АЭС. В России пострадали Mondelez International, Mars и Nivea.

Вирус Petya эксплуатирует уязвимость EternalBlue в операционной системе Windows. Специалисты Symantec и F-Secure утверждают, что, хотя Petya и шифрует данные, подобно WannaCry, он все же несколько отличается от других видов вирусов-шифровальщиков. «Вирус Петя — это новый вид вымогательства со злым умыслом: он не просто шифрует файлы на диске, а блокирует весь диск, делая его практически негодным, — объясняют F-Secure. – В частности, он шифрует главную файловую таблицу MFT».

Как это происходит и можно ли этот процесс предупредить?

Вирус «Петя» — как работает?

Как избавиться от Petya?

Специалисты обнаружили, что вирус Petya ищет локальный файл и, если этот файл уже существует на диске, выходит из процесса шифрования. Это значит, что защитить свой компьютер от вируса-вымогателя пользователи могут путем создания этого файла и установки его только для чтения.

Несмотря на то, что эта хитрая схема предотвращает запуск процесса вымогательства, данный метод можно рассматривать скорее как «вакцинацию компьютера». Таким образом, пользователю придется самостоятельно создавать файл. Сделать это вы можете следующим образом:

Некоторые эксперты по безопасности предлагают помимо файла C: \ windows \ perfc создать файлы C: \ Windows \ perfc.dat и C: \ Windows \ perfc.dll, чтобы тщательнее защититься от вируса Petya. Вы можете повторить описанные выше шаги для этих файлов.

Поздравляем, ваш компьютер защищен от NotPetya / Petya!

Как бороться с вирусом-вымогателем: общие рекомендации

Эксперты Symantec дают некоторые советы пользователям ПК, чтобы предостеречь их от действий, которые могут привести к блокировке файлов или потере денег.

Предотвратим потерю информации

Стоит ли ждать новых атак?

Впервые вирус Petya заявил о себе в марте 2016 года, и его поведение сразу заметили специалисты по безопасности. Новый вирус Петя поразил компьютеры на Украине и в России в конце июня 2017 года. Но этим вряд ли все закончится. Хакерские атаки с использованием вирусов-вымогателей, аналогичных Petya и WannaCry, повторятся, заявил зампред правления Сбербанка Станислав Кузнецов. В интервью ТАСС он предупредил, что подобные атаки точно будут, однако заранее сложно предугадать, в каком виде и формате они могут появиться.

Если после всех прошедших кибератак вы еще не предприняли хотя бы минимальные действия для того, чтобы защитить свой компьютер от вируса-шифровальщика, то настало время этим заняться вплотную.

Не пропустите новые публикации

Подпишитесь на рассылку, и мы поможем вам разобраться в требованиях законодательства, подскажем, что делать в спорных ситуациях, и научим больше зарабатывать.

Как победить вирус Petya

Вслед за нашумевшей кампанией вируса-шифровальщика WannaCry, которая была зафиксирована в мае этого года, 27 июня более 80 компаний России и Украины стали жертвой новой атаки с использованием шифровальщика-вымогателя Petya. И эта кампания оказалась вовсе не связана с WannaCry. Эксперты Positive Technologies представили детальный разбор нового зловреда и дали рекомендации по борьбе с ним.

Жертвами вымогателя уже стали украинские, российские и международные компании, в частности, Новая Почта, Запорожьеоблэнерго, Днепроэнерго, Ощадбанк, медиахолдинг ТРК «Люкс», Mondelēz International, TESA, Nivea, Mars, операторы LifeCell, УкрТелеКом, Киевстар и многие другие организации. В Киеве оказались заражены в том числе некоторые банкоматы и кассовые терминалы в магазинах. Именно на Украине зафиксированы первые атаки.

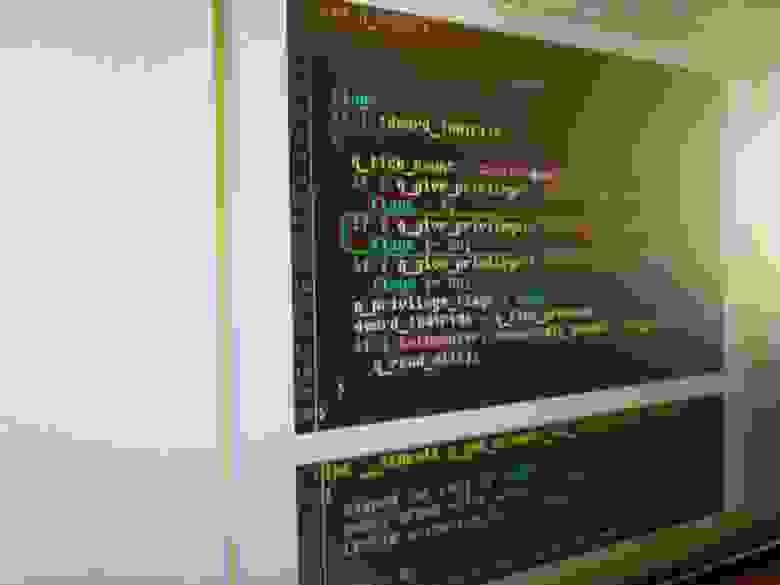

Анализ образца вымогателя, проведенный нашими экспертами, показал, что принцип действия Petya основан на шифровании главной загрузочной записи (MBR) загрузочного сектора диска и замене его своим собственным. Эта запись – первый сектор на жёстком диске, в нем расположена таблица разделов и программа-загрузчик, считывающая из этой таблицы информацию о том, с какого раздела жёсткого диска будет происходить загрузка системы. Исходный MBR сохраняется в 0x22-ом секторе диска и зашифрован с помощью побайтовой операции XOR с 0x07.

После запуска вредоносного файла создается задача на перезапуск компьютера, отложенная на 1-2 часа, в это время можно успеть запустить команду bootrec /fixMbr для восстановления MBR и восстановить работоспособность ОС. Таким образом, запустить систему даже после ее компрометации возможно, однако расшифровать файлы не удастся. Для каждого диска генерируется свой ключ AES, который существует в памяти до завершения шифрования. Он шифруется на открытом ключе RSA и удаляется. Восстановление содержимого после завершения требует знания закрытого ключа, таким образом, без знания ключа данные восстановить невозможно. Предположительно, зловред шифрует файлы максимум на глубину 15 директорий. То есть файлы, вложенные на большую глубину, находятся в безопасности (по крайней мере для данной модификации шифровальщика).

На данный момент число транзакций увеличилось до 45.

Petya использует 135, 139, 445 TCP-порты для распространения (с использованием служб SMB и WMI). Распространение внутри сети на другие узлы происходит несколькими методами: с помощью Windows Management Instrumentation (WMI) и PsExec, а также с помощью эксплойта, использующего уязвимость MS17-010 (EternalBlue). WMI – это технология для централизованного управления и слежения за работой различных частей компьютерной инфраструктуры под управлением платформы Windows. PsExec широко используется для администрирования Windows и позволяет выполнять процессы в удаленных системах. Однако для использования данных утилит необходимо обладать привилегиями локального администратора на компьютере жертвы, а значит, шифровальщик может продолжить свое распространение только с тех устройств, пользователь которых обладает максимальными привилегиями ОС. Эксплойт EternalBlue позволяет получить максимальные привилегии на уязвимой системе. Также шифровальщик использует общедоступную утилиту Mimikatz для получения в открытом виде учетных данных всех пользователей ОС Windows, в том числе локальных администраторов и доменных пользователей. Такой набор инструментария позволяет Petya сохранять работоспособность даже в тех инфраструктурах, где был учтен урок WannaCry и установлены соответствующие обновления безопасности, именно поэтому шифровальщик настолько эффективен.

В рамках тестирований на проникновение современных корпоративных инфраструктур эксперты Positive Technologies регулярно демонстрируют возможность применения эксплойта EternalBlue (в 44% работ в 2017 году), а также успешное применение утилиты Mimikatz для развития вектора атаки до получения полного контроля над доменом (в каждом проекте).

Таким образом, Petya обладает функциональностью, позволяющей ему распространяться на другие компьютеры, причем этот процесс лавинообразный. Это позволяет шифровальщику скомпрометировать в том числе контроллер домена и развить атаку до получения контроля над всеми узлами домена, что эквивалентно полной компрометации инфраструктуры.

О существующей угрозе компрометации мы сообщали более месяца назад в оповещениях об атаке WannaCry и давали рекомендации, каким образом определить уязвимые системы, как их защитить и что делать, если атака уже произошла. Дополнительные рекомендации мы дадим и в данной статье. Кроме того, наша компания разработала бесплатную утилиту WannaCry_Petya_FastDetect для автоматизированного выявления уязвимости в инфраструктуре. Система MaxPatrol выявляет данную уязвимость как в режиме Audit, так и в режиме Pentest. Подробная инструкция указана в наших рекомендациях. Кроме того, в MaxPatrol SIEM заведены соответствующие правила корреляции для выявления атаки Petya.

Эксперты Positive Technologies выявили “kill-switch” – возможность локально отключить шифровальщик. Если процесс имеет административные привилегии в ОС, то перед подменой MBR шифровальщик проверяет наличие файла perfc (либо другого пустого файла с иным названием) без расширения в директории C:\Windows\ (директория жестко задана в коде). Этот файл носит то же имя, что и библиотека dll данного шифровальщика (но без расширения).

Наличие такого файла в указанной директории может быть одним из индикаторов компрометации. Если файл присутствует в данной директории, то процесс выполнения ВПО завершается, таким образом, создание файла с правильным именем может предотвратить подмену MBR и дальнейшее шифрование.

Если шифровальщик при проверке не обнаружит такой файл, то файл создается и стартует процесс выполнения ВПО. Предположительно, это происходит для того, чтобы повторно не запустился процесс подмены MBR.

С другой стороны, если процесс изначально не обладает административными привилегиями, то шифровальщик не сможет выполнить проверку наличия пустого файла в директории C:\Windows\, и процесс шифрования файлов все же запустится, но без подмены MBR и перезапуска компьютера.

Для того, чтобы не стать жертвой подобной атаки, необходимо в первую очередь обновить используемое ПО до актуальных версий, в частности, установить все актуальные обновления MS Windows. Кроме того, необходимо минимизировать привилегии пользователей на рабочих станциях.

Если заражение уже произошло, мы не рекомендуем платить деньги злоумышленникам. Почтовый адрес нарушителей wowsmith123456@posteo.net был заблокирован, и даже в случае оплаты выкупа ключ для расшифрования файлов наверняка не будет получен. Для предотвращения распространения шифровальщика в сети рекомендуется выключить другие компьютеры, которые не были заражены, отключить от сети зараженные узлы и снять образы скомпрометированных систем. В случае, если исследователи найдут способ расшифрования файлов, заблокированные данные могут быть восстановлены в будущем. Кроме того, данный образ может быть использован для проведения анализа шифровальщика, что поможет исследователям в их работе.

В долгосрочной перспективе рекомендуется разработать систему регулярных тренингов сотрудников с целью повышения их осведомленности в вопросах информационной безопасности, основанную на демонстрации практических примеров потенциально возможных атак на инфраструктуру компании с использованием методов социальной инженерии. Необходимо проводить регулярную проверку эффективности таких тренингов. Также необходимо на все компьютеры установить антивирусное ПО с функцией самозащиты, предусматривающей ввод специального пароля для отключения или изменения настроек. Кроме того, необходимо обеспечить регулярное обновление ПО и ОС на всех узлах корпоративной инфраструктуры, а также эффективный процесс управления уязвимостями и обновлениями. Регулярное проведение аудитов ИБ и тестирований на проникновение позволит своевременно выявлять существующие недостатки защиты и уязвимости систем. Регулярный мониторинг периметра корпоративной сети позволит контролировать доступные из сети Интернет интерфейсы сетевых служб и вовремя вносить корректировки в конфигурацию межсетевых экранов. Для своевременного выявления и пресечения уже случившейся атаки необходимо осуществлять мониторинг внутренней сетевой инфраструктуры, для чего рекомендуется применять систему класса SIEM.

Для выявления атаки Petya в инфраструктуре могут быть использованы следующие индикаторы:

Эпидемия вируса-шантажиста Petya: что необходимо знать

Следом за массивными атаками WannaCry в прошлом месяце в настоящее время развивается крупный инцидент с программой-шантажистом, получившей название NotPetya. Утром исследователи предполагали, что эта программа является вариантом вируса-шантажиста Petya, но Kaspersky Labs и другие компании сообщили, что несмотря на их схожесть, на самом деле это #NotPetya. Независимо от его имени, вот что следует знать.

Эта вредоносная программа не просто шифрует данные для требования выкупа, но и захватывает компьютеры и полностью закрывает доступ к ним путем шифрования основной загрузочной записи.

Petya использует другую быстро распространяющуюся атаку, которая аналогично WannaCry эксплуатирует уязвимость ENTERNALBLUE по классификации АНБ. В отличие от WannaCry, вирус Petya также может распространятся через инструментарий управления Windows (WMI) и PsExec (подробнее об этом ниже). Несколько пугающих фактов об этой новой вредоносной программе:

О заражениях сообщалось по всему миру: атаке подверглись системы метро, национальные коммунальные службы, банки и международные корпорации: размах до сих пор не известен, но продолжают поступать сообщения о зараженных компьютерах и заблокированных ИТ-системах в различных отраслях по всему миру.

Как распространяется вирус Petya?

Сначала считали, что вирус Petya должен использовать зацепку в корпоративных сетях, полученную через сообщения электронной почты с зараженным вложением в виде документа Word, в котором используется уязвимость CVE-2017-0199. (Если вы установили исправления для Microsoft Office, то должны быть защищены от этого направления атаки.)

Хотя фишинг часто используется для атак, в этом случае одним из основных источников стала MeDoc, фирма финансового программного обеспечения, располагающаяся на Украине. Функция обновления программного обеспечения MeDoc была взломана, и злоумышленники использовали ее для распространения программы-шантажиста Petya (источник). Это объясняет, почему Украина пострадала больше всех.

После заражения одного компьютера вирус Petya распространялся по одноранговой сети на другие компьютеры и серверы под управлением Windows с незакрытой уязвимостью MS17-010 (это уязвимость SMB, которую всем рекомендовали устранить во время атаки WannaCry). Он также может распространяться через механизм PsExec в ресурсы admin$ даже на компьютерах с установленными исправлениями. Мы недавно написали подробное руководство о PsExec и об отключении PowerShell. Здесь это будет полезным.

Позитивным моментом, по крайней мере при таком положении дел, является то, что заражение по одноранговой сети, похоже, не выходит за пределы локальной сети. Вирус Petya может достаточно эффективно перемещаться по всей локальной сети, вряд ли может переходить в другие сети. Как утверждает @MalwareTechBlog, любящий пиццу пользователь Интернета, который прославился тем, что обнаружил аварийный выключатель WannaCry:

Текущая атака Petya отличается в том плане, что в ней инструменты эксплуатации уязвимости используются только для распространения в локальной сети, а не в Интернете (то есть, очень мала вероятность заразится, если ваш компьютер не находится в одной сети с зараженным компьютером). Исходя из того, что размер сетей ограничен, и их можно достаточно быстро проверить, распространение вредоносного программного обеспечения прекратится после проверки локальной сети. Поэтому тут нет опасности, как в случае вируса WannaCry, который все еще продолжает распространяться (хотя я уже предотвратил его активацию с помощью «аварийного выключателя»).

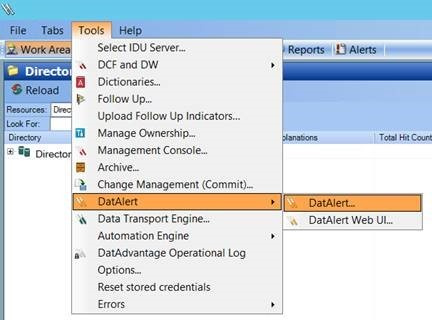

Порядок обнаружения PsExec с помощью DatAlert

Если у вас DatAlert версии 6.3.150 или более поздней версии, вы можете обнаружить файл PsExec.exe на файловых серверах Windows следующим образом:

1. Выберите Tools –> DatAlert –> DatAlert

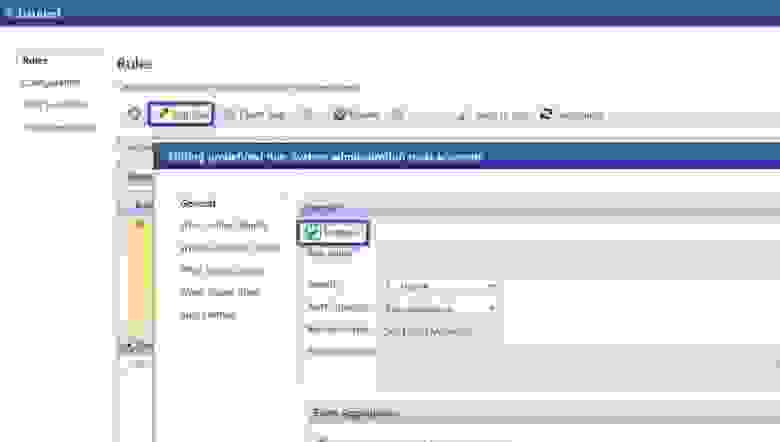

2. Выполните поиск строки system admin

3. Для каждого из выбранных правил (разверните группы для просмотра), нажмите Edit Rule и установите флажок Enabled

В случае обнаружения PsExec программа DatAlert создаст предупреждения средств системного администратора в категории оповещений Reconnaissance, например System administration tool created or modified (Средство системного администратора создано или изменено) или An operation on a tool commonly used by system administrators failed (Сбой операции в средстве, которое обычно используется системными администраторами).

Это должно помочь обнаружить, использует ли вирус Petya механизм PsExec для распространения на файловые серверы. Продолжайте читать эту статью, потому что это еще не все действия, которые помогут предотвратить первоначальное заражение и остановить распространение вируса Petya по вашим конечным точкам.

Что вирус Petya делает?

После появления на компьютере вирус NotPetya выжидает полтора часа перед началом атаки, вероятнее всего, это время выделяется для заражения других машин и затруднения обнаружения точки входа.

По окончании времени ожидания происходит следующее.

1. Он шифрует основную таблицу файлов на локальных носителях NTFS.

2. Копирует себя в основную загрузочную запись зараженной рабочей станции или сервера.

3. Принудительно выполняет перезагрузку компьютера, чтобы заблокировать пользователей.

4. Отображает экран блокировки с требованием выкупа при загрузке (показан ниже).

Все компьютеры в офисе не работают. Глобальная атака #Ransomware. Я слышал, что несколько других компаний также подверглись атаке. Делайте резервные копии и берегите себя. pic.twitter.com/YNctmvdW2I

— Мигир (Mihir, @mihirmodi) 27 июня 2017 г.

Посредством шифрования основной таблицы файлов компьютер отключается от сети, пока не будет выплачена требуемая сумма. Потенциально это может навредить организации намного сильнее, чем шифрование некоторых файлов на сервере. В большинстве случаев сотрудникам ИТ-отдела приходится индивидуально работать с каждым компьютером; стандартная реакция на программы-шантажисты «Мы просто восстановим эти файлы из резервной копии» оказалась неэффективной.

Если процессы удаленной загрузки или создания образов отсутствуют, и восстановить зараженные компьютеры нельзя, то для исправления ситуации может понадобиться восстанавливать рабочие станции вручную. Хотя в большинстве случаев это возможно, компаниям с множеством удаленных установок сделать это будет очень трудно и займет много времени. Для транспортных компаний, у которых в каждый момент времени 600 и более грузовых судов находятся в рейсе, это практически невозможно.

Как заметила компания Microsoft: «Только в случае наличия максимальных прав (например, когда включен параметр SeDebugPrivilege) вирус пытается перезаписать код основной загрузочной записи» — если зараженный пользователь не обладает правами администратора на компьютере, вирус попробует зашифровать пользовательские данные со следующими разрешениями.

Что делать?

Предотвращение заражения вирусом Petya очень похоже на действия, которые могли быть предприняты ранее в отношении атаки WannaCry:

Локальный аварийный выключатель

Существует также некоторое подобие локального аварийного выключателя. Если на данном компьютере существует файл %WINDIR%\perfc (без расширения), программа-шантажист не будет выполнена. Можно проявить изобретательность в вариантах развертывания этого файла на всех рабочих станциях в вашей среде.

Кроме того, можно посмотреть, какие антивирусные продукты для конечных точек могут обнаружить вирус Petya, в результатах проверки VirusTotal.

Образец вируса Petya, полученный исследователями, был скомпилирован 18 июня.

Следует ли платить?

В сообщении программы-шантажиста была указана учетная запись Posteo (поставщика услуг электронной почты). Отдел жалоб и безопасности Posteo разместил следующее обновление.

Они сделали следующее.

1. Заблокировали эту учетную запись.

2. Подтвердили, что с учетной записи не отправлялись ключи для расшифровки.

3. Обратились в органы власти с предложением помощи всеми доступными средствами.

Все это приводит нас к выводу, что не следует платить требуемую сумму, поскольку вы не получите необходимые ключи расшифровки.

История продолжает развиваться, и мы будем обновлять эту заметку по мере появления новой информации.

Petya.A, Petya.C, PetrWrap или PetyaCry? Новая вирусная угроза для компаний России и Украины

Не так давно мы выпустили статью по комплексной проактивной защите от направленных атак и вирусов-шифровальщиков, которая содержала в том числе последние крупные вирусные заражения вредоносным ПО типа Ransomware, в копилку можно добавить еще один пример.

27 июня 2017 г. зарегистрирована масштабная хакерская атака на серверы и рабочие станции сетей крупных российских, украинских компаний, организаций по всему миру, перечень которых пополняется непрерывно и в соцсетях появляется все больше подобных фотографий:

Вирусом является модификация нашумевшего в 2016 году шифровальщика-вымогателя Petya.A/Petya.C. Распространяется новый вирус Petya.C несколькими способами:

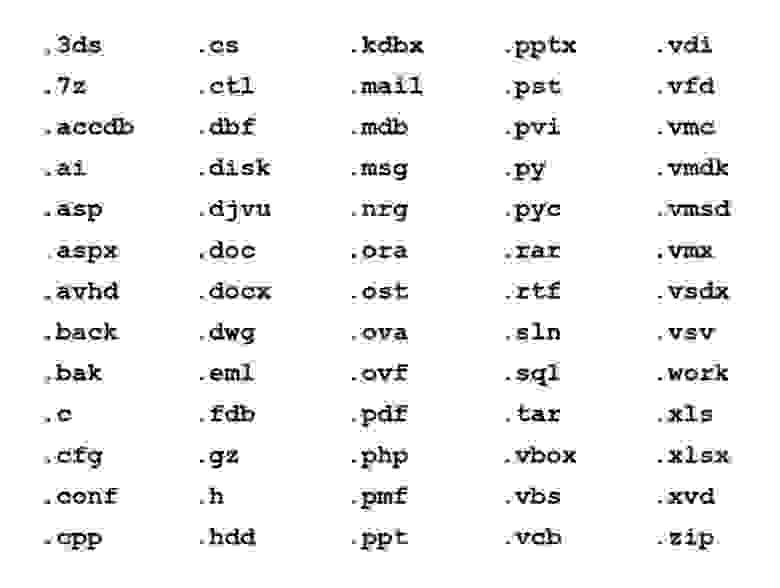

Как защититься от шифрования данных?

Первым делом необходимо обновить сигнатуры антивирусного ПО на серверах и рабочих станциях (в случае наличия антивирусного ПО) — база сигнатур должна быть обновлена 27.06.2017 не ранее 20:00 (первые упоминания о добавлении Petya.C в базу сигнатур начали поступать в 19ч). Вот перечень вредоносных файлов и их хеш-значений:

Помимо обновления антивирусного ПО рекомендуем применить дополнительные меры защиты:

— 84.200.16[.]242

— 84.200.16[.]242/myguy.xls

— french-cooking[.]com/myguy.exe

— 111.90.139[.]247

— COFFEINOFFICE[.]XYZ

Что делать по факту заражения?

Ни в коем случае не переводите деньги на счет злоумышленников, их электронная почта заблокирована, и вы в любом случае не сможете таким образом восстановить данные.

При заражении рабочей станции / сервера в сети необходимо принять соответствующие меры по устранению вредоносного ПО:

Обнаружение распространения вируса по сети

В ходе распространения по сети, предположительно, используется разновидность инструмента от Microsoft Windows Sysinternals — PsExec.

Существует SIGMA-правило для обнаружения использования PsExec, оно может быть автоматически сконвертировано в запрос Splunk и ElasticSearch:

title: PsExec tool execution on destination host

status: experimental

description: Detects PsExec service installation and execution events (service and Sysmon)

author: Thomas Patzke

reference: www.jpcert.or.jp/english/pub/sr/ir_research.html

logsource:

product: windows

detection:

service_installation:

EventID: 7045

ServiceName: ‘PSEXESVC’

ServiceFileName: ‘*\PSEXESVC.exe’

service_execution:

EventID: 7036

ServiceName: ‘PSEXESVC’

sysmon_processcreation:

EventID: 1

Image: ‘*\PSEXESVC.exe’

User: ‘NT AUTHORITY\SYSTEM’

condition: service_installation or service_execution or sysmon_processcreation

falsepositives:

— unknown

level: low

Снова эпидемия?

Причиной широкого распространения вируса является невыполнение базовых необходимых мероприятий по защите от направленных атак подобного рода: