Что такое autorun exe

filecheck .ru

Вот так, вы сможете исправить ошибки, связанные с autorun.exe

Информация о файле autorun.exe

Описание: autorun.exe не является важным для Windows и часто вызывает проблемы. Autorun.exe находится в подпапках Windows для хранения временных файлов. Известны следующие размеры файла для Windows 10/8/7/XP 2,829,312 байт (50% всех случаев), 6,882,816 байт или 2,396,160 байт.

Это не системный файл Windows. У файла нет информации о создателе этого файла. Autorun.exe способен записывать ввод данных и мониторить приложения. Поэтому технический рейтинг надежности 40% опасности.

Важно: Некоторые вредоносные программы используют такое же имя файла autorun.exe, например Trojan.Win32.Reconyc.jbic (определяется антивирусом Kaspersky), и Trojan:Win32/Occamy.C (определяется антивирусом Microsoft). Таким образом, вы должны проверить файл autorun.exe на вашем ПК, чтобы убедиться, что это угроза. Мы рекомендуем Security Task Manager для проверки безопасности вашего компьютера.

Комментарий пользователя

Лучшие практики для исправления проблем с autorun

Если у вас актуальные проблемы, попробуйте вспомнить, что вы делали в последнее время, или последнюю программу, которую вы устанавливали перед тем, как появилась впервые проблема. Используйте команду resmon, чтобы определить процесс, который вызывает проблемы. Даже если у вас серьезные проблемы с компьютером, прежде чем переустанавливать Windows, лучше попробуйте восстановить целостность установки ОС или для Windows 8 и более поздних версий Windows выполнить команду DISM.exe /Online /Cleanup-image /Restorehealth. Это позволит восстановить операционную систему без потери данных.

autorun сканер

Security Task Manager показывает все запущенные сервисы Windows, включая внедренные скрытые приложения (например, мониторинг клавиатуры или браузера, авто вход). Уникальный рейтинг надежности указывает на вероятность того, что процесс потенциально может быть вредоносной программой-шпионом, кейлоггером или трояном.

Бесплатный aнтивирус находит и удаляет неактивные программы-шпионы, рекламу, трояны, кейлоггеры, вредоносные и следящие программы с вашего жесткого диска. Идеальное дополнение к Security Task Manager.

Reimage бесплатное сканирование, очистка, восстановление и оптимизация вашей системы.

автозапуски для Windows v 14.07

По пометке Russinovich)

Опубликовано: 16 декабря 2021 г.

Запустите сейчас из Sysinternals Live.

Введение

эта служебная программа, которая обладает самым полным набором знаний об автоматически загружаемых точках любого монитора запуска, показывает, какие программы настроены для запуска во время загрузки системы или входа в систему, а также при запуске различных встроенных Windows приложений, таких как Internet Explorer, explorer и проигрыватели мультимедиа. К этим программам и драйверам относятся папки автозагрузки, Run, RunOnce и другие разделы реестра. Автоматическое выполнение отчетов. расширения оболочки, панели инструментов, вспомогательные объекты браузера, уведомления Winlogon, автоматический запуск служб и многое другое. Автозапуск выходит за рамки других служебных программ, запускаемых с помощью программы автозапуска.

Параметр » Скрыть подписанные Microsoft записи Майкрософт » позволяет увеличить размер автоматически запускаемыхобразов сторонних производителей, добавленных в систему, и поддерживает просмотр автоматически запускаемых образов, настроенных для других учетных записей, настроенных в системе. Кроме того, в пакет загрузки входит эквивалент командной строки, который может выводить данные в формате CSV, Autorunsc.

Возможно, вы удивитесь, сколько исполняемых файлов запускается автоматически!

Снимок экрана

Использование

Чтобы просмотреть свойства исполняемого файла, настроенного для автоматического запуска, выберите его и используйте пункт меню » Свойства » или кнопку панели инструментов. Если Обозреватель процессов запущен и имеется активный процесс, выполняющий выбранный исполняемый файл, то пункт меню » Обозреватель процессов » в меню » запись » будет открывать диалоговое окно «Свойства процесса» для процесса, выполняющего выбранное изображение.

Перейдите к реестру или расположению файловой системы или к конфигурации автозапуска, выбрав элемент и нажав кнопку переходак элементу меню или кнопке панели инструментов, и перейдите к расположению изображения автозапуска.

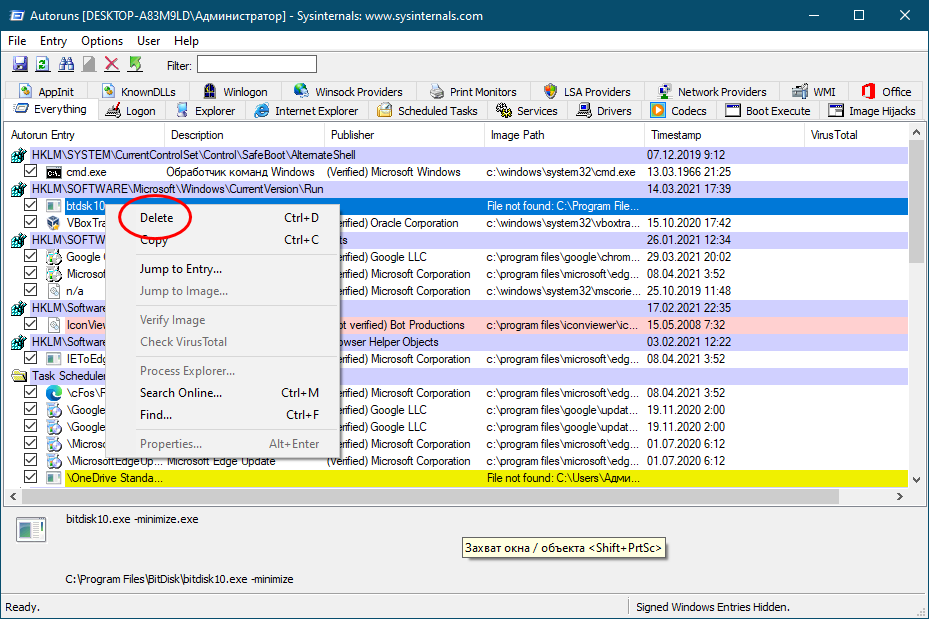

Чтобы отключить автоматический запуск записи, снимите флажок. Чтобы удалить запись конфигурации автоматического запуска, используйте пункт меню Удалить или кнопку на панели инструментов.

меню параметры содержит несколько параметров фильтрации отображения, например отображение только записей, не относящихся к Windows, а также доступ к диалоговому окну параметров проверки, из которого можно включить проверку подписей и общую сумму вируса и отправить файл.

Дополнительные сведения о параметрах вывода и дополнительные сведения можно найти в интерактивной справке.

Использование Autorunsc

Autorunsc — это версия автозапуска в командной строке. Синтаксис его использования:

Использование: autorunsc [-a * | бдегхиклмопрсв > ] [-c |-CT] [-h] [-m] [-s] [-u] [-VT] [[-z] | [пользователь]]]

| Параметр | Описание |

|---|---|

| -a | Выбор записей автозапуска: |

| * | Все. |

| b | Выполнение загрузки. |

| d | Библиотеки DLL библиотеки. |

| e | Надстройки обозревателя. |

| g | Мини-приложения боковой панели (Vista и более поздние версии) |

| h | Захваты образов. |

| i | Надстройки Internet Explorer. |

| занят | Известные библиотеки DLL. |

| l | Запуски входа (по умолчанию). |

| m | Записи WMI. |

| n | Протокол Winsock и поставщики сетевых услуг. |

| o | Кодеки. |

| p | Библиотеки DLL монитора принтера. |

| r | Поставщики безопасности LSA. |

| s | Службы автозапуска и неотключенные драйверы. |

| t | Запланированные задачи. |

| w | Записи Winlogon. |

| -c | Вывести выходные данные в формате CSV. |

| -CT | Вывести выходные данные в виде значений, разделенных символами табуляции. |

| -h | Показывать хэши файлов. |

| -m | Скрытие записей Майкрософт (подписанных записей при использовании с-v). |

| -s | Проверка цифровых подписей. |

| -t | Показывать метки времени в нормализованном формате UTC (ГГГГММДД-ЧЧММСС). |

| -u | Если включена проверка Вирустотал, показывать файлы, неизвестные Вирустотал или не имеющие нулевого значения, в противном случае показывать только неподписанные файлы. |

| -x | Вывести выходные данные в формате XML. |

| -v [RS] | Запрос вирустотал для вредоносных программ на основе хэша файла. Добавьте «r», чтобы открыть отчеты для файлов с ненулевым обнаружением. Файлы, зарегистрированные как непроверенные ранее, будут отправлены в Вирустотал, если указан параметр «s». Примечание. результаты сканирования могут быть недоступны в течение пяти и более минут. |

| -VT | Перед использованием функций Вирустотал необходимо принять условия предоставления услугвирустотал. Если вы не приняли эти условия и не запустили этот параметр, вы будете интерактивно получать запрос. |

| – z | указывает автономную систему Windows для проверки. |

| user | Указывает имя учетной записи пользователя, для которой будут отображаться элементы автозагрузки. Укажите «*», чтобы проверить все профили пользователей. |

Связанные ссылки

Скачать

Запустите сейчас из Sysinternals Live.

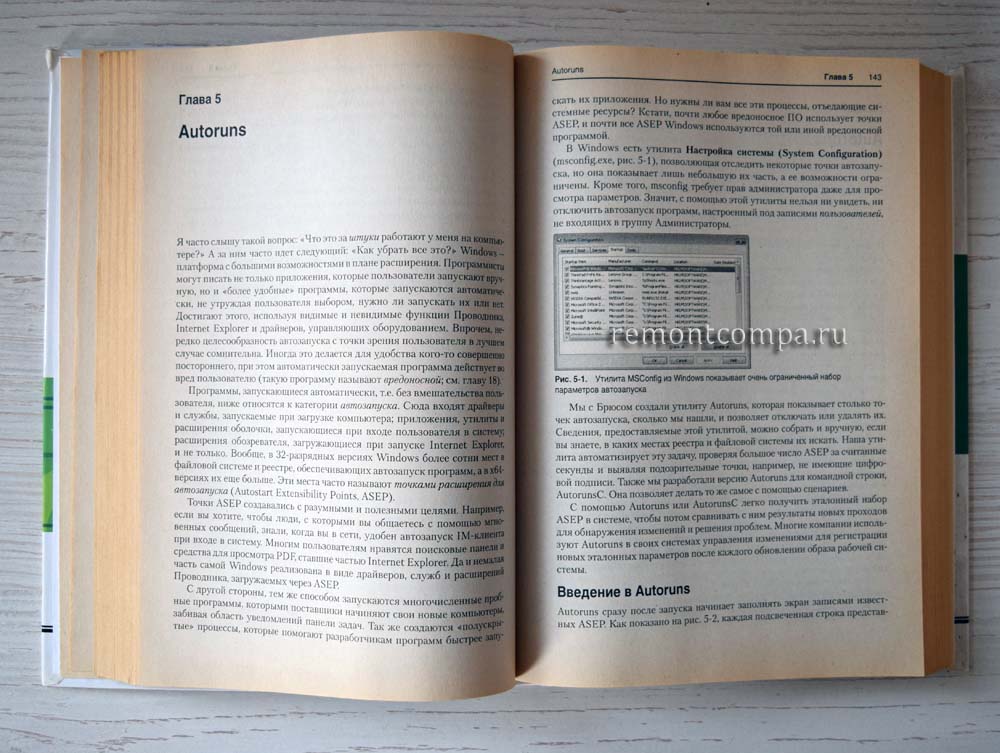

Ни для кого не является особым секретом, что большинство процессов в Windows, которая обладает большими возможностями в плане расширения функционала, работают независимо от пользователя. Это системные процессы и различные вспомогательные некритичные службы, например, Windows Audio, благодаря которой на компьютере может воспроизводиться звук. Существует также множество сторонних программ и расширений, которые могут запускаться автоматически вместе с операционной системой и которые с этой точки зрения могут быть как полезными, так и не очень.

Autoruns – как пользоваться

Интерфейс Autoruns

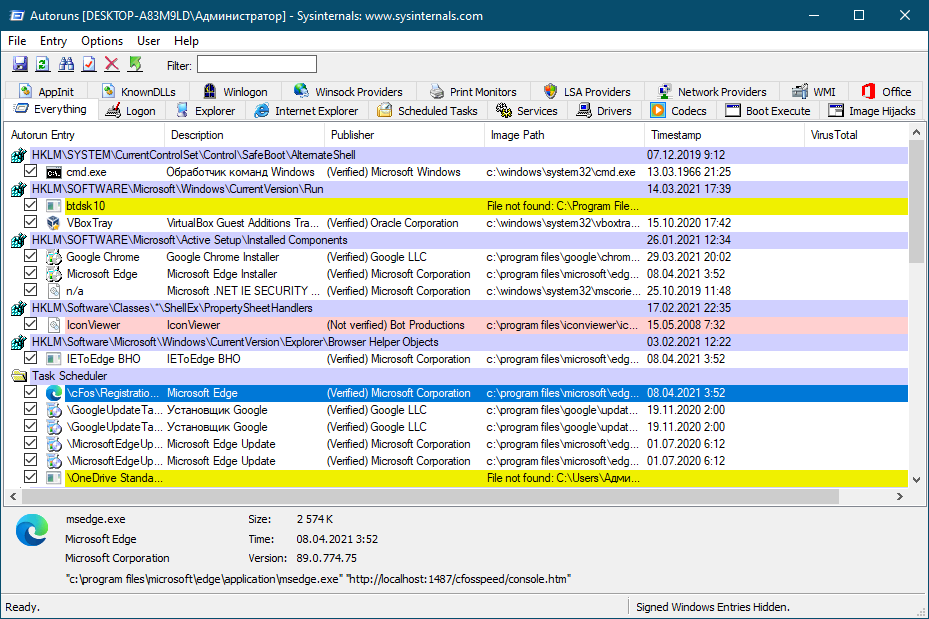

Что содержат вкладки

По умолчанию все элементы автозагрузки выводятся на вкладке Everything, то есть все, однако в программе реализована возможность их сортировки по типу. Для этого в Autoruns и существуют вкладки. Вкратце рассмотрим их назначение.

• Logon. Содержит элементы автозагрузки текущего пользователя.

• Codecs. Запускаемые при старте Windows кодеки.

• Boot Execute. Вкладка содержит приложения, которые запускаются при загрузке Windows и выполняют какое-то задание, например, сканирование антивирусом на раннем этапе загрузки или проверка системного раздела утилитой chkdsk.

• AppInit. Вкладка показывает элементы, которые загружают указанные в разделе реестра Appinit_Dlls библиотеки в процессы, использующие системный файл user32.dll. В современных ОС Windows неактуальна.

• Winlogon. Вкладка отображает библиотеки событий при загрузке Windows.

• Winsock Providers. Автозагружаемые элементы, необходимые для подключения к интернету. По умолчанию скрыты.

• Print Monitors. Элементы автозапуска, необходимые для работы принтера. Системные мониторы печати по умолчанию скрыты.

• LSA Providers. Элементы, связанные с безопасностью сети. Представлены DLL, используемыми процессом Lsass.exe или Winlogon.exe. Скрыты по умолчанию.

• Network Providers. Автозагружаемые элементы, работающие с настройками сети. Скрыты.

• WMI. Элементы из базы данных WMI — инструментария управления Windows.

• Office. Эта последняя вкладка содержит ASEP модулей офисного пакета Microsoft Office, если оный установлен на компьютере.

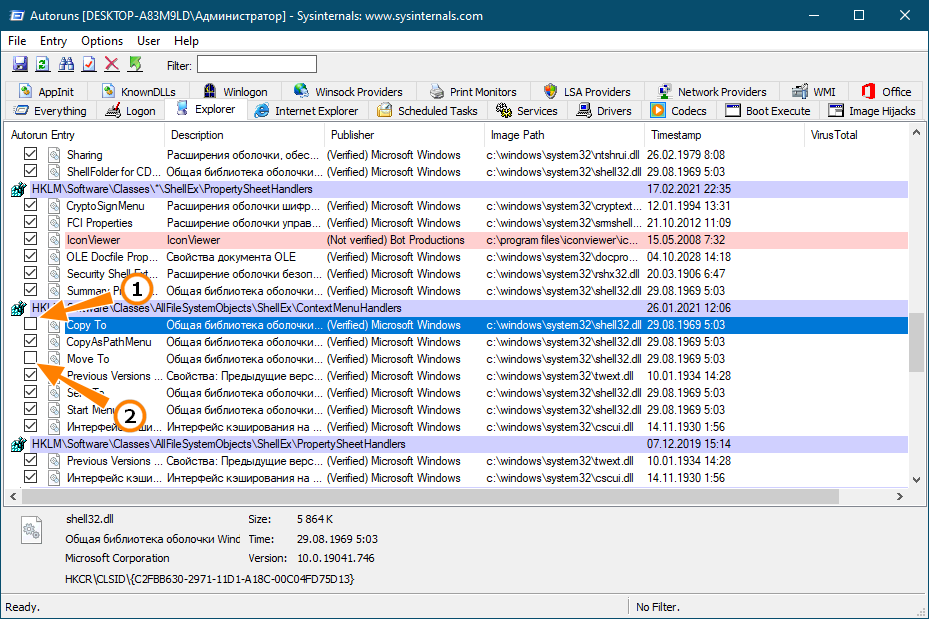

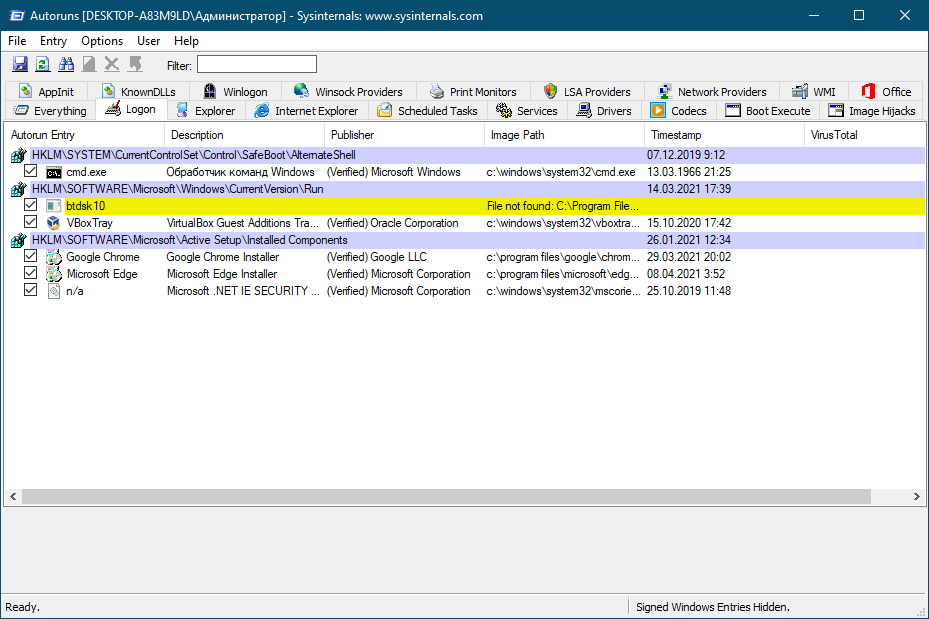

Что можно и что нельзя трогать в Autoruns

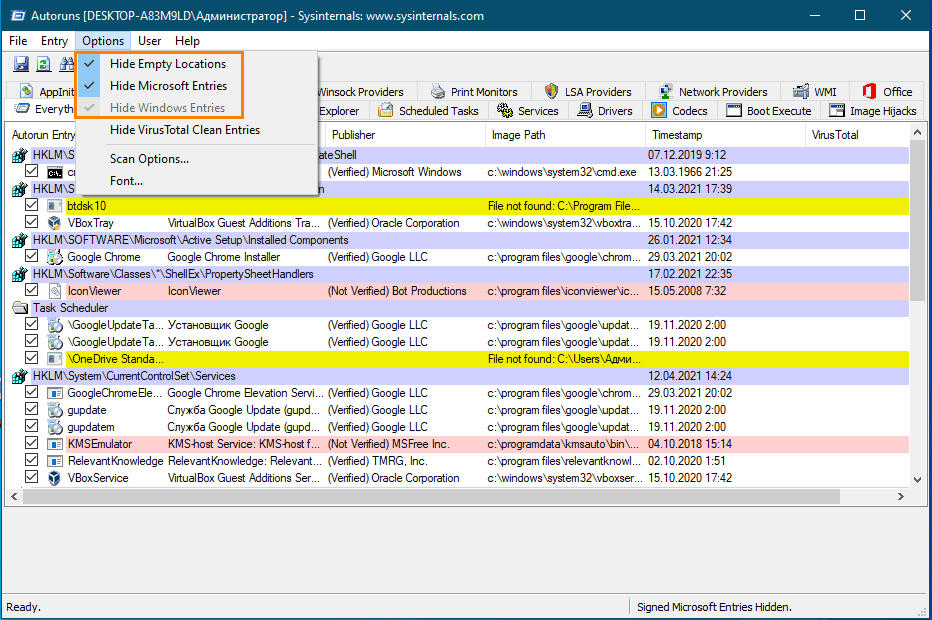

Теперь, когда вы приблизительно знаете назначение ASEP разных категорий, можно переходить к практике, но ещё нужно сказать пару слов о том, что можно и что нельзя трогать в Autoruns. Показ всех системных ASEP в программе отключён в меню Options → Hide Windows Entries, и мы бы не рекомендовали его включать без крайней нужды. Среди системных точек автозапуска имеется немало важных элементов, отключение или удаление которых способно привести к некорректной работе операционный системы или даже невозможности её загрузки. Для начала разумно было бы отключить и показ элементов Microsoft.

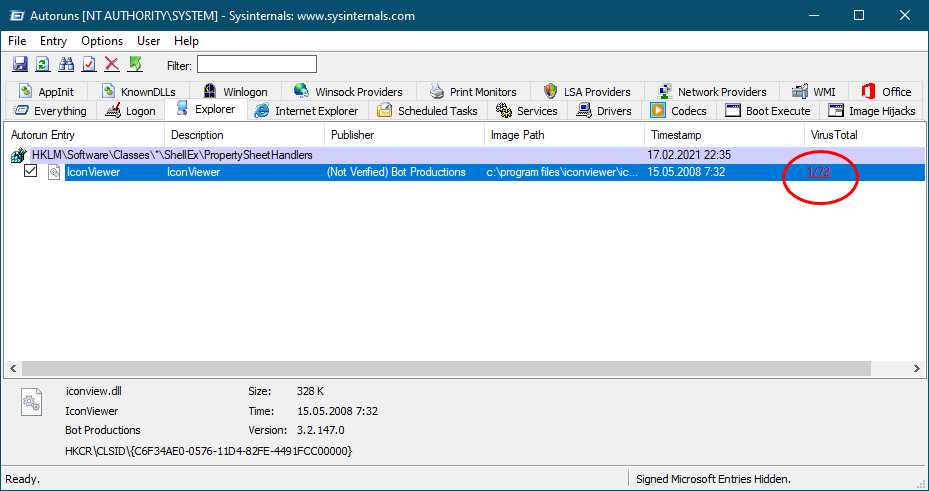

При работе с Autoruns лучше всего придерживаться следующего правила: отключать можно только те элементы автозагрузки, назначение которых вам хорошо известно. Не рекомендуется без предварительного анализа удалять или отключать элементы, помеченные жёлтым или розовым цветом. Отсутствие описания и имени поставщика само по себе ещё ни о чём не говорит, равно как и их наличие, ибо любой разработчик стороннего ПО может прописать в эти поля любые текстовые данные, подлинным элемент можно считать лишь тогда, когда рядом с названием поставщика будет указано (Verified).

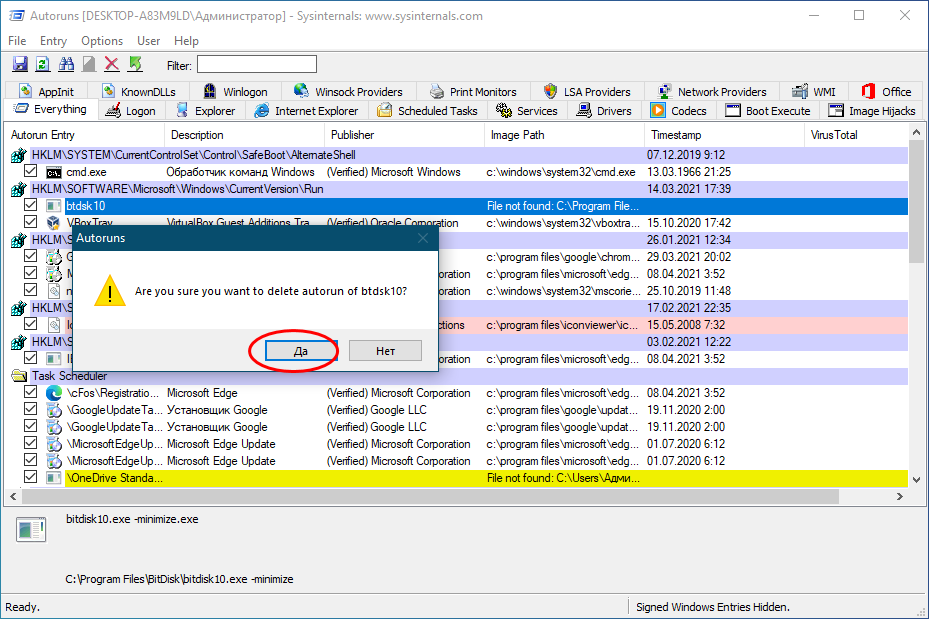

Сама по себе процедура управления автозагрузкой в Autoruns очень проста. Чтобы отключить ASEP, нужно снять расположенный напротив неё флажок, если же вы хотите удалить точку автозагрузки, нужно ее выделить и нажать Ctrl + D либо выбрать в контекстном меню соответствующую опцию.

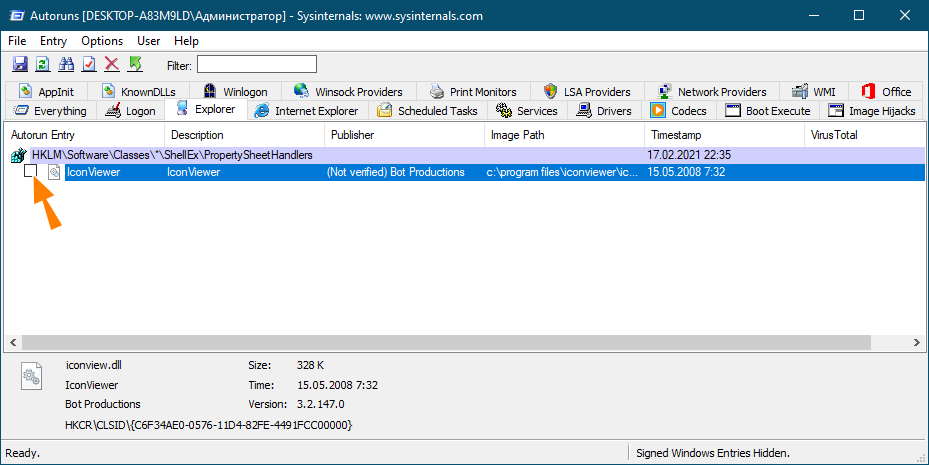

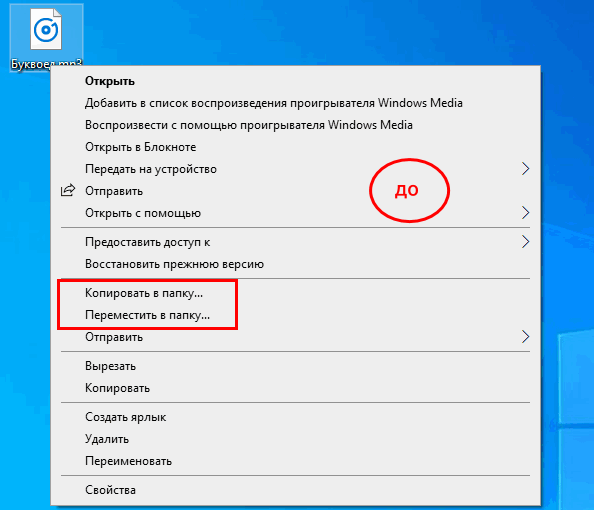

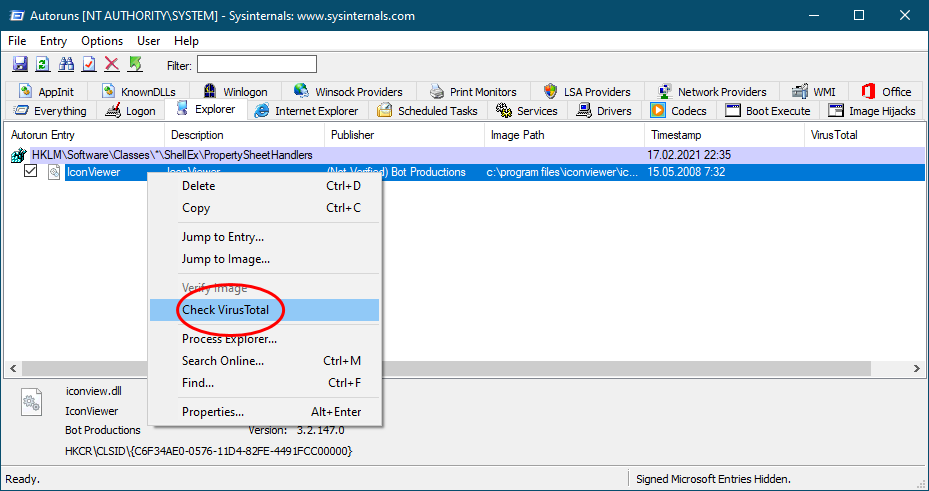

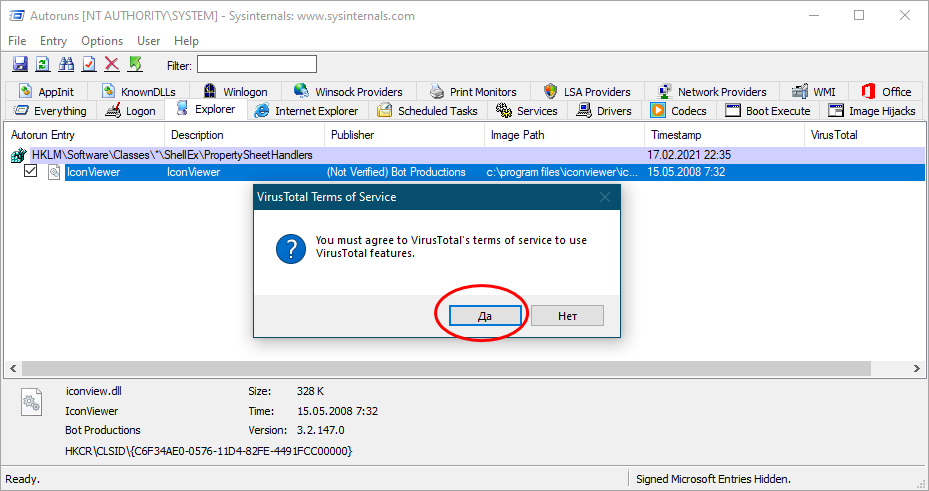

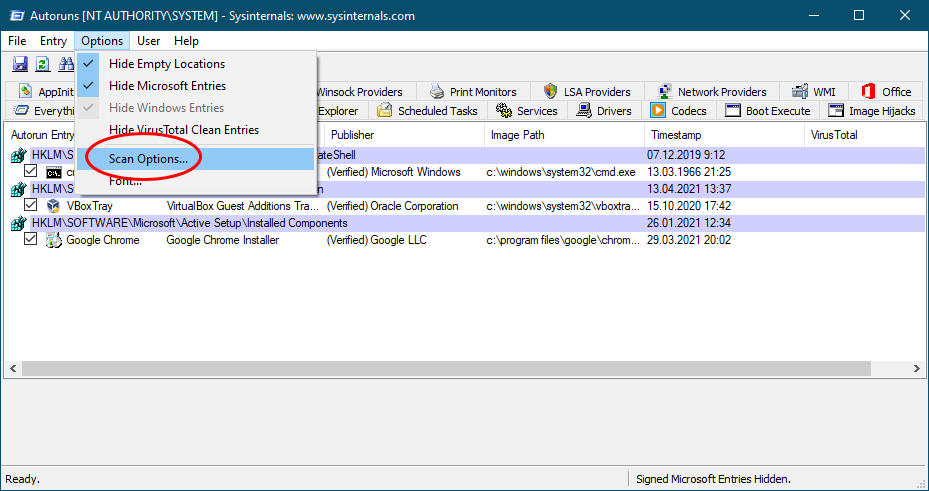

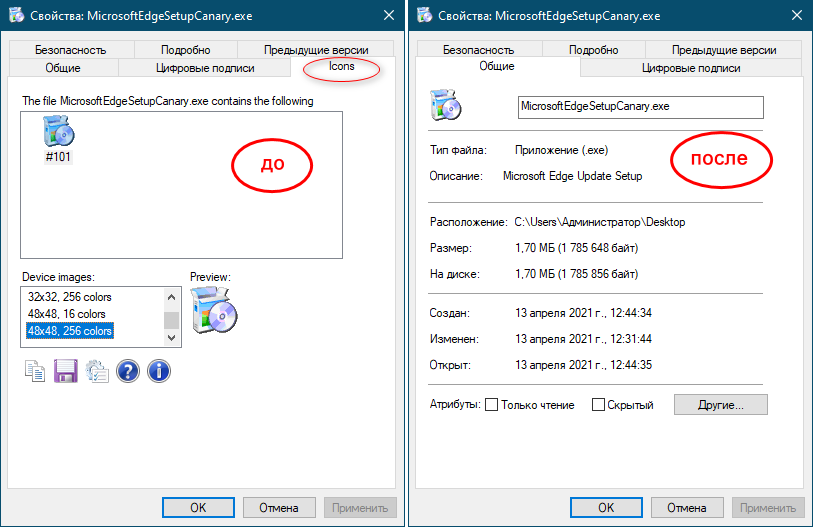

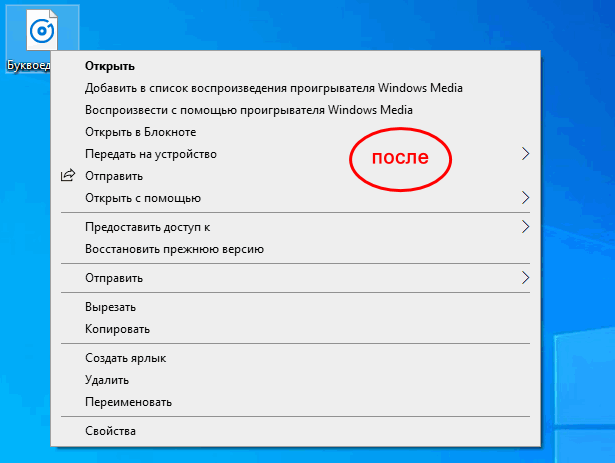

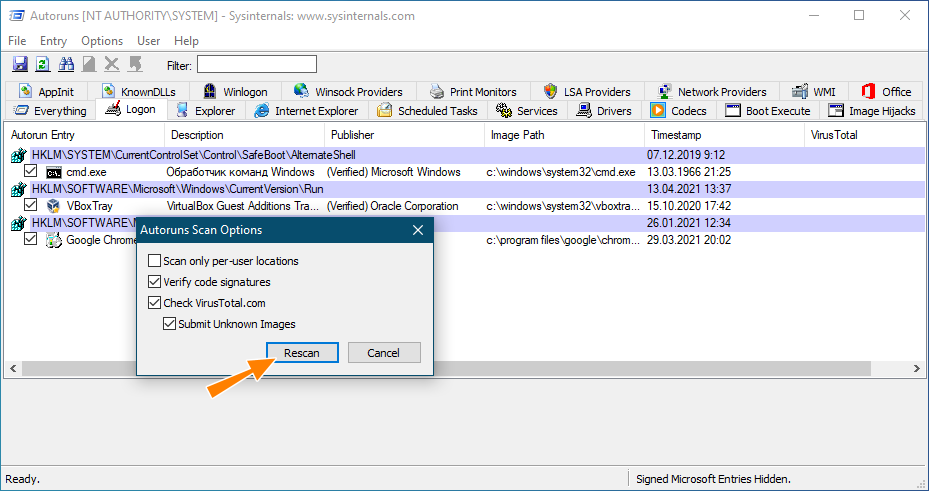

Проверка элементов автозагрузки на вирусы

Из дополнительных функций Autoruns хотелось бы обратить внимание на опцию Check VirusTotal в контекстном меню, позволяющую с помощью сервиса проверять ASEP на предмет заражения. «Точечная» проверка требует подтверждения со стороны пользователя, также вы можете включить проверку по умолчанию в меню Options → Scan Options, выставив настройки как показано на скриншоте и нажав «Rescan».

Как использовать AutoRuns для обнаружения и удаления вредоносных программ в Windows

Если вы будете четко понимать, как использовать AutoRuns, вы всегда сможете определить, заражен ли ваш компьютер нежелательным ПО.

Примечание: в этой статье рассказано, как можно обнаружить вредоносные программы на домашнем ноутбуке или ПК. Для выявления и удаления вредоносных программ в организации необходимо следовать корпоративному плану реагирования на инциденты.

Что такое AutoRuns?

AutoRuns — это инструмент Microsoft, который выявляет ПО, настроенное на запуск при загрузке устройства или входе пользователя в свою учетную запись. При включении компьютера часто запускается надежное программное обеспечение. Ярким примером является Outlook, поскольку проверка электронной почты нередко являются первым действием после входа в аккаунт.

Если устройство было взломано, то приникшее на него вредоносное ПО должно «выдержать» перезагрузку. После выключения компьютера вредоносной программе требуется определенный механизм для продолжения работы на устройстве. Для этого могут использоваться встроенные функции Windows, позволяющие запускать программы при загрузке.

AutoRuns: основы

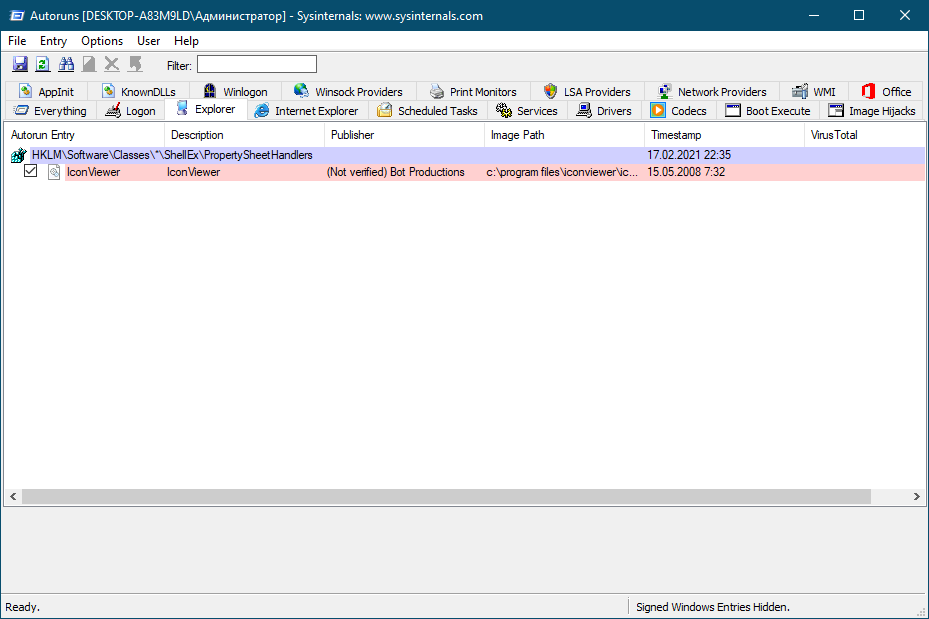

На изображении ниже мы видим, что AutoRuns имеет ряд вкладок, в каждой из которых содержатся данные о механизме автозапуска.

Во вкладке Logon (вход в систему) представлена информация о стандартных местах загрузки для всех пользователей устройства. В частности, здесь указаны места запуска программ, а также соответствующие ключи запуска. Ключ запуска является частью реестра устройства: вредоносное ПО часто создает такой ключ, чтобы при загрузке устройства вредоносная программа запускалась автоматически.

Во вкладке Explorer (проводник) отображается информация о следующих элементах:

Shell extensions (расширения оболочки) — это отдельные плагины для Проводника Windows (например, для предварительного просмотра файлов PDF).

Browser Helper Objects (объекты помощника браузера) — модули DLL, выполняющие роль плагинов для Internet Explorer.

Explorer Toolbars (панели инструментов проводника) — это сторонние плагины для Internet Explorer; через панель инструментов осуществляется доступ к сторонней платформе.

Active Setup Executions (выполнение задач через Active Setup) — механизм для однократного выполнения команд для каждого пользователя во время входа в систему.

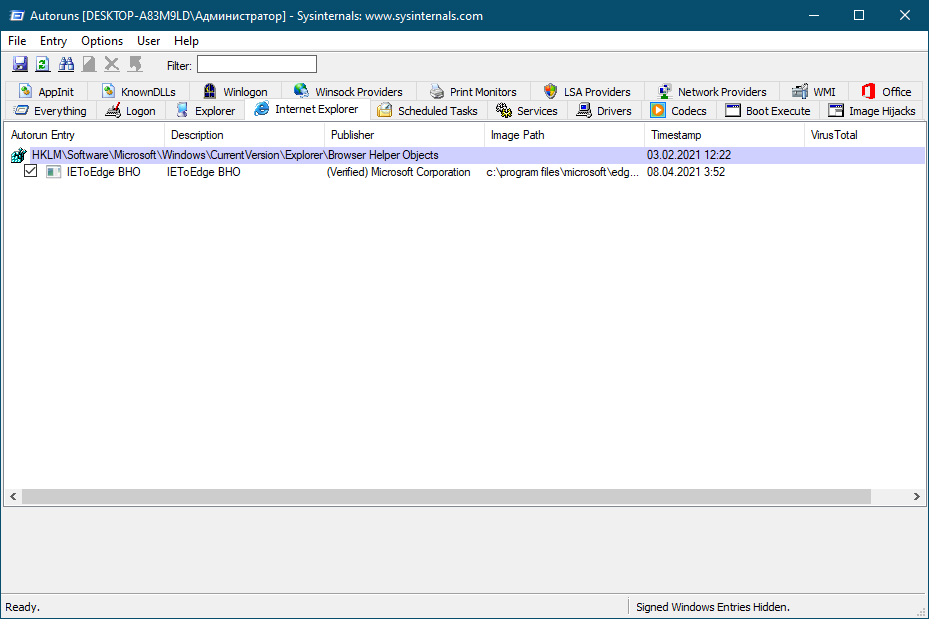

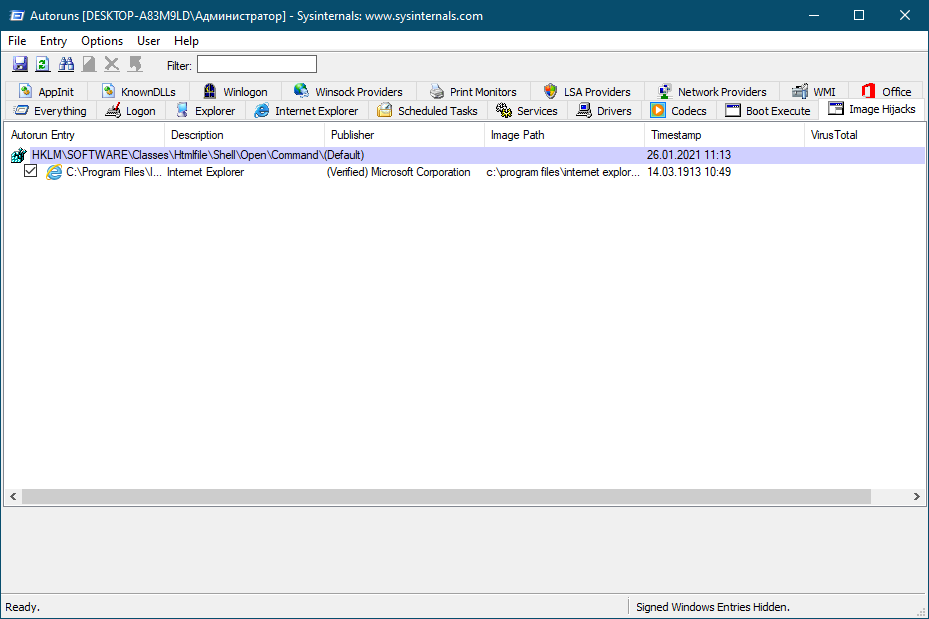

Во вкладке Internet Explorer отображаются вспомогательные объекты браузера, панели инструментов Internet Explorer и расширения.

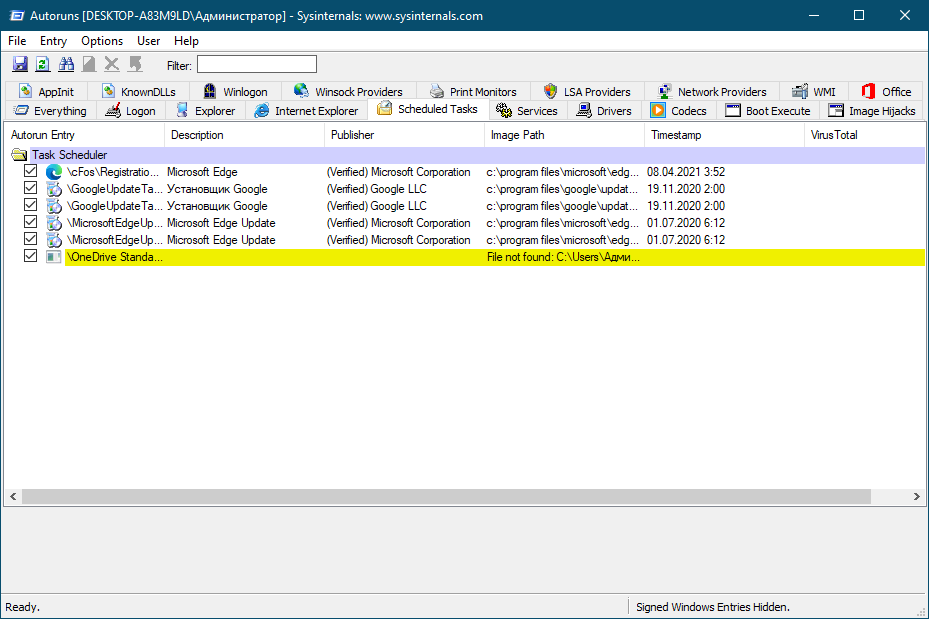

Во вкладке Scheduled Tasks (запланированные задачи) показываются задачи, которые настроены на запуск при загрузке или входе в систему (это часто используется различными семействами вредоносных программ).

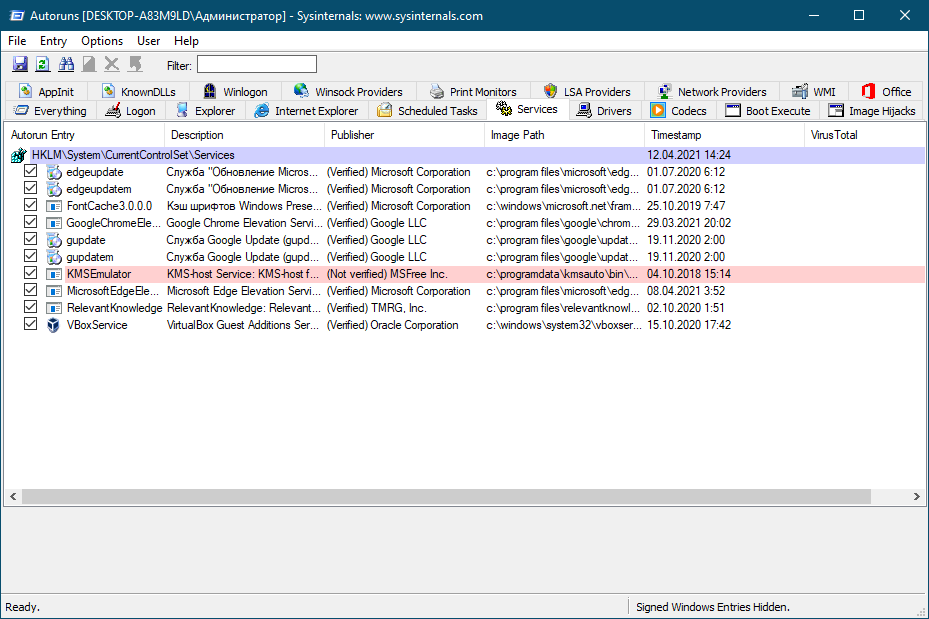

Во вкладке Services (службы) отображаются все службы Windows, автоматический запуск которых запланирован при загрузке устройства.

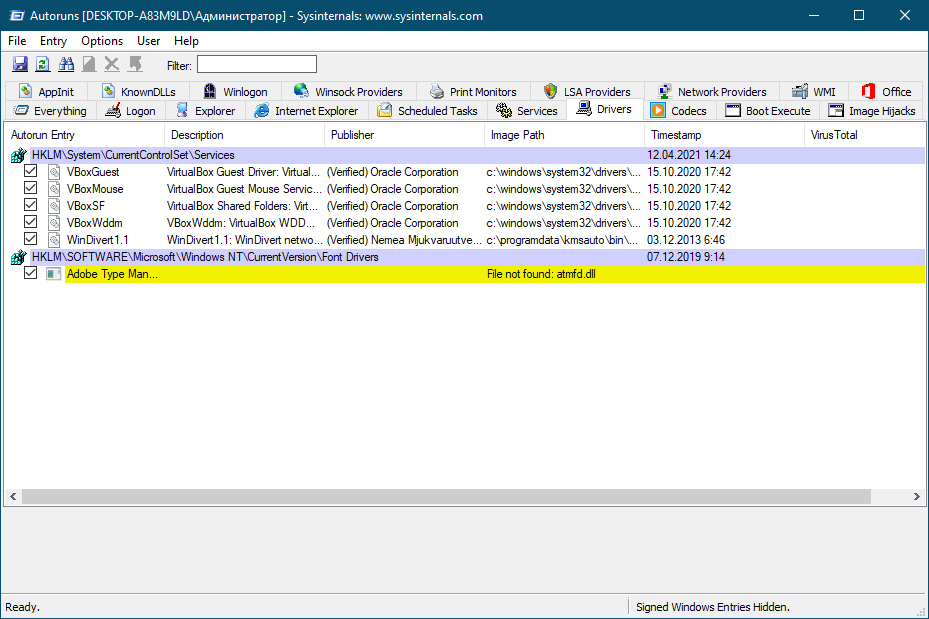

Драйверы позволяют оборудованию взаимодействовать с операционной системой устройства. Во вкладке Drivers в AutoRuns отображаются все зарегистрированные на устройстве драйверы, кроме отключенных.

Image Hijacks (подмена образов) представляет собой довольно коварный метод, заключающийся в том, что ключ для запуска определенного процесса в реестре Windows на самом деле запускает другой, вредоносный, процесс.

В AppInit DLL показаны библиотеки DLL, зарегистрированные как DLL инициализации приложений.

Во вкладке Boot Execute (выполнение при загрузке) отображаются места запуска, связанные с подсистемой диспетчера сеансов (smss.exe).

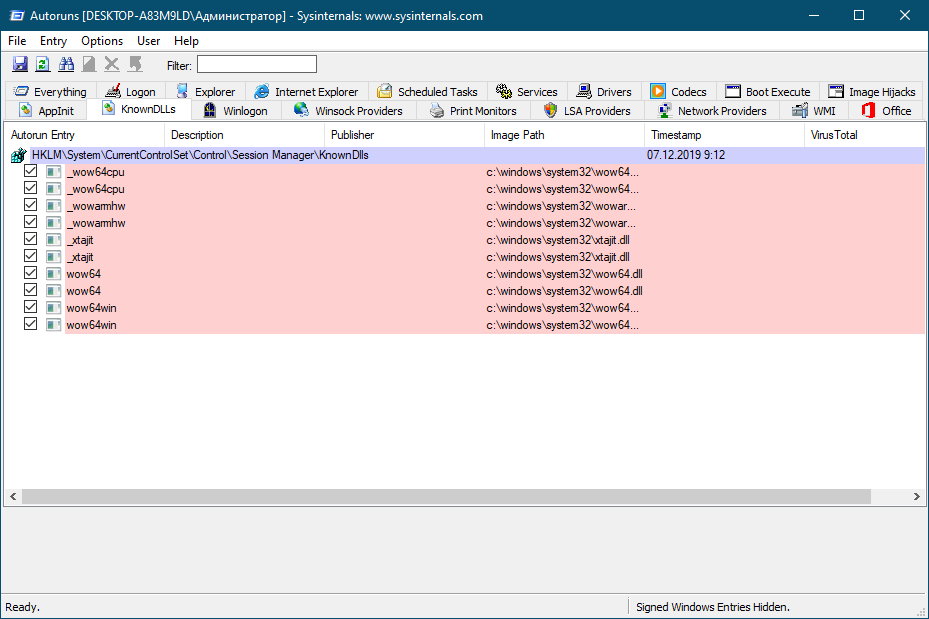

Известные библиотеки DLL (Known DLL) в Windows — kernel32.dll, ntdll.dll — позволяют программному обеспечению импортировать определенные функции. Некоторые вирусы устанавливают созданные разработчиком вируса вредоносные библиотеки DLL, причем в места, где вы вряд ли будете искать легитимные библиотеки DLL Windows, например во временных папках.

Winlogon используется, когда пользователь входит в систему Windows. В этой вкладке отображаются библиотеки DLL, регистрирующие уведомления о событиях Winlogon.

Во вкладке Winsock Providers (провайдеры Winsock) показываются зарегистрированные протоколы Winsock. Winsock, или Windows Sockets, позволяет программам подключаться к Интернету. Вредоносное ПО может установить себя как провайдера Winsock, чтобы его было сложно удалить. AutoRuns может отключить провайдера, но не удалить его.

Во вкладке Print Monitors показываются библиотеки DLL, загружающиеся в службу буферизации печати. Вредоносное ПО может установить сюда вредоносную DLL.

Провайдеры Windows Local Security (LSA Providers) поддерживают процессы, связанные с безопасностью и аутентификацией.

Как использовать AutoRuns для выявления подозрительного программного обеспечения

Теперь мы хорошо представляем, что может обнаружить AutoRuns, однако на всех скриншотах выше показаны исключительно записи исключительно легитимного программного обеспечения. Как мы узнаем, является ли программа, указанная в AutoRuns, надежной или требующей дополнительной проверки (в частности, вредоносным ПО)?

На изображении выше мы видим, что во вкладке Logon показан созданный ключ запуска для файла ARP Service (выделено красным), который можно найти в следующем месте в реестре:

HKLM\Software\Microsoft\Windows\CurrentVersion\Run

Это распространенный механизм персистентности, используемый вредоносными программами для «выживания» после перезагрузки. Также мы видим пустые ячейки в столбцах Description (описание) и Publisher (издатель). Само по себе отсутствие описания не означает, что файл является вредоносным, а вот отсутствие подписи и издателя являются поводом для расследования.

В столбце Image Path (путь к образу) можно увидеть место установки программы. В данном случае путь таков: program files\arp service\arpsv.exe.

Поиск этого пути в Google выдает всего два результата, что вызывает сомнения в легитимности программного обеспечения.

Во вкладке запланированных задач также можно увидеть увидеть две строки, относящиеся к программному обеспечению ARP Service, на которое мы обратили внимание.

Нажав правой кнопкой мыши на интересующий файл, мы можем отправить его на сайт virustotal.com. Virustotal — это база данных вредоносных программ, в которой можно узнать о том, признан ли конкретный файл вредоносным разными поставщиками антивирусов.

После отправки файла в столбце Virus Total (общее количество вирусов) будет показано, сколько поставщиков антивирусов классифицировали данный файл как вредоносный. На изображении ниже видно, что 55 из 76 поставщиков определили этот файл как вредоносный.

Вот несколько основных советов по выявлению вредоносного ПО с помощью AutoRuns:

Google — ваш друг! В случае малейших сомнений выполните в Google поиск имени файла и его местоположения. Задайте себе вопрос: легитимное ли это ПО и в правильном ли месте оно находится?

Проверьте описание на наличие контрольных признаков (например, грамматические ошибки или предположительно случайно сгенерированный текст — это может указывать на то, что AutoRuns обнаружил программное обеспечение, требующее детального изучения.

Ищите временные папки. Вредоносные программы часто устанавливаются во временные папки файловой системы. Если у вас есть программа, которая запускается при загрузке устройства, почему она находится во временной папке?

Определите хеш файла и перейдите на сайт virustotal.com. Если вредоносное ПО было установлено от имени администратора, оно может храниться где угодно на диске. Убедитесь, что файл является вредоносным, на virustotal.

Как использовать AutoRuns для удаления вредоносных программ

Во-первых, убедитесь, что вирус запущен на вашем устройстве. Для этого можно открыть диспетчер задач, однако мы рекомендуем использовать Process Hacker — один из инструментов для анализа вредоносных программ. После загрузки нажмите правой кнопкой мыши на значок на рабочем столе и выберите «Запуск от имени администратора».

После запуска Process Hacker можно найти вредоносное ПО, запущенное на устройстве.

Нажав на название вредоносной программы правой кнопкой мыши, мы можем найти файл на диске, выбрав Open file location (открыть расположение файла).

После этого в проводнике Windows будет открыта папка с данным файлом.

Перетащив файл в такой инструмент, как PeStudio, мы можем получить хеш файла.

Bf48a5558c8d2b44a37e66390494d08e

Переход на virustotal и определение хеша покажет, что это RAT (троян удаленного доступа), известный под именем Nanocore.

Чтобы остановить выполнение вредоносной программы, нажмите правой кнопкой мыши на соответствующее имя процесса и выберите «Завершить».

После этого AutoRuns позволяет удалить механизмы персистенции, используемые для запуска вредоносного ПО.

Теперь вирус можно удалить из проводника Windows.

Советы по использованию AutoRuns от Sysinternals

Мы не рекомендуем использовать AutoRuns в качестве единственной формы обнаружения и удаления вредоносного программного обеспечения. Если вы выявили и удалили вредоносную программу с помощью описанных методов, стоит принять во внимание следующее:

Имеются ли у вас резервные копии файлов и данных? Если ваше устройство взломали, высока вероятность того, что на нем могут находиться другие вредоносные программы. Наличие резервных копий гарантирует возможность восстановления данных устройства, что дает уверенность в полном устранении последствий вторжения.

Какое антивирусное ПО у вас установлено? Если у вас установлен антивирус, но ваше устройство по-прежнему инфицировано, значит, ваши механизмы безопасности не сработали и, возможно, пришло время инвестировать в более надежную систему защиты данных.

Используйте функцию сравнения AutoRuns, чтобы упростить проверку на наличие нежелательного программного обеспечения, которое продолжает действовать на вашем устройстве. Для этого нужно запустить AutoRuns на неинфицированном устройстве, выбрать File (файл) и Save (сохранить).

Теперь вы можете сравнить эти результатами с результатами будущих проверок с помощью AutoRuns. Для этого выберите File (файл), а затем Compare (сравнить).

В примере ниже мы выбираем результаты, сохраненные в файле clean.

После этого AutoRuns будет показывать только новое ПО с механизмом персистенции. Это позволяет исключить легитимные программы, установленные на неинфицированном устройстве.

Чаще всего AutoRuns используется для выявления вредоносных программ, однако в этой статье мы продемонстрировали, как этот инструмент может обнаруживать разные способы, с помощью которых вредоносное ПО пытается продолжить работу на вашем устройстве.

Еще одной привлекательной характеристикой AutoRuns является цена! Есть множество бесплатных инструментов, которые могут помочь вам выполнить не только проверку на наличие вредоносных программ, но и ряд задач системного администрирования, поэтому обязательно прочитайте эту статью, где рассказывается о 21 бесплатном инструменте, которые должен знать каждый системный администратор.

Если угроза того, что вредоносное ПО остается незамеченным в вашей организации, является для вас актуальной, посмотрите, как мы останавливаем кибератаки, а также демонстрацию наших методов реагирования на угрозы.