Чем открыть электронную подпись

Как пользоваться ЭЦП с флешки

Электронная подпись обычно выдается или на флеш-носителе, или на токене, или на дискете. Работать с реквизитом просто вне зависимости от выбранного типа носителя: интерфейс ПО понятен, а проблемы в использовании возникают редко. Удобство и простота в использовании делают электронную подпись доступной даже для людей, не имеющих технических навыков и опыта работы со сложными программами.

Как начать работать с ЭП

Перед началом использования ЭЦП пользователь должен убедиться, что у него на ПК имеются все необходимые инструменты и средства. К ним относят:

Криптопровайдером называют специальное программное обеспечение, отвечающее за криптографические алгоритмы. Он необходим для создания, проверки, шифрования и расшифрования ЭЦП. Данные хранятся на зашифрованном флеш-накопителе, к которому и обращается криптопровайдер при выполнении операций.

Настройка рабочего места — один из важнейших процессов в подготовительной работе к использованию ЭЦП. Сюда входит установка сертификата удостоверяющего центра, а также настройка и установка сертификата ключа и кросс-сертификата Минкомсвязи. Также необходимо настроить браузер так, чтобы он позволял осуществить все требуемые операции. Тут подразумевается установка необходимых плагинов и надстроек.

Как использовать ЭЦП с флешки

Освоить работу с цифровой подписью не сложно: процесс занимает всего несколько минут и заключается в последовательном выполнении простых действий.

Настройка ЭЦП

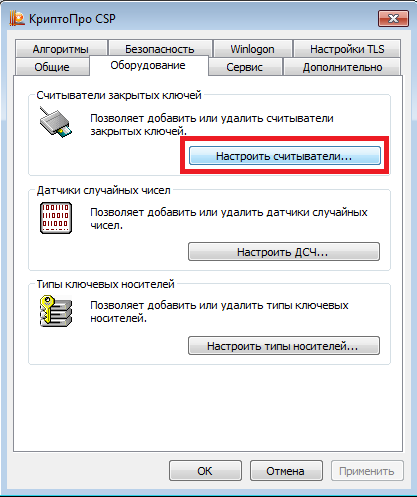

Пользоваться электронной подписью с флешки не составит труда: для начала, носитель должен быть подключен к компьютеру. Когда флешка отобразилась в системе, нужно выбрать «КриптоПро» — «Оборудование» — «Настроить считыватели»:

В новом окне должны быть такие пункты меню, как «Все считыватели смарт-карт» и «Все съемные диски»:

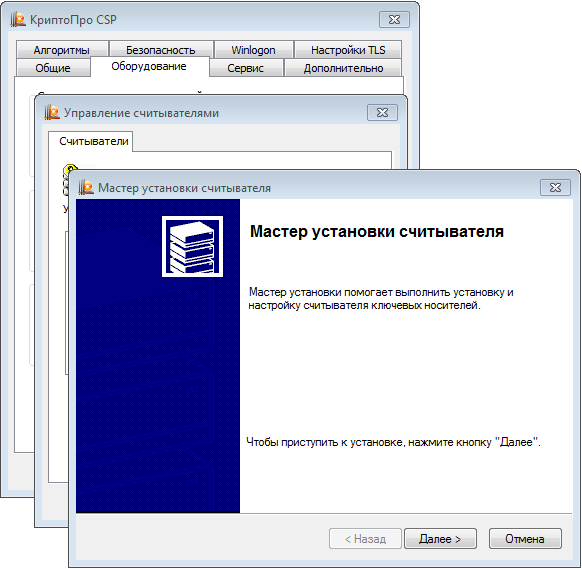

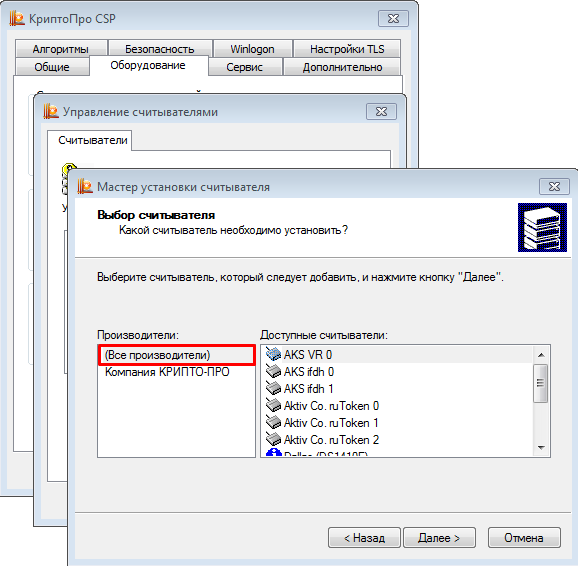

Если по каким-то причинам они отсутствуют, то необходимо:

Подпись готова к использованию, а процесс подписания зависит от типа документа.

Подписание документов MS Word

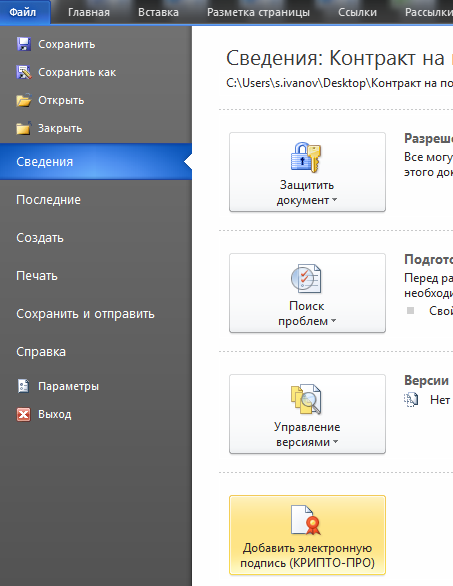

В нужном файле пользователь открывает:

Подписание документа через плагин КриптоПро с использованием эцп с флешки похоже на предыдущий способ:

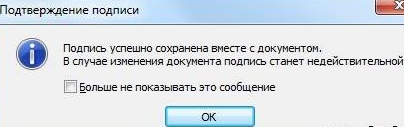

При отсутствии ошибок плагин выдаст сообщение об успешном подписании документа.

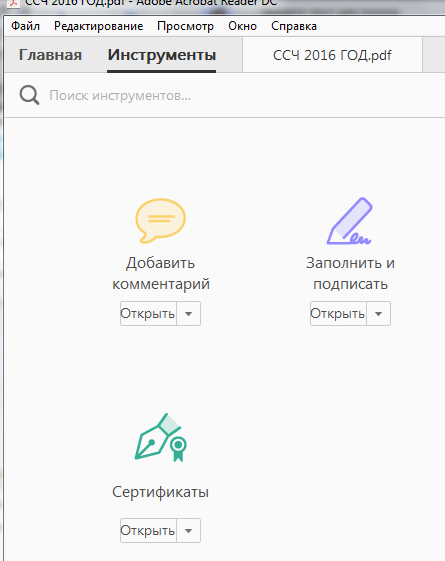

Подписание документа PDF

Формирование подписи для PDF-документов также проходит в несколько этапов. На первом, пользователь открывает нужный файл, и через панель «Инструменты» переходит в раздел «Сертификаты»:

Затем нажимает на «Поставить подпись», и выбирает область, где она будет располагаться:

После этого в окне с набором цифровых реквизитов пользователь выбирает нужный, и нажимает «Продолжить»:

Откроется новое окно с предварительным изображением электронной подписи:

Если все верно, то пользователь завершает действие через кнопку «Подписать». После подписания документа при отсутствии ошибок выдается сообщение об успешном завершении процесса.

Использование флешки как электронного ключа

Флешку можно использовать как аналог ЭЦП, воспользовавшись РАМ-модулем. В его задачу входит тестирование каждого электронного носителя на соответствие заложенным данным. Блокировка данных или доступ к системе зависит от результатов проверки.

Флешка, используемая как электронный ключ, работает так: каждый удачный вход в систему запускает процесс перезаписи данных, хранящихся в резервной части. Во время следующего входа система сравнивает марку, серийный номер, данные резервного хранилища и изготовителя.

Для настройки РАМ-модуля необходимо:

К плюсам такого использования носителя можно отнести возможность хранения на флешке информации и быстрый вход в систему, автозащиту, отсутствие необходимости запоминать большое количество информации.

Как скопировать ЭЦП с флешки

Несмотря на то что флеш-носитель относится к надежным, ЭП с него рекомендуется скопировать в реестр ПК. Нужно это для того, чтобы иметь резервную копию на случай поломки носителя. Также это избавит пользователя от необходимости везде возить с собой флешку, что снизит риск кражи или потери.

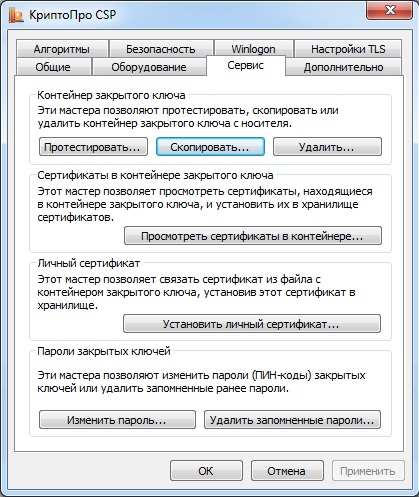

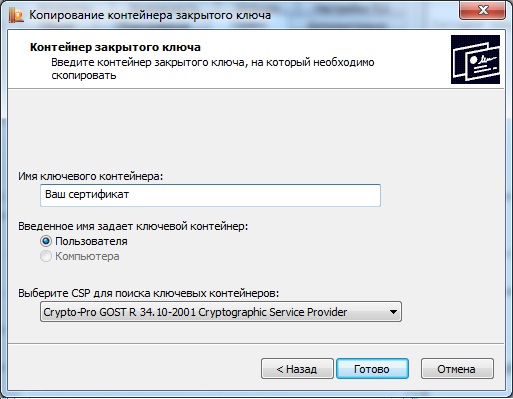

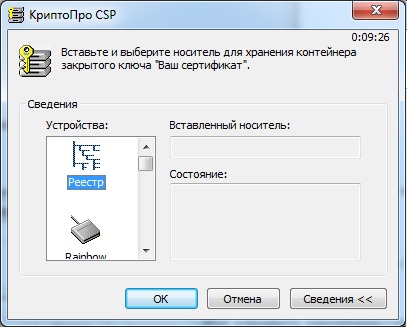

Как скопировать ЭЦП:

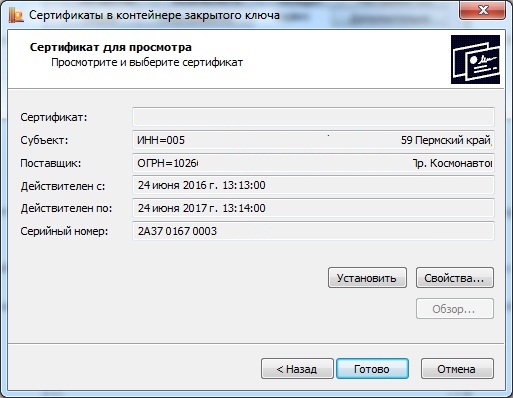

Установить скопированный сертификат. Для этого:

Установка ЭЦП завершена. Теперь можно пользоваться подписью как с флешки, так и с ПК.

Почему может не работать ЭП

Обычно работа с электронной подписью не вызывает проблем, однако, есть ряд случаев, когда сертификат ключа перестает отвечать на действия пользователя.

Если закрытый ключ не подходит к открытому, то необходимо проверить все закрытые контейнеры на используемом ПК. Проблема может заключаться в том, что выбран не тот порт. Если закрытый контейнер выбран правильно, а ошибка повторяется — нужно обратиться в УЦ для перевыпуска ЭП.

Иногда, при запуске система выдает ошибку: certificate isn’t valid. Для ее устранения переустанавливается ЭЦП по инструкции УЦ. Также, иногда выходит сообщение о том, что нет доверия к сертификату ЭП. В этом случае переустанавливается корневой сертификат.

Часто проблема в работе ЭП связана с истекшим сроком действия КриптоПро. Для продления лицензии нужно связаться с представителями УЦ и получить новый ключ.

Если на ПК не найден ни один действительный сертификат, то нужно переустановить ЭЦП и проверить сроки действия ключей.

КриптоПро может не видеть ЭП из-за отсутствия стабильного подключения к Интернету, а также из-за некорректно установленной программы.

Реже, возникает случай, когда плагин не видит установленного и добавленного сертификата даже после переустановки. Проблема может крыться в списке отзыва сертификатов УЦ. Если пользователь работает с Интернетом через прокси-сервер, то в режиме онлайн ПО не видит в справочнике отзывов установленный сертификат. Для устранения неисправности нужно лишь добавить данный справочник на ПК.

Для работы с электронной подписью с флешки на ПК должны быть установлены специальные средства. К ним относят криптопровайдер и настроенный браузер. Подписание документов проходит с использованием плагинов КриптоПро, которые выпускаются как для MS Office, так и для файлов форматом PDF. Флеш-носитель можно использовать и для хранения ключа электронной подписи. Удобно это тем, что пользователю не нужно запоминать все данные, а вход в систему происходит автоматически при подключении и проверке флешки. Если есть необходимость в частых поездках и работе с сертификатами ЭЦП вне офиса или дома, то желательно скопировать сертификат ЭП с флешки на ПК. Это убережет от поломки, утери или кражи носителя, и последующего восстановления ЭЦП.

Как работать с электронной подписью?

Чтобы повысить эффективность работы и увеличить скорость бизнес-процессов, современные предприниматели переходят на электронный документооборот, ядром которого является электронная подпись. Тем, кто только начинает ею пользоваться, стоит сразу разобраться, как это делать и что учесть.

В предыдущей статье мы разобрались, где и как получить электронную подпись, и выяснили, что самой незащищенной является простая электронная подпись. Поскольку простая ЭП не содержит криптографические механизмы, алгоритмы и представляет собой, например, пару логин-пароль или SMS-код, то пользоваться ею довольно просто.

Гораздо больше вопросов вызывает использование усиленной ЭП, так как оно сопряжено с различными технологическими нюансами. Поскольку в основе усиленной ЭП лежат криптографические механизмы, то для того, чтобы все они работали, необходимы соответствующие инструменты: ПО, правильная реализация в информационной системе и др.

Все технологические вопросы, касающиеся использования ЭП, можно разделить на несколько базовых блоков:

Рассмотрим подробнее каждый блок задач.

Как начать работать с электронной подписью

Инструмент №1 — криптопровайдер

Это специальное ПО, реализующее все криптографические алгоритмы. Оно дает инструментарий для их использования: чтобы создавать ЭП, проверять ее, зашифровывать и расшифровывать информацию. Одни из самых известных криптопровайдеров — КриптоПро CSP и ViPNet CSP.

Инструмент №2 — сертификат ЭП и закрытый ключ к нему

Эти элементы можно получить в удостоверяющем центре (УЦ). Они хранятся на защищенном носителе, который внешне выглядит как флеш-накопитель, но на самом деле является специализированным электронным устройством, обеспечивающим безопасное хранение закрытого ключа пользователя и сертификата ЭП. Этот носитель называется токеном. При осуществлении криптографических операций криптопровайдер обращается к защищенному носителю для получения доступа к закрытому ключу ЭП.

Токены на российском рынке выпускают различные производители. Флагманами считаются Рутокен (компания «Актив»), JaСarta (компания «Аладдин Р.Д.»).

Инструмент №3 — настроенное рабочее место

Основной вопрос касается установки корневых сертификатов УЦ, выдавшего сертификат ЭП. При работе с квалифицированными сертификатами ЭП настройка корневых сертификатов часто связана с дополнительной задачей — установкой кросс-сертификатов Минкомсвязи. Такие сертификаты позволяют удостовериться в том, что УЦ действительно аккредитован, так как в требованиях к квалифицированной ЭП указано, что она обязательно должна быть выдана аккредитованным УЦ.

Следующий блок задач касается правильной настройки браузера. При работе с площадками и системами с веб-доступом необходимо настроить браузер таким образом, чтобы он позволял осуществлять все необходимые операции. Если мы попробуем начать работу с браузером, настроенным по умолчанию, то работа с ЭП будет недоступна из-за политик безопасности операционной системы.

Также часто требуется установка дополнительных надстроек или плагинов для браузера.

Наличие трех основных инструментов — криптопровайдера, закрытого ключа и сертификата ЭП и правильно настроенного рабочего места — обеспечивает корректную работу в 99% случаев. Компания СКБ Контур создала специальный сервис для автоматической настройки рабочего места клиента. Чтобы осуществить настройку, достаточно зайти по адресу sertum.ru, выбрать нужный тип информационной системы, с которой планируется работать, и дождаться окончания работы веб-диска.

Как работать с ЭП в электронных документах

Порядок подписания будет отличаться в зависимости от типа электронного документа, с которым мы работаем. В целом можно выделить два вида документов:

1. Электронные документы специализированного формата, которые позволяют встроить ЭП внутрь самого документа (документы Microsoft Word, PDF).

Чтобы встроить ЭП внутрь файла, иногда нужны дополнительные настройки, но часто достаточно обычной версии программы. В случае с Microsoft Word многое зависит от версии продукта: в версии до 2007 года включительно ЭП в документе можно создавать без дополнительных надстроек, для более поздних версий понадобится специальный плагин — КриптоПро Office Signature. Руководство по настройке ЭП для Microsoft Word/Excel можно найти на сайте УЦ СКБ Контур.

Для подписания PDF-файлов можно использовать программу Adobe Acrobat. При помощи данного функционала можно встраивать ЭП внутрь документа. Проверка созданной таким образом ЭП осуществляется также при помощи программ Adobe Reader и Adobe Acrobat.

2. Неформализованные электронные документы, не обладающие дополнительным инструментарием для встраивания ЭП.

Для электронного документа можно создать ЭП без встраивания в сам документ. Такая подпись будет называться отсоединенной и представлять собой отдельный электронный документ. Таким способом можно подписывать любые электронные документы, в том числе и в форматах Word и PDF.

Набор инструментов для реализации таких возможностей в целом не ограничивается каким-то одним решением. Существуют отдельные программы, которые устанавливаются на рабочее место и позволяют создавать и проверять ЭП, например, КриптоАРМ. Есть веб-решения, с помощью которых можно прямо в браузере создать ЭП, загрузив документ в форму на сайте, присоединив свой токен с закрытым ключом. На выходе вы получите отсоединенную ЭП. Такие возможности предоставляет сервис Контур.Крипто.

Каким требованиям должно соответствовать рабочее место, чтобы с него можно было работать с ЭП? С критериями можно ознакомиться по ссылке.

Проверка электронной подписи

Чтобы проверить ЭП в документах Microsoft Word и PDF, можно воспользоваться штатной программой, открыть в ней документ и посмотреть, корректна ЭП или нет.

Второй способ более универсальный — воспользоваться отдельным инструментарием для работы с ЭП — КриптоАРМ или Контур.Крипто. Нужно загрузить в программу электронный документ с ЭП, сертификат, при помощи которого создавалась ЭП, и осуществить проверку. Данные утилиты в соответствии с алгоритмом проверки ЭП осуществят все необходимые действия. Во-первых, инструментарий позволяет убедиться в том, что сертификат, при помощи которого создавалась ЭП, действующий. Во-вторых, можно удостовериться в том, что сертификат выпущен УЦ, которому мы доверяем. В-третьих, можно получить подтверждение, что ЭП действительно соответствует тому электронному документу, который загрузили.

Как работать с ЭП внутри различных информационных систем

Информационные системы могут представлять собой веб-сервис или настольное приложение. Поскольку каждое настольное решение имеет свои особенности реализации и правила настройки для работы с ЭП, разбирать общие сценарии не имеет смысла. Остановимся на более унифицированных веб-решениях.

Чтобы получить возможность работать с ЭП в электронной облачной системе, нужно правильно настроить браузер. В данном случае потребуется установка плагинов, дополнительных настроек, которые помогают работать с ЭП. Например, на электронной торговой площадке «Сбербанк-АСТ» используется штатный плагин от Microsoft — Capicom. На портале госуслуг устанавливается свой плагин, работающий во всех браузерах и осуществляющий работу с ЭП.

Работа с ЭП на определенном веб-портале осуществляется при помощи интерфейса этого портала. Интерфейсы могут быть разные, но базовые сценарии сходны — это загрузка или создание документа и последующее его подписание ЭП. Веб-портал использует плагин, который совершает необходимые операции по созданию или проверке ЭП, и результат работы попадает на серверы информационной системы.

Чтобы начать работать на электронной торговой площадке, пользователю необходимо пройти аккредитацию и приложить копии требуемых документов, подписанных ЭП. В дальнейшем, участвуя в электронных торгах, все действия подтверждаются при помощи ЭП, и эта информация в юридически значимом виде сохраняется на серверах электронной торговой площадки.

Часто в процессе работы c веб-ориентированными информационными системами у пользователей возникают вопросы: почему мой сертификат не принимается системой? как проверить подлинность сертификата? Ответы на первый вопрос могут быть разными, но основных, как правило, три:

Почему иногда сертификат не проходит проверку подлинности на портале госуслуг?

Обратите внимание на то, что Постановление Правительства РФ от 27.08.2018 № 996 расширило действие простой ЭП на портале госуслуг. Ранее ее использование ограничивалось выполнением лишь элементарных действий, например, просмотром личного кабинета. Более серьезные операции требовали применения усиленной ЭП. Но, чтобы ее получить, нужно оплатить стоимость флеш-носителя, на котором она выдается в УЦ. Предполагается, что это нововведение позволит сократить расходы заявителей, связанные с выпуском физического носителя сертификата ключа ЭП.

Если резюмировать все описанное выше, можно отметить, что работа с усиленной ЭП имеет некоторый технологический порог вхождения. Для преодоления этого порога можно пользоваться готовыми программными решениями по автоматической настройке рабочего места и началу работы с усиленной ЭП, что существенно облегчает процесс.

Не пропустите новые публикации

Подпишитесь на рассылку, и мы поможем вам разобраться в требованиях законодательства, подскажем, что делать в спорных ситуациях, и научим больше зарабатывать.

Как самостоятельно подписать документ электронной подписью?

Этот вопрос возникает, когда владельцу сертификата электронной подписи нужно подписать документ вне информационных систем, в которых уже встроены механизмы создания и проверки электронной подписи. Рассмотрим варианты, как подписать документ квалифицированной электронной подписью.

Что потребуется для подписания электронного документа?

Вариант 1. Установить плагин для Office

Для документов формата Word и Excel

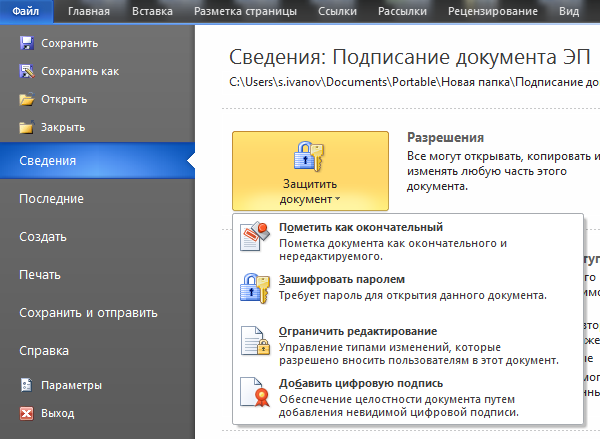

Чаще всего требуется подписать документ в формате Word:

Штатная функция пакета Microsoft Office «Подписать документ» не позволяет создать подпись, которая придает электронному документу юридическую силу. Чтобы создать такую подпись в Word или Excel, необходимо установить на свой компьютер специальный программный модуль, который добавит такую возможность, — например, КриптоПро Office Signature.

Это платная программа, использовать все возможности бесплатно можно только в тестовый период. После загрузки и установки плагина на компьютере можно подписывать документы по такому алгоритму:

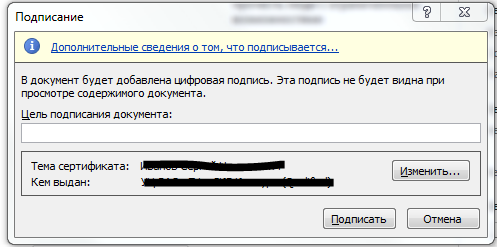

В главном меню документа выберите пункт «Сервис» и перейдите в «Параметры». В появившемся окне выберите вкладку «Безопасность» и нажмите кнопку «Цифровые подписи».

В этом окне выберите нужный сертификат электронной подписи из тех, что установлены на компьютере.

С его помощью создайте для документа электронную подпись: нажмите «Подписать» и введите пароль ключевого контейнера.

Что учесть при использовании плагина:

Для документов формата PDF

Для создания и проверки электронной подписи в программах Adobe Acrobat, Adobe Reader и Adobe LiveCycle ES есть отдельный модуль КриптоПро PDF.

КриптоПро PDF прилагается бесплатно при совместном использовании с программой Adobe Reader. В остальных программах также есть тестовый период, по истечении которого нужно приобрести лицензию.

Прежде чем вставить электронную подпись в документе PDF, необходимо установить и настроить Acrobat Reader DC или Adobe Acrobat Pro для работы с программой КриптоПро PDF.

После настройки чтобы поставить подпись, выберете в меню документа пункт «Работа с сертификатами», затем нажмите «Подписание». Программа предложит выбрать нужную подпись, среди установленных и место в документе, где будет располагаться подпись. После этого можно завершить подписание документа.

Вариант 2. Установить отдельную программу для создания подписи

Чтобы подписывать документы любого формата (*rar, *.jpeg и *.png,*.ppt, видео, базы данных и т.д.), можно установить на компьютер специальную программу — например, КриптоАРМ.

У программы есть несколько версий, которые отличаются функциональностью. Базовой версией КриптоАРМ Старт с минимумом возможностей можно пользоваться бесплатно. У всех платных версий есть тестовый период, в течение которого будут доступны все возможности. Когда это время истечет, потребуется приобрести лицензию, чтобы продолжить пользоваться этой версией.

Подписать документ можно из главного окна программы или из контекстного меню файла. Алгоритм подписания отличается в зависимости от этих вариантов, но в любом случае выбирайте пункт «Подписать» и следуйте инструкциям. Программа предложит вам выбрать:

Что учесть при использовании программы:

Вариант 3. Воспользоваться веб-сервисами

Можно подписать документ любого формата, не устанавливая на компьютер специальных программ, — например, в веб-сервисе Контур.Крипто.

Это бесплатная программа, которая позволяет создать и проверить электронную подпись, зашифровать и расшифровать электронный файл. Можно подписать не только отдельный файл, но и пакет файлов или архивов. Можно создать подпись документа двумя и более лицами.

Работать в программе можно после регистрации и автоматической установки на компьютер программного обеспечения для криптографических операций. У программы интуитивно понятный интерфейс. Чтобы подписать электронный документ, необходимо:

Загрузить в сервис документ, который необходимо подписать. Подписать можно файл любого формата до 100 Мб.

Выбрать установленный на компьютере сертификат, которым будет подписан документ. Подписать документ в Контур.Крипто можно сертификатом, выпущенным любым удостоверяющим центром.

Создать файл подписи. После того как вы нажмете кнопку «Подписать», сервис создаст папку с исходным документом и подпись с таким же именем и разрешением.sig. Папка сохранит файл и подпись для него на сервере. Эти документы можно скачать на компьютер пользователя.

Послать документ получателю. Можно отправить файл и подпись для него прямо из сервиса. Адресат получит ссылку на документ, сохраненный в Контур.Крипто. Также можно скачать пакет документов на компьютер (исходный документ, файл подписи, сертификат и инструкцию по проверке подписи) и отправить через любой почтовик.

Что учесть при использовании Контур.Крипто:

Электронная цифровая подпись для чайников: с чем ее есть, и как не подавиться. Часть 1

Итак, все чаще в кругах, работающих с документами все чаще звучат слова «электронный документ» и, связанное с ним почти неразрывно «электронная цифровая подпись», иначе — ЭЦП.

Данный цикл статей предназначен для того, чтобы раскрыть «тайное знание» о том, что это такое, когда и как это можно и нужно использовать, какие есть плюсы и минусы.

Естественно, статьи пишутся не для специалистов по криптографии, а для тех, кто эту самую криптографию будет использовать, или же только начинает ее изучение, желая стать специалистом, поэтому я старался максимально упростить понимание всего процесса, приводя аналогии и рассматривая примеры.

Зачем нам вообще что-то подписывать? Естественно, чтобы удостоверить, что мы ознакомились с содержимым, согласны (а иногда наоборот, не согласны) с ним. А электронная подпись еще и защищает наше содержимое от подмены.

Итак, начать, естественно, стоит с того, что такое электронная цифровая подпись.

В самом примитивном случае это — результат хэш-функции. Что это такое лучше меня разъяснит википедиа, в нашем же случае главное, что с высокой степенью вероятности ее результат не повторяется для разных исходных данных, а также что результат этой функции мало того, что короче исходных данных, так еще по нему исходную информацию восстановить нельзя. Результат функции называют хэшем, а применение этой функции к данным называют хешированием. Грубо, можно назвать хэш функцию архивированием, в результате чего мы получаем очень маленькую последовательность байт, но восстановить исходные данные из такого «архива» нельзя.

Итак, мы читаем файлик в память, хэшируем прочитанное. И что, уже получаем ЭЦП? Почти. Наш результат с большой натяжкой можно назвать подписью, но, все же, полноценной подписью он не является, потому что:

1. Мы не знаем, кто сделал данную подпись

2. Мы не знаем, когда была сделана подпись

3. Сама подпись не защищена от подмены никак.

4. Ну и да, хэш функций много, какая из них использовалась для создания этого конкретного хэша?

Поэтому применять к хэшу слово «подпись» еще нехорошо, будем называть его дальше просто хэш.

Вы посылаете ваш файл другому человеку, допустим, по почте, будучи уверенными, что он точно получит и прочитает именно то, что вы послали. Он же, в свою очередь, тоже должен хэшировать ваши данные и сравнить свой результат с вашим. Если они совпали — все хорошо. Это значит что данные защищены? Нет.

Ведь хэшировать может кто угодно и когда угодно, и вы никогда не докажете, что он хэшировал не то, что вы послали. То есть, если данные будут перехвачены по дороге злоумышленником, или же тот, кому вы посылаете данные — не очень хороший человек, то данные могут быть спокойно подменены и прохэшированы. А ваш получатель (ну или вы, если получатель — тот самый нехороший человек) никогда не узнает, что он получил не то, что вы отправляли, или сам подменил информацию от вас для дальнейшего использования в своих нехороших целях.

Посему, место для использование чистой хэш функции — транспорт данных в пределах программы или программ, если они умеют общаться между собой. Собственно, с помощью хэш функций вычисляются контрольные суммы. И эти механизмы защищают от случайной подмены данных, но не защищают от специальной.

Но, пойдем дальше. Нам хочется защитить наш результат хеширования от подмены, чтобы каждый встречный не мог утверждать, что это у него правильный результат. Для этого самое очевидное что (помимо мер административного характера)? Правильно, зашифровать. А ведь с помощью шифрования же можно и удостоверить личность того, кто хэшировал данные! И сделать это сравнительно просто, ведь есть ассиметричное шифрование. Да, оно медленное и тяжелое, но ведь нам всего-то и надо — зашифровать маленькую последовательность байт. Плюсы такого действия очевидны — для того, чтобы проверить нашу подпись, надо будет иметь наш открытый ключ, по которому личность зашифровавшего (а значит, и создавшего хэш) можно легко установить.

Суть этого шифрования в следующем: у вас есть закрытый ключ, который вы храните у себя. И есть открытый ключ. Открытый ключ вы можете всем показывать и раздавать, а закрытый — нет. Шифрование происходит с помощью закрытого ключа, а расшифровывание — с помощью открытого.

Приводя аналогию, у вас есть отличный замок и два ключа к нему. Один ключ замок открывает (открытый), второй — закрывает (закрытый). Вы берете коробочку, кладете в нее какую-то вещь и закрываете ее своим замком. Так, как вы хотите, чтобы закрытую вашим замком коробочку открыл ее получатель, то вы открытый, открывающий замок, ключик спокойно отдаете ему. Но вы не хотите, чтобы вашим замком кто-то закрывал коробочку заново, ведь это ваш личный замок, и все знают, что он именно ваш. Поэтому закрывающий ключик вы всегда держите при себе, чтобы кто-нибудь не положил в вашу коробочку мерзкую гадость и не говорил потом, что это вы ее положили и закрыли своим замком.

И все бы хорошо, но тут сразу же возникает проблема, а, на самом деле, даже не одна.

1. Надо как-то передать наш открытый ключ, при этом его должна понять принимающая сторона.

2. Надо как-то связать этот открытый ключ с нами, чтобы нельзя было его присвоить.

3. Мало того, что ключ надо связать с нами, надо еще и понять, какой зашифрованный хэш каким ключом расшифровывать. А если хэш не один, а их, скажем, сто? Хранить отдельный реестр — очень тяжелая задача.

Все это приводит нас к тому, что и закрытый ключ, и наш хэш надо хранить в каких-то форматах, которые нужно стандартизировать, распространить как можно шире и уже тогда использовать, чтобы у отправителя и получателя не возникало «трудностей перевода».

Как водится у людей, к чему-то единому прийти так и не смогли, и образовалось два больших лагеря — формат OpenPGP и формат S/MIME + X.509. Но об этом уже в следующей статье.