Чем опасен tor browser

В России решили заблокировать Tor. Почему власти ополчились на анонимный браузер?

Первые сообщения от российских пользователей о проблемах с работой браузера Tor появились еще 1 декабря. Проблема не была массовой, хотя Россия и считается одним из лидеров по количеству жителей, использующих Tor. Возможное объяснение этому — относительно простой способ обхода блокировок.

Зайти на главную страницу ресурса из России теперь нельзя. Фото: Jim Cole / AP

Утром 8 декабря Роскомнадзор заблокировал сайт браузера. В СМИ также появились сообщения о том, что страница Torproject.org была внесена в Единый реестр запрещенной информации. В Роскомнадзоре «Ленте.ру» сообщили, что основанием для этого стало «размещение на портале информации, обеспечивающей работу средств, предоставляющих доступ к противоправному контенту». Судя по всему, речь идет о том, что на сайте браузера была опубликована инструкция по его применению. Однако проблема заключается не столько в этой инструкции, сколько в том, что с помощью Tor можно посещать сайты, которые Роскомнадзор блокирует на протяжении многих лет. В том, что к сайту браузера начали ограничивать доступ, есть еще одна интересная особенность. Формальным поводом к ней послужило решение Саратовского районного суда, которое было вынесено еще в декабре 2017 года. Почему Роскомнадзор ждал четыре года — неизвестно.

Браузер Tor, в отличие от всем привычных приложений, используется для так называемой луковой маршрутизации. Этим термином обозначается целая система сетевых узлов, каждый из которых получает информацию в зашифрованном виде, что позволяет устанавливать полностью анонимное соединение. Наглядно передачу данных в Tor можно сравнить с запутанной системой виртуальных тоннелей, по которым информация движется от одного узла к другому.

Увидеть открытый браузер Tor на телефоне у случайного человека практически невозможно. Пользователи Tor очень беспокоятся за свою анонимность. Фото: Олег Харсеев / Коммерсантъ

Россия стала не первой страной, которая решила заблокировать Tor: в этом списке 15 государств. В их числе Белоруссия, Ирак, Иран, Китай, КНДР, Туркменистан, Мьянма, Турция и Казахстан. Многие из этих стран на Западе считают тоталитарными. Однако эффективность этих блокировок вызывает сомнения у многих экспертов.

«Насколько мне известно, даже в Китае с их системой «Золотой щит» находят способы обхода блокировки. Думаю, наш случай — не про тотальное ограничение граждан, а ограждение от нежелательного контента. Поэтому даже не полная блокировка даст положительный эффект для общества», — сказал в беседе с «Лентой.ру» генеральный директор Security Vision Руслан Рахметов.

С тем, что блокировки не могут полностью перекрыть доступ к Tor, согласился и администратор иранской хакерской группировки Arvin Club Али. «Браузер Tor цензурируется правительством Ирана в течение долгого времени. Тем не менее, жители страны достаточно активно его используют. В ответ правительство пытается ограничить использование «мостов»», — рассказал он «Ленте.ру».

Браузер Tor давно адаптировался к попыткам властей разных стран ограничить доступ к нему. Именно поэтому в нем есть встроенная функция использования так называемых «мостов». Это анонимные узлы сети, которые играют роль прокладки при подключении и скрывают от провайдера интернет-услуг реальный IP-адрес владельца устройства. Без этой четкой ассоциации невозможно понять, что пользователь находится в России, а потому заблокировать его соединение нельзя.

По отдельным данным, в России удалось частично заблокировать три основных «моста», которые можно выбрать в интерфейсе браузера. Однако существуют сотни других вариантов запустить Tor, многие из них легко найти в обычном поисковике.

«Блокировку браузера Tor нельзя назвать эффективным решением. На профессиональной киберпреступности это практически никак не отразится. Настроить «мосты» может практически любой пользователь и большого ума для обхода блокировки не нужно, это дело одной-двух минут», — объяснил Сергей Рэдхант, эксперт по информационной безопасности и основатель Telegram-канала Russian OSINT

«Наведение «мостов» — это моральный долг каждого, кто хочет помочь людям, живущим в странах с государственной цензурой интернета. И это очень большая работа», — уверен администратор Arvin Club Али.

Однако в то же время некоторые специалисты считают, что российские власти на самом деле не стремятся полностью заблокировать жителям страны доступ к даркнету. Например, руководитель глобальной штаб-квартиры компании Group-IB в Сингапуре Сергей Никитин отметил, что смысл блокировки — не блокировка как таковая, а создание препятствий на пути в даркнет: «Государство пытается серьезно повысить уровень сложности обхода блокировки, чтобы у 95 процентов пользователей работа с браузером Tor вызывала значительные проблемы».

Способ полностью заблокировать Tor на техническом уровне существует, но требует внедрения у всех провайдеров страны технологии DPI (Deep Packet Inspection), которая помогает проверять сетевые пакеты по их содержимому, тем самым регулируя и фильтруя трафик.

«Полная блокировка потребует серьезной работы по углубленному анализу сетевого трафика и настройки блокировки с использованием решений DPI и ТСПУ (технические средства предотвращения угроз), которыми управляет Роскомнадзор», — отметил Рахметов

Однако один из экспертов, который дал комментарий «Ленте.ру» на условиях анонимности, подчеркнул, что внедрение таких технических преобразований в масштабах огромной России может стоить слишком дорого. Ни государство в целом, ни провайдеры к этому, скорее всего, не готовы. Кроме того, системы для блокировки попадают под действие закона об импортозамещении — это значит, что они должны быть произведены в России. Другой проблемой может стать нехватка специалистов в тех количествах, которые предполагает подобная инициатива.

Обитатели даркнета практически не обратили внимания на попытки блокировки. Большинство из них, судя по комментариям на различных теневых форумах, либо не испытали проблем в работе с Tor, либо решили эти проблемы за минуты. На одном из крупнейших форумов даркнета в дисклеймере указаны конкретные рекомендации, идентичные тем, о которых говорят специалисты по безопасности: «Для обхода блокировки используйте «мосты», все методы с подробным описанием вы сможете найти на сайте (далее следует ссылка — «прим. Ленты.ру»). Альтернативным способом можно выйти в сеть, используя VPN. Сначала подключаете VPN-сервис, тем самым выходите за пределы российского интернет-пространства и вторым этапом заходите в браузер Tor».

Браузер Tor можно бесплатно скачать в любом магазине приложений. Фото: Shutterstock

Западные медиа, например, Radio Free Europe (признано Минюстом России иноагентом), увидели в блокировке Tor окончательное исчезновение свободы слова в России и попытки создать контролируемый интернет. Внутри страны с этими заявлениями не согласны: «Любые анонимные действия в реальной жизни или в сети интернет всегда представляют собою попытку уйти от ответственности. Очень часто подобные браузеры-анонимайзеры совершенно осознанно используются для совершения противоправных и преступных действий, в том числе — незаконных операций с персональными данными граждан, мошенничества, кибербуллинга. Блокировка данного браузера — логичный и законный шаг государства, направленный на защиту прав россиян и снижение количества анонимных действий в сети», — сказала зампред совета по развитию цифровой экономики при Совете Федерации Ирина Рукавишникова.

Несмотря на это в среде специалистов по информационной безопасности сложилось мнение, что вопрос блокировки браузера имеет некоторый политический оттенок. Сразу несколько видных экспертов и крупных ИБ-компаний отказались комментировать тему именно по этой причине.

Один из них на условиях анонимности заметил, что проблемы с Tor начались за неделю до разговора Владимира Путина с Джо Байденом, а блокировка Роскомнадзора произошла на следующий день после этого. Американский лидер уже много месяцев требует от России решения вопроса с киберпреступниками. «В этой связи важно понимать, что блокировка Tor на киберпреступниках никак не скажется. Во-первых, существуют другие браузеры, работающие по протоколу Tor, и их бан не коснулся. Во-вторых, профессиональные хакеры и так используют дополнительные инструменты повышения собственной безопасности, так что блокировку они даже не заметят», — сказал собеседник «Ленты.ру».

Чем опасен tor browser

В России попала под запрет главная страница международного проекта Tor — свободного браузера для анонимного выхода в интернет. До этого внезапным блокировкам подверглись входные узлы сети. «Медиазона» кратко объясняет, что такое Tor, как его используют и можно ли вообще заблокировать технологию по обходу блокировок.

Да что такое этот ваш Тор?

Для широкой аудитории термины Tor, Deep Web, «даркнет» и «ноды» звучат экзотически — если неспециалист и слышал про такие вещи, то, как правило, из криминальных сводок или новостей IT-индустрии. Но за последнее десятилетие «глубокий интернет» стал заметным фактором общественной жизни: его не могут игнорировать ни люди, по тем или иным причинам избегающие контактов с государством, ни сами государства.

Через даркнет убивают, пробивают, сливают, продают, вымогают и отмывают — это и попадает в новости. Меньшего внимания прессы удостаиваются люди, пользующихся даркнетом ежедневно: правозащитники, военные, журналисты, ученые — в общем, два с половиной миллиона человек, для которых безопасность передачи данных принципиальна.

Хотя основная цель Tor — сделать доступ к обычным сервисам в интернете анонимным, есть также набор сайтов и сервисов, которые вне Tor в принципе недоступны: когда говорят о даркнете, обычно имеют в виду так называемые onion или hidden ресурсы.

Ключевой угрозой анонимности пользователей считается возможность полностью расшифровать трафик и прочитать, что пользователь пишет и кому. Сделать это удобнее всего «на выходе», то есть на пути между зашифрованной сетью и непосредственно сайтом; скрытые сервисы позволяют избежать такого сценария, поскольку трафик не расшифровывается полностью и не покидает сеть Tor вовсе, а местонахождение конечного сервиса скрыто от пользователей.

А в России в 2017 году стало резонансным уголовное дело преподавателя математики и программиста Дмитрия Богатова: его обвинили в призывах к массовым беспорядкам и терроризму на небольшом форуме для сисадминов. Посты публиковал пользователь под псевдонимом «Айрат Баширов», и хотя Богатов объяснял, что не имеет к нему никакого отношения, его отправили под арест.

Выяснилось, что в квартире Богатова функционировал выходной узел сети Tor, то есть с его IP-адреса взаимодействовали с «открытым» интернетом другие пользователи. После нескольких месяцев в СИЗО и под домашним арестом на фоне международной кампании поддержки с Богатова сняли обвинения. Позже по этому же делу задержали Владислава Кулешова из Ставрополя, тот признал вину и отделался легким наказанием.

Претензии к владельцам выходных узлов у силовиков есть не только в России; известно об обысках и изъятии компьютеров у волонтеров Tor как минимум в Австрии и в США. Об опасности попасть под подозрение говорится на сайте проекта: «Если правоохранительные органы заинтересуются трафиком с вашего выходного узла, они могут изъять ваш компьютер. По этой причине лучше не запускать выходной узел у себя дома или с домашнего интернет-соединения».

Принцип работы сети Tor. Инфографика: Медиазона

Как это работает

Пользователи Tor выходят в интернет как и все, запуская приложение (браузер или мессенджер), но с ключевым отличием: в него встроена система «луковой маршрутизации» — так дословно расшифровывается название сети Tor (The Onion Routing).

Если коротко, то маршрутизация — это поиск путей в сети, к примеру, между браузером и сайтом, который он пытается открыть. Данные в интернете редко попадают напрямую с сервера на устройство пользователя, обычно они проходят через множество узлов сети, а для навигации между ними существуют различные технологии по поиску кратчайшего маршрута.

Эти узлы — от оборудования провайдера до точек обмена трафиком в крупнейших городах мира — по своему принципу действия должны знать, от кого и куда идут данные. Если данные не зашифрованы, то узлы могут читать содержимое трафика: владелец сайта видит, с какого IP-адреса подключается пользователь, это же знает и провайдер. Так силовикам удается вычислять автора какого-нибудь поста в соцсетях: они запрашивают у соцсети IP-адрес пользователя, а затем у провайдера — данные человека, который этим адресом пользовался в момент публикации.

Есть много способов скрыть от посторонних глаз содержимое интернет-трафика: если, скажем, открывать инкогнито-вкладки в браузере совсем бесполезно, то запускать VPN — уже имеет смысл. Правда, если покупать услуги у популярного сервиса, силовики могут затребовать у него сведения о пользователе. Те сервисы, которые не хранят данные о клиентах, можно заставить это делать или же заблокировать.

«Луковая маршрутизация» призвана еще сильнее усложнить деанонимизацию в сети. Переосмысляя принцип поиска маршрутов, Tor отказывается от поиска кратчайшего пути от сервера к пользователю и передает данные через несколько дополнительных случайно выбранных промежуточных узлов. Данные при этом неоднократно шифруются, оборачиваясь слоями, как луковица шелухой, а каждый промежуточный узел на маршруте расшифровывает по одному слою, разворачивая луковицу и узнавая дальнейший путь. Каждый узел знает только своих «соседей» — откуда данные пришли и куда их передать дальше.

Есть еще «чесночная маршрутизация» (Garlic Routing) — для затруднения анализа трафика единичные сообщения-«зубчики» от разных пользователей объединяются в одну общую «головку», так что узлы сети не знают даже, какой из «зубчиков» чей. Такой метод используется в сетях еще одного протокола — I2P.

Узлами в сети Tor служат устройства волонтеров и активистских организаций. В сетях три типа узлов:

— входной (guard), с которым соединяется пользователь;

— выходной (exit), который знает, с каким сайтом надо соединиться;

— и промежуточный (middle), который соединяет входной и выходной узлы, но ничего не знает ни про пользователя, ни сайт, который он пытается открыть.

Провайдер при этом не в состоянии прочитать передаваемые данные, потому что все отправляется в луковице из слоев шифрования.

При этом Tor не гарантирует полную анонимность: сеть ничего не может сделать с происходящим «на краях» — на стороне провайдера или на стороне конечного сайта. Пользователей все еще могут выдать отличительные характеристики их браузера или особенности поведения в сети: в 2013 году студент Гарварда Элдо Ким прокололся, отправив через Tor сообщение о заложенной бомбе, чтобы сорвать экзамены — но его компьютер был единственным в университете, который в момент отправки подключался к входным узлам Tor.

Специалисты по кибербезопасности неоднократно находили большие группы узлов, принадлежащие таинственному владельцу KAX17. В октябре 2019 года сотни его узлов удалили из сети, но он смог восстановить сетку на мощных дорогостоящих серверах по всему миру. Вероятность использовать middle-узел из этой группы для случайного пользователя достигала 35%.

Владелец узлов активно участвовал во внутренних дискуссиях на форумах Tor, но это не спасло его сетку: в конце ноября 2021 года, как раз перед началом блокировки Tor в России, их исключили из «луковой маршрутизации». Кому они принадлежали и использовались ли для деанонимизации пользователей, неизвестно.

Фото: The Christian Science Monitor / Ann Hermes / AP

2017. Незаметный удар

Именно здесь, в центре Дубков, в 2017 году было вынесено решение мирового масштаба: Саратовский районный суд признал «запрещенной информацией» ссылку на скачивание анонимного браузера Tor, по которому в 2021 году сайт проекта грозят заблокировать в России.

Суть заседания в декабре 2017 года можно передать одним предложением из решения судьи: «Как следует из материалов дела, прокуратурой проведена проверка сайта https в сети «Интернет», в результате которого установлено, что на указанном сайте пользователи могут получить доступ к скачиванию программы браузера-анонимайзера для последующего посещения сайтов, на которых размещены материалы, включенные в Федеральный список экстремистских материалов, в частности к информации, размещенной на сайте на котором размещен информационной материал (признан экстремистским решением Ленинского районного суда от ДД.ММ.ГГГГ)». Решение принимал судья Денис Симшин — этой осенью он решил сложить полномочия.

2021. Огонь по нодам

1 декабря 2021 года российские пользователи Tor начали жаловаться на невозможность подключиться к сети. За два дня блокировка стала массовой для пользователей крупных российских провайдеров — в особенности мобильных операторов.

«Уважаемые пользователи, — обращается к клиентам крупнейший отечественный магазин по торговле нелегальными веществами. — С начала декабря пользователи РФ могут испытывать проблемы с входом в Tor из-за блокировки сети провайдерами интернета».

Сервис мониторинга блокировок GlobalCheck подтвердил, что ТСПУ Роскомнадзора заблокировали доступ к существенной части входных узлов сети Tor. Ведомство не блокировало работу всей сети, но мешало пользователям соединяться с публично доступными входными узлами.

Аналогичным образом много лет доступ к Tor блокируется в Китае. Для обхода такой блокировки существуют «мосты» (bridges) — узлы, которые сами не участвуют в работе Tor, но соединяют пользователя со входным узлом, который компьютер по какой-то причине не может найти. Адреса некоторых «мостов» можно получить в браузере Tor или на сайте Tor Project.

Как сообщали пользователи форума ntc.party, «мосты» тоже попали под блокировки в России. Есть и более сложные методы: адреса менее публичных «мостов» можно запросить по специальной электронной почте; такие адреса остались доступны в России. «Мосты» используют разные методики, чтобы скрыть, что внутри них передается трафик Tor, обходя таким образом системы анализа пользовательского трафика, в том числе ТСПУ Роскомнадзора.

ТСПУ работают по принципу «глубокого анализа пакетов» (Deep Packet Inspection, DPI) — изучения характерных особенностей пользовательского трафика, позволяющих отличить один тип соединения от другого. К примеру, отличить шифрованный трафик Tor от обычного доступа в сеть. Так уже поступали власти Ирана и Казахстана, но на этот случай у Tor есть дополнительные средства для искусственного искажения потока данных так, чтобы вычленить трафик Tor было если не невозможно, то крайне ресурсозатратно.

6 декабря Роскомнадзор направил разработчикам Tor письмо с требованием удалить «запрещенную информацию», чтобы избежать блокировки сайта. Администраторы некоторое время пытались понять, о чем идет речь, а потом выступили с заявлением, призвав пользователей из разных стран запускать больше «мостов», чтобы «помочь россиянам остаться в сети», а правозащитные организации — «оказывать давление на российские власти для отказа от цензурных мер».

Вечером 7 декабря Роскомнадзор добавил официальный сайт Tor в списки на блокировку провайдерами. Через четыре года после решения суда в Дубках главная страница Tor Project перестала открываться из России.

Редактор: Дмитрий Трещанин

Оформите регулярное пожертвование Медиазоне!

Под молотом TORа: анонимность в даркнете оказалась мифом

Самый известный браузер даркнета — TOR — не может гарантировать анонимность пользователей. Об этом «Известиям» рассказали ведущие российские специалисты по кибербезопасности. Они уверены, что при действующей архитектуре интернета с адресной системой создать браузер, через который неизвестному получателю отправлялись бы письма, запросы или трафик, нельзя. Многие считают, что установка соединения через TOR — это возможность абсолютно безопасно дрейфовать по просторам Сети, читая запрещенную литературу, просматривая контент 18+, общаясь на закрытых форумах или покупая товар, представленный только в теневом интернете. Однако внутри этой системы имеются «метки», и они могут быть перехвачены. При этом многие эксперты отмечают, что деанонимизировать пользователя TOR очень сложно и пока этот браузер остается эффективным способом сохранить инкогнито.

100 одежек

Анонимность достигается посредством перекидывания шифрованных соединений через три случайно выбранных системой узла. То есть, чтобы попасть из точки А в точку В, шифрованные соединения проходят через компьютеры — посредники, доступ к которым осуществляется, благодаря добровольцам, согласным отдать немного трафика для всеобщей анонимизации. Любой пользователь, настроив клиент TOR, может превратить свой ПК в ноду, то есть в элемент цепочки сети. Обычно в стандартной цепи три ноды.

TOR — это аббревиатура, которая расшифровывается как The Onion Router.

Луковичный роутер назван так потому, что принцип его организации похож на луковицу, состоящую из наложенных друг на друга оснований листьев. Однако через сколько бы оболочек не проходил шифрованный трафик, он должен попасть от клиента на запрошенный им сервер и вернуться обратно. То есть в системе точно должна содержаться информация о том, от кого исходит запрос.

Безопасен ли Tor Browser

«На сколько безопасен Тор браузер?» – наверняка именно этот вопрос интересует огромное количество его пользователей. Ведь интернет-обозреватель стал популярным в первую очередь благодаря «кричащим» заявлениям о его защищенности и анонимности пребывания в Сети. Но так ли это на самом деле? Ведь разработчики могут попросту вводить пользователей в заблуждение. Давайте разберемся с данной темой более подробно.

Основная информация

Tor – действительно один из самых защищенных интернет-обозревателей для стационарных и мобильных платформ. В него встроено множество инструментов для сохранения анонимности, а весь пользовательский трафик шифруется и проходит через огромное количество промежуточных точек. Поэтому отследить его источник становится более затруднительно, но не невозможно.

Объясним все максимально понятно: безопасность пользователя зависит только от пользователя. Как и антивирус не спасает компьютер от некоторых вирусов, так и Тор не может обеспечить полную приватность человека, увлеченного веб-серфингом. Ведь человеческий фактор – одна из главных уязвимостей, которыми пользуются хакеры.

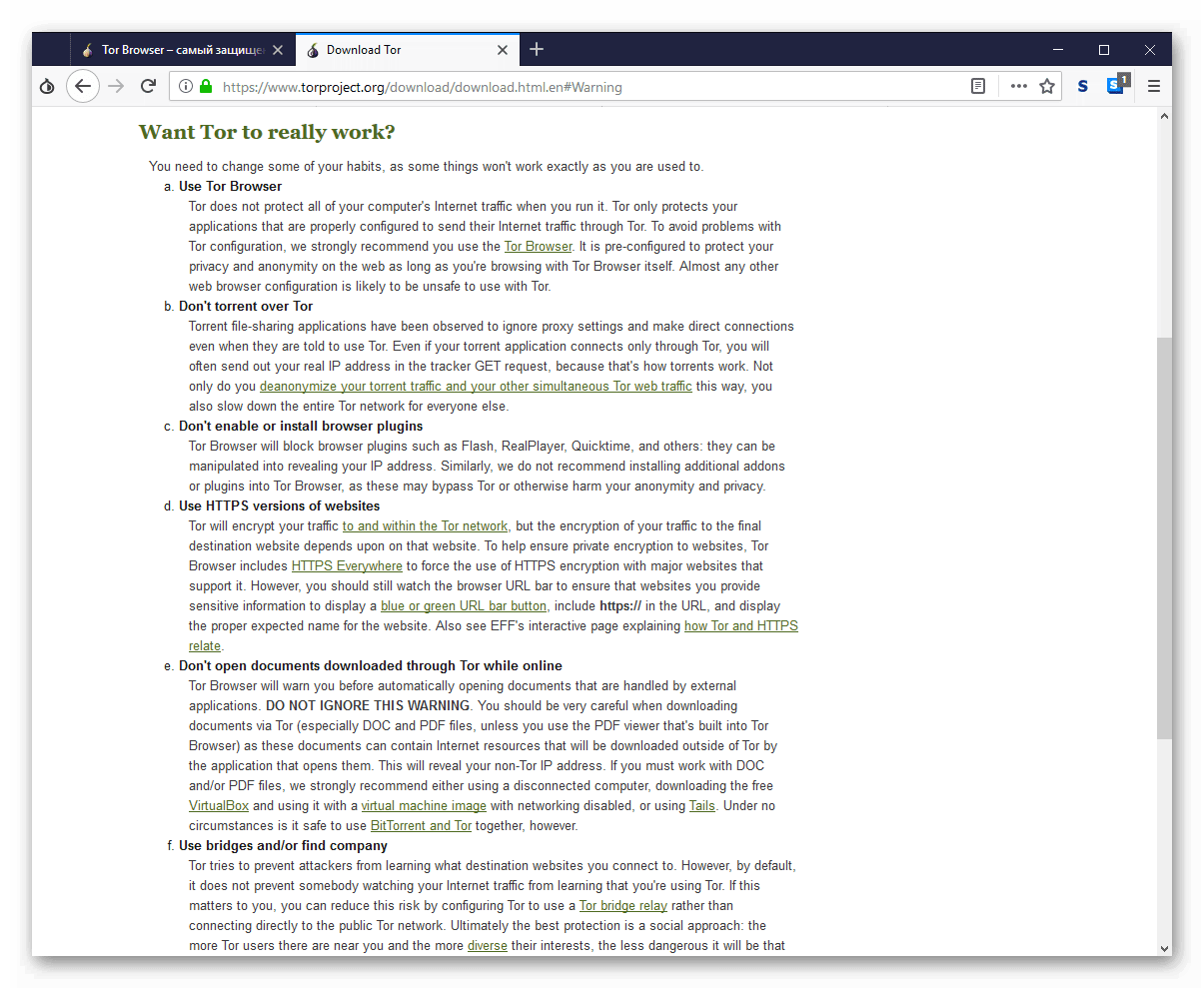

Поэтому разработчики Тора рекомендуют пользователям сменить свои «интернет-привычки», чтобы повысить собственную приватность. Этой теме они уделили отдельный раздел на официальном сайте, ознакомиться с которым можно, если перейти по ссылке https://www.torproject.org/download/download.html.en#Warning.

А вот краткий список рекомендаций:

Заключение

Под конец мы ответим на вопрос: «Чем опасен браузер Тор?».

Пока что на законодательном уровне в России он не запрещен. Этой теме мы уделили отдельную статью. Но все же его использование никак нельзя назвать полностью безопасным. Ведь это попросту иллюзия. И человеку необходимо самостоятельно беспокоиться о своей приватности. А веб-серфинг через Tor – только одна из действенных мер, но она не единственная.

Вывод: данный браузер позволит вам сохранить анонимность в Сети, если вы сами не будете делать что-либо необдуманное.

Что такое глубокий и теневой интернет?

Определение теневого интернета

Теневой интернет, или даркнет, – это скрытая группа веб-сайтов, доступная только через специализированные браузеры. Они используются для сохранения анонимности и приватности действий, совершаемых в интернете, – как законных, так и не очень. В то время как одни пользователи с помощью таких браузеров посещают интернет-ресурсы, заблокированные правительством, другие занимаются деятельностью, которую никак нельзя назвать законной.

Чем отличаются теневой, глубокий и общедоступный интернет?

Интернет – пространство, объединяющее миллионы веб-страниц, баз данных и серверов, работающих без перерыва. Так называемый видимый интернет (общедоступный, или открытый, интернет) включает веб-сайты, которые индексируются поисковыми системами, например Google и Yahoo, – но это лишь вершина айсберга.

Под ней скрывается невидимый интернет, который, в свою очередь, делится на несколько областей. И если вы собираетесь исследовать одну из них, стоит узнать, чем они отличаются друг от друга.

Общедоступный, или открытый, интернет

Открытый, или общедоступный, интернет – это видимый слой на поверхности Всемирной Сети. Если мы представим весь интернет в виде айсберга, то его верхняя часть, находящаяся над водой, и будет представлять собой открытый интернет. По статистике, веб-сайты и содержащиеся в нем данные составляют менее 5% всех интернет-ресурсов.

Обнаружение таких сайтов возможно благодаря способности поисковых систем индексировать интернет-ресурсы при помощи видимых ссылок. Этот процесс предполагает сканирование веб-сайтов поисковыми роботами.

Глубокий интернет

Глубокий интернет раскинулся под общедоступным пространством Сети и включает около 90% всех веб-сайтов. Эта часть айсберга находится под водой и намного превосходит по размерам общедоступный интернет. По сути, эта скрытая часть настолько велика, что невозможно точно установить, какое количество веб-страниц или сайтов в ней активно в тот или иной момент времени.

Возвращаясь к нашей аналогии, крупные поисковые системы можно сравнить с рыболовными лодками, которые могут поймать только веб-сайты, близкие к поверхности. Все остальное, от научных журналов до закрытых баз данных и нелегального контента, нашим рыболовам недоступно. Глубокий интернет включает и так называемый теневой интернет.

В новостях часто используют термины «глубокий интернет» и «теневой интернет» как взаимозаменяемые, однако подавляющая часть ресурсов глубокого интернета совершенно законна и безопасна. Рассмотрим его крупнейшие составляющие.

Захотелось узнать, как можно попасть в глубокий интернет? Скорее всего, вы и так сталкиваетесь с ним ежедневно. Глубокий интернет объединяет все веб-страницы, которые не индексируются поисковыми системами. Такие сайты могут быть скрыты при помощи паролей или других механизмов безопасности или же просто могут посылать поисковым системам сигнал не обрабатывать их. А при отсутствии видимых ссылок поиск таких страниц становится еще сложнее.

Спрятанный от посторонних глаз контент глубокого интернета преимущественно не является запрещенным и не представляет опасности. Самые разнообразные ресурсы – от черновиков публикаций для разных блогов и неутвержденных макетов веб-сайтов до страниц, предназначенных для совершения финансовых операций, – находятся на просторах глубокого интернета. Кроме того, такой контент не несет угрозы для вашего компьютера или безопасности в целом. Многие из этих страниц скрыты от общего доступа для защиты конфиденциальности пользователей и перечисленных ниже сведений.

Тем не менее дальнейшее погружение в глубокий интернет уже сопряжено с рядом опасностей. Некоторые пользователи используют возможности глубокого интернета для обхода местных ограничений и получения доступа к сервисам просмотра телепрограмм и фильмов, недоступных в отдельных регионах. В более темных водах глубокого интернета можно скачать пиратские копии музыкальных файлов или фильмов, еще не вышедших в кинотеатры.

А на самой глубине можно обнаружить еще более опасные ресурсы и больший простор для нелегальной деятельности. Эта часть глубокого интернета, или теневой интернет, содержит веб-сайты, доступ к которым требует установки анонимного браузера Tor.

Для рядовых пользователей вопрос защиты их активности в глубоком интернете более актуален, чем в теневом: они могут наткнуться на опасные ресурсы совершенно случайно, ведь доступ ко многим областям глубокого интернета возможен через обычные браузеры. Таким образом пользователи могут свернуть со знакомых онлайн-тропинок и оказаться на пиратском сайте, форуме для политических радикалов или странице с неприемлемо жестоким контентом.

Теневой интернет

К теневому интернету относятся веб-сайты, которые не индексируются и доступны только через специализированные браузеры. Эта часть глубокого интернета еще меньше, чем общедоступная Сеть, которая, как мы помним, составляет небольшую долю от Всемирной Паутины. В нашей аналогии с океаном и айсбергом теневой интернет был бы нижней точкой подводной части айсберга.

Теневой интернет, однако, очень хорошо спрятан, поэтому воспользоваться его ресурсами или даже натолкнуться на них смогут лишь немногие. Другими словами, глубокий интернет охватывает все ресурсы, скрытые под видимой частью Сети и включающие теневой интернет, а доступ к ним возможен через специальное ПО.

Можно выделить ряд характеристик теневого интернета, которые делают его идеальным пристанищем для пользователей, желающих сохранить анонимность.

Теневой интернет заслужил репутацию площадки для ведения преступной деятельности и размещения незаконного контента, а также торговли запрещенными товарами или услугами. Тем не менее законопослушные граждане тоже могут использовать возможности даркнета.

При этом опасности, подстерегающие пользователя в глубоком интернете, заметно отличаются от опасностей даркнета. Угроза случайно столкнуться с киберпреступниками (вероятность чего не так велика) не так опасна, как если бы пользователь искал их намеренно. Перед тем как более подробно ознакомиться с опасностями теневого интернета, давайте рассмотрим, как и зачем пользователи посещают такие сайты.

Как попасть в теневой интернет

Когда-то теневой интернет был населен исключительно хакерами, сотрудниками правоохранительных органов и киберпреступниками. Теперь же при помощи таких технологий шифрования и анонимизации, как браузер Tor, каждый любопытный пользователь может заглянуть в самые темные уголки интернета.

Учитывая, что природа интернета изначально не подразумевала сохранение конфиденциальности, ранняя версия Tor была создана для защиты переговоров между агентами спецслужб. В конце концов назначение этой технологии было переосмыслено, в результате чего мы получили общедоступный браузер, который сейчас у всех на слуху. И любой пользователь может бесплатно скачать его.

Tor можно рассматривать в качестве обычного браузера, такого как Google Chrome или Firefox. Но вместо построения кратчайшего маршрута между вашим компьютером и глубоким интернетом, Tor использует случайный путь через зашифрованные серверы, так называемые узлы. В результате пользователи могут погрузиться в глубокий интернет, не опасаясь, что их действия или история просмотров кем-то отслеживаются.

Эти сайты тоже используют Tor (или аналогичные программы, такие как I2P – проект «Невидимый интернет»), чтобы оставаться анонимными. То есть вы не сможете узнать, кто ими управляет или где они размещены.

Законно ли заходить в теневой интернет?

Если в двух словах, то использование ресурсов даркнета закон не нарушает. Фактически некоторые сценарии его использования совершенно законны и лишь подтверждают ценность существования теневого интернета. Можно выделить три его конкретных преимущества, которые могут быть интересны пользователям:

Все это и привлекает в теневой интернет пользователей, которым крайне важно сохранять анонимность в целях своей безопасности. Среди них часто встречаются жертвы насилия и преследований, осведомители и политические диссиденты. Но этими преимуществами могут воспользоваться и преступники в своей противозаконной деятельности.

Вывод из сказанного такой: законность теневого интернета зависит только от действий его пользователей. При этом они могут и немного отклониться от строгого следования закону, балансируя на грани, если вопрос касается защиты личной свободы. Кто-то может прибегнуть к незаконным мерам и в ситуации, когда безопасность другого человека оказалась под угрозой. Рассмотрим использование браузера Tor и ресурсов теневого интернета в контексте обоих случаев.

Законно ли использовать Tor?

Что касается самого программного обеспечения, использование Tor и других анонимных браузеров не считается полностью незаконным. Эти инструменты могут применяться не только для получения доступа в даркнет. Многие пользователи используют Tor для безопасного просмотра общедоступных сайтов и отдельных ресурсов глубокого интернета.

Tor позволяет нам сохранить конфиденциальность в Сети. В наш цифровой век невозможно переоценить эту возможность. Современные корпорации и правительственные органы отслеживают действия пользователей онлайн без законных на то оснований. Некоторые пользователи просто не хотят, чтобы правительство или даже их интернет-провайдеры знали, чем они занимаются на просторах интернета, а у кого-то может не быть другого выхода. Жители стран, в которых действует строгое законодательство в области использования интернет-ресурсов или в которых доступ к ним ограничен, могут заходить на общедоступные сайты только через клиенты Tor и виртуальные частные сети (VPN).

Законно ли пользоваться сайтами теневого интернета и посещать их?

Теневой интернет по-прежнему остается серой зоной сетевого пространства. Пользователь, обращающийся к теневому интернету, по-видимому, не хочет выставлять свои действия в нем напоказ.

Политические оппозиционеры и открытые сторонники идей, ненавистных правящим силам, могут крайне трепетно относиться к сохранению своей онлайн-анонимности, ведь в противном случае их безопасность может оказаться под угрозой. А жертвы насилия вряд ли хотели бы делиться со своими агрессорами содержанием личных переписок, в которых они рассказывают о факте абьюза. Если законы, действующие в вашей стране, запрещают ту или иную деятельность, занятие ею будет считаться преступлением.

При этом у анонимности есть и оборотная сторона, поскольку преступники и хакеры тоже предпочитают оставаться в тени. Например, киберпреступники и контрабандисты знают о вероятных последствиях их незаконной деятельности. Именно по этой причине они и прячутся на анонимных просторах даркнета.

Просмотр теневых ресурсов, по сути, не нарушает закон, но может сослужить вам плохую службу. Да, эти действия не запрещены законом, но в своем путешествии по даркнету вы можете оказаться в опасной близости к весьма сомнительной деятельности. Чтобы избежать лишнего риска, следует соблюдать осторожность или разбираться в таких вопросах на достаточно высоком уровне. Итак, для какой незаконной деятельности используется теневой интернет?

Виды угроз в теневом интернете

Если вы намереваетесь прибегнуть к возможностям даркнета для защиты своей конфиденциальности, вас, должно быть, интересует, насколько опасно там появляться. К сожалению, теневой интернет остается достаточно опасным местом. Ниже перечислены некоторые распространенные угрозы, с которыми вы можете там столкнуться.

Вредоносные программы

Теневой интернет просто кишит вредоносными программами (зловредами). Нередко определенные порталы предлагают их злоумышленникам для осуществления кибератак. Но помимо этого, вредоносные программы прячутся во всех уголках даркнета и могут заражать компьютеры ничего не подозревающих пользователей точно так же, как и в общедоступном интернете.

В теневом интернете владельцы веб-сайтов не особо заботятся о безопасности пользователей, в отличие от остального интернета. Поэтому пользователи даркнета крайне уязвимы перед такими видами вредоносного ПО, как:

Решившись воспользоваться ресурсами теневого интернета, вы неизбежно рискуете стать целью хакерских атак или чего-нибудь похуже. Ваша программа для защиты рабочих мест может спасти вас от большинства киберугроз.

Заражение компьютера или вашей сети может сулить вам проблемы не только в цифровом пространстве, но и в реальной жизни. Tor и особенности теневого интернета, несомненно, помогают сохранить анонимность, но вас все равно можно отследить. Любая деятельность в Сети оставляет виртуальные следы, по которым злоумышленник, обладая необходимыми навыками, сможет раскрыть вашу личность.

Государственный контроль

Нередки случаи, когда полиция выходила на Tor-сайты по всему миру, так что существует реальная опасность привлечь внимание государственных органов, просто посетив сайт в теневом интернете.

Известны случаи перехвата полицией нелегальных площадок по продаже наркотиков, таких как Silk Road. Используя специальное программное обеспечение для проникновения на такие сайты и анализа их активности, блюстители порядка могут устанавливать личности как постоянных клиентов, так и сторонних наблюдателей. Даже если вы никогда ничего не покупали, за вами могут наблюдать. Это может всплыть впоследствии в самый неподходящий момент.

Посещая такие сайты, вы рискуете привлечь внимание и к другим своим действиям. Обход правительственных ограничений с целью изучения оппозиционной идеологии в некоторых странах может грозить тюремным заключением. Китай использует свой «Великий файрвол» для ограничения доступа к популярным веб-сайтам именно по этой причине. Просмотр запрещенного контента в этой стране сопряжен с риском попасть в санкционный список или прямиком в тюрьму.

Мошенничество

Некоторые поставщики подобных услуг давно укоренились в даркнете и поэтому хорошо известны своей аудитории. Другие же могут просто пользоваться славой теневого интернета, чтобы выманивать у пользователей крупные суммы. Кроме того, некоторые обитатели теневого интернета могут попытаться завладеть вашими личными данными с помощью фишинга, чтобы в дальнейшем шантажировать вас

Защита конечных пользователей от опасностей теневого интернета

Любой пользователь Сети, будь то владелец бизнеса или обеспокоенный родитель, должен принимать меры для защиты своей личной информации и частной жизни от угроз теневого интернета.

Отслеживание попыток кражи личности крайне важно, если вы хотите защитить свою личную информацию от мошенников. В интернете злоумышленники выставляют на продажу самые разнообразные персональные данные пользователей. Торговые площадки даркнета в любое время предлагают своим покупателям украденные пароли, физические адреса, номера банковских счетов и договоров социального страхования. Возможно, вы и так знаете, что злоумышленники могут использовать эти данные, чтобы подорвать ваш авторитет, украсть ваши деньги или проникнуть в другие ваши учетные записи. Ваша личная информация также может попасть в руки желающих навредить вашей репутации с помощью методов социальной инженерии.

Средства защиты от вредоносного ПО и вирусов в равной степени важны для предотвращения использования вашей информации злоумышленниками. Теневой интернет знает множество случаев кражи информации пользователей, чьи компьютеры были заражены вредоносным ПО. Преступники могут использовать для сбора ваших данных такие инструменты, как клавиатурные шпионы, чтобы затем получить доступ к вашим учетным записям из любой точки мира. Такие программы для защиты рабочих мест, как Kaspersky Security Cloud, способны защитить вас как от кражи личных данных, так и от вирусов.

Безопасный доступ к теневому интернету

Если вы не планируете нарушать закон или у вас есть веские причины использовать ресурсы даркнета, следует сперва позаботиться о своей безопасности.